Bilgisayar Virüsü Nedir?

Bilgisayar virüsü, genellikle kullanıcının izni olmadan bilgisayar sistemlerine bulaşan, çeşitli zararlar verebilen ve yayılabilen kötü niyetli bir yazılım türüdür.

Bu zararlar, veri kaybından sistem performansının düşmesine kadar geniş bir yelpazede olabilir.

Unutmayınız virüs çeşitleri gün geçtikçe artmaktadır, Discord Grabber'lar, Telegram Ratlar gibi bir çok virüsler çıkmaktadır.

Bu zararlar, veri kaybından sistem performansının düşmesine kadar geniş bir yelpazede olabilir.

Unutmayınız virüs çeşitleri gün geçtikçe artmaktadır, Discord Grabber'lar, Telegram Ratlar gibi bir çok virüsler çıkmaktadır.

İlk Bilgisayar Virüsü Ne Zaman Ortaya Çıktı?

Bilgisayar virüsü kavramı, 1980'lerin başında ortaya çıktı. İlk bilgisayar virüsü olarak kabul edilen "Elk Cloner" 1982 yılında

Basit bir Programlama Dili ile yazılan bir virüstü ve kişisel bilgisayarları etkileyerek tarihe damgasını vurdu.

Ancak, modern anlamda zararlı yazılımların öncüsü kabul edilen ilk bilgisayar solucanı,

1988 yılında Robert Tappan Morris tarafından oluşturulan "Morris Solucanı"dır.

Morris Solucanı yazılımı ve kaynak kodu birlikte müzede bulunuyor.

Basit bir Programlama Dili ile yazılan bir virüstü ve kişisel bilgisayarları etkileyerek tarihe damgasını vurdu.

Ancak, modern anlamda zararlı yazılımların öncüsü kabul edilen ilk bilgisayar solucanı,

1988 yılında Robert Tappan Morris tarafından oluşturulan "Morris Solucanı"dır.

Morris Solucanı yazılımı ve kaynak kodu birlikte müzede bulunuyor.

Virüs Çeşitleri ve Özellikleri

Bilgisayar virüsleri, karmaşık bir ekosistem içinde farklı amaçlarla tasarlanan çeşitli türleri içerir. Her bir virüs türü, belirli bir zarar türünü gerçekleştirmek

veya belirli bir hedefi etkilemek için özel olarak geliştirilmiştir. İşte bazı yaygın bilgisayar virüsü türleri ve özellikleri:

veya belirli bir hedefi etkilemek için özel olarak geliştirilmiştir. İşte bazı yaygın bilgisayar virüsü türleri ve özellikleri:

1. Solucanlar (Worms):

Solucanlar, kendi kendilerine yayılma yeteneğine sahip virüs türleridir. Bilgisayar ağları üzerinde hızla çoğalabilir ve bulaştığı her sistemi etkileyebilir.

Solucanlar, genellikle ağ trafiğini aşırı yükleyerek sistem kaynaklarını tüketme eğilimindedirler.

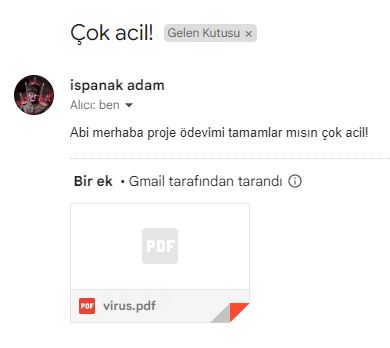

E-Posta: Solucanlar genellikle e-posta eklerini veya içeriğini kullanarak yayılır. Bir bilgisayara bulaşan solucan, e-posta iletilerine kendini ekleyebilir ve bu e-postaları bulaştığı bilgisayardaki kişilerin e-posta adreslerine otomatik olarak gönderebilir. E-posta üzerinden yayılma, insanların e-posta eklerini açmaları veya tıklamaları durumunda etkili olabilir.

USB Bellek ve Taşınabilir Aygıtlar: Solucanlar, USB bellek veya diğer taşınabilir aygıtlar aracılığıyla yayılabilir. Bulaştığı bilgisayardan USB belleklere kopyalanan dosyalar, başka bir bilgisayara takıldığında solucanın bulaştığı yeni sisteme geçebilir. Bu yöntem, özellikle ağ üzerinden hızlı yayılma sağlamak için kullanışlıdır.

Yerde USB Bellek bulduğunuz zaman çoğu zaman takıyoruz belki de, ama ya arka planda hazır bekleyen Back Door varsa?

Mr Robot Sahnesinden Örnek

İnternet Üzerinden İndirme: Kötü amaçlı PDF dosyaları ve ya korsan yazılımlar, kullanıcıların internet üzerinden indirdikleri içerikler aracılığıyla da yayılabilir. Kullanıcılar güvenilmeyen kaynaklardan veya bilinmeyen sitelerden indirdikleri PDF dosyaları,

korsan yazılımları güvenli olup olmadığını kontrol etmediklerinde, virüs bulaşabilir.

Sosyal Mühendislik: Virüsler, kullanıcıları sosyal mühendislik taktikleri kullanarak kandırabilir. Örneğin, bir e-posta veya internet sayfasında "önemli belge" veya "çok önemli bilgi" ve ya "Banka Kredisi" içeren bir PDF dosyası olduğu iddiasıyla insanları yanıltabilir ve bu şekilde bulaşma gerçekleşebilir.

Güncel Yazılımlar Kullanmak: Gün geçtikçe biliyorsunuz ki kullandığımız yazılımlarda, işletim sistemlerinde "Sıfır Gün" (Zero Day) açıkları ortaya çıkabiliyor.

Bu yüzden güncel yazılımlar ve güncel işletim sistemi kullanmamız gerekmektedir.

Araştırılmalara göre en büyük Zero Day açığı (EternalBlue) WannaCry Fidye Yazılımıdır.

"SMB (Server Message Block) protokolü zafiyetini hedef almaktadır"

Resimde Solucan virüsün dağılması örneklendirilmiştir.

Solucanlar, genellikle ağ trafiğini aşırı yükleyerek sistem kaynaklarını tüketme eğilimindedirler.

E-Posta: Solucanlar genellikle e-posta eklerini veya içeriğini kullanarak yayılır. Bir bilgisayara bulaşan solucan, e-posta iletilerine kendini ekleyebilir ve bu e-postaları bulaştığı bilgisayardaki kişilerin e-posta adreslerine otomatik olarak gönderebilir. E-posta üzerinden yayılma, insanların e-posta eklerini açmaları veya tıklamaları durumunda etkili olabilir.

USB Bellek ve Taşınabilir Aygıtlar: Solucanlar, USB bellek veya diğer taşınabilir aygıtlar aracılığıyla yayılabilir. Bulaştığı bilgisayardan USB belleklere kopyalanan dosyalar, başka bir bilgisayara takıldığında solucanın bulaştığı yeni sisteme geçebilir. Bu yöntem, özellikle ağ üzerinden hızlı yayılma sağlamak için kullanışlıdır.

Yerde USB Bellek bulduğunuz zaman çoğu zaman takıyoruz belki de, ama ya arka planda hazır bekleyen Back Door varsa?

Mr Robot Sahnesinden Örnek

İnternet Üzerinden İndirme: Kötü amaçlı PDF dosyaları ve ya korsan yazılımlar, kullanıcıların internet üzerinden indirdikleri içerikler aracılığıyla da yayılabilir. Kullanıcılar güvenilmeyen kaynaklardan veya bilinmeyen sitelerden indirdikleri PDF dosyaları,

korsan yazılımları güvenli olup olmadığını kontrol etmediklerinde, virüs bulaşabilir.

Sosyal Mühendislik: Virüsler, kullanıcıları sosyal mühendislik taktikleri kullanarak kandırabilir. Örneğin, bir e-posta veya internet sayfasında "önemli belge" veya "çok önemli bilgi" ve ya "Banka Kredisi" içeren bir PDF dosyası olduğu iddiasıyla insanları yanıltabilir ve bu şekilde bulaşma gerçekleşebilir.

Güncel Yazılımlar Kullanmak: Gün geçtikçe biliyorsunuz ki kullandığımız yazılımlarda, işletim sistemlerinde "Sıfır Gün" (Zero Day) açıkları ortaya çıkabiliyor.

Bu yüzden güncel yazılımlar ve güncel işletim sistemi kullanmamız gerekmektedir.

Araştırılmalara göre en büyük Zero Day açığı (EternalBlue) WannaCry Fidye Yazılımıdır.

"SMB (Server Message Block) protokolü zafiyetini hedef almaktadır"

Resimde Solucan virüsün dağılması örneklendirilmiştir.

2. Truva Atı (Rat):

Truva atları, zararlı bir içeriği zararsız veya kullanışlı bir uygulama gibi göstererek bilgisayar sistemlerine sızan virüslerdir.

Kullanıcının dikkatini çekmek ve güvenini kazanmak için genellikle masum bir görünüme sahiptirler.

Truva atları, sistem içinde sessizce çalışarak veri hırsızlığı, uzaktan erişim veya diğer kötü niyetli faaliyetlerde bulunabilirler.

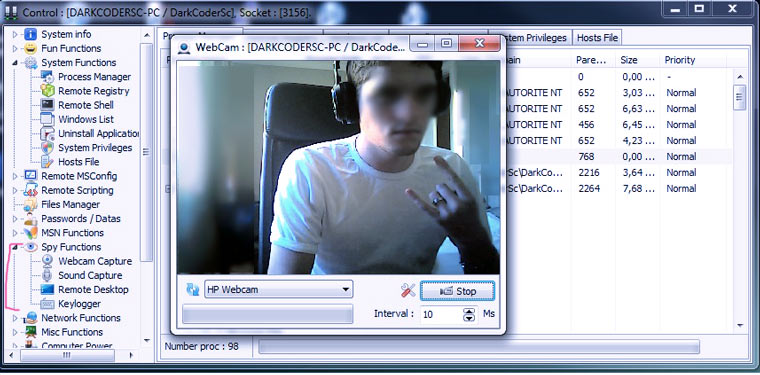

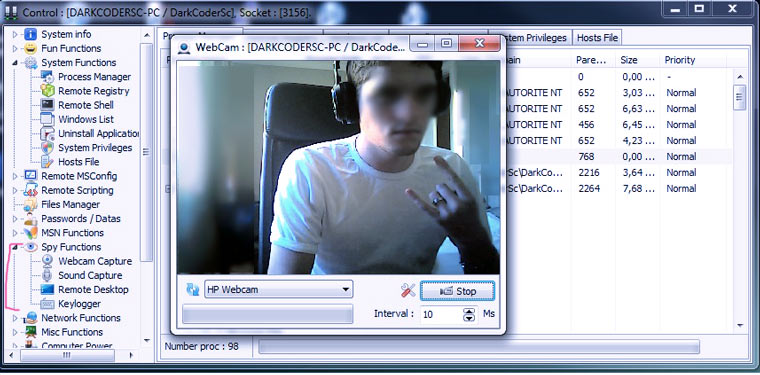

Tam Uzaktan Kontrol:RAT'lar, enfekte edilen sistem üzerinde tam kontrol sağlar.

Saldırganlar, bilgisayarın işletim sistemini, dosya sistemini ve uygulamalarını uzaktan yönetebilir.

Ekran Görüntüsü ve Ekran Kaydı: RAT'lar, enfekte edilen bilgisayarın ekranını izleyebilir, ekran görüntüleri alabilir ve hatta ekran kaydı yapabilir.

Bu, kullanıcının faaliyetlerini detaylı bir şekilde gözlemleme imkanı tanır.

Gizlilik ve Algılanmama Yetenekleri: RAT, tespit edilmeyi önlemek için gelişmiş gizlilik ve kamufle teknikleri kullanır.

Bu, güvenlik yazılımlarının tespitini zorlaştırabilir.

Webcam İzleme: Bazı truva atları, kurbanın webcam'ini izleme yeteneğine sahiptir. Bu özellik,

saldırganlara hedefin fiziksel ortamını gözlemleme imkanı tanır ve mahremiyetin ciddi şekilde ihlal edilebilir.

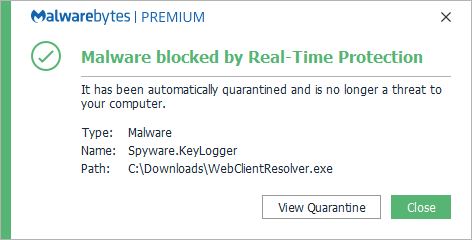

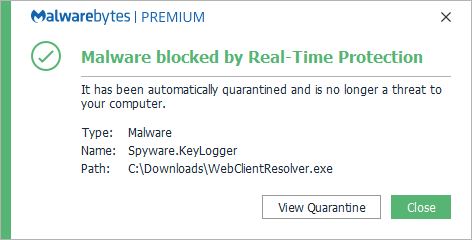

Örnek olarak aşağıda verilen görüntü

Klavye Kaydı (Keylogging): Truva atları, kullanıcının klavye girişlerini kaydedebilirler. Bu sayede saldırganlar, şifreler, kullanıcı adları ve diğer hassas bilgileri ele geçirebilirler.

Bu dikkat çekici özellikler, truva atlarının sadece sisteme sızmakla kalmayıp, aynı zamanda kurbanın özel yaşamına, bilgisayar kullanım alışkanlıklarına ve hassas bilgilerine ulaşma potansiyelini artırır. Bu nedenle, truva atlarına karşı korunmak için güçlü güvenlik önlemleri almak önemlidir.

RAT programlarında görüşlerime göre efsane olan DarkComet Rat'ı koymazsam olmazsa olmazdır.

Ama artık eskidiği için kullanım oranı düşüşe geçmiştir, GitHub gibi platformlarda güncel RAT yazılımları bulabilirsiniz

Kullanıcının dikkatini çekmek ve güvenini kazanmak için genellikle masum bir görünüme sahiptirler.

Truva atları, sistem içinde sessizce çalışarak veri hırsızlığı, uzaktan erişim veya diğer kötü niyetli faaliyetlerde bulunabilirler.

Tam Uzaktan Kontrol:RAT'lar, enfekte edilen sistem üzerinde tam kontrol sağlar.

Saldırganlar, bilgisayarın işletim sistemini, dosya sistemini ve uygulamalarını uzaktan yönetebilir.

Ekran Görüntüsü ve Ekran Kaydı: RAT'lar, enfekte edilen bilgisayarın ekranını izleyebilir, ekran görüntüleri alabilir ve hatta ekran kaydı yapabilir.

Bu, kullanıcının faaliyetlerini detaylı bir şekilde gözlemleme imkanı tanır.

Gizlilik ve Algılanmama Yetenekleri: RAT, tespit edilmeyi önlemek için gelişmiş gizlilik ve kamufle teknikleri kullanır.

Bu, güvenlik yazılımlarının tespitini zorlaştırabilir.

Webcam İzleme: Bazı truva atları, kurbanın webcam'ini izleme yeteneğine sahiptir. Bu özellik,

saldırganlara hedefin fiziksel ortamını gözlemleme imkanı tanır ve mahremiyetin ciddi şekilde ihlal edilebilir.

Örnek olarak aşağıda verilen görüntü

Klavye Kaydı (Keylogging): Truva atları, kullanıcının klavye girişlerini kaydedebilirler. Bu sayede saldırganlar, şifreler, kullanıcı adları ve diğer hassas bilgileri ele geçirebilirler.

Bu dikkat çekici özellikler, truva atlarının sadece sisteme sızmakla kalmayıp, aynı zamanda kurbanın özel yaşamına, bilgisayar kullanım alışkanlıklarına ve hassas bilgilerine ulaşma potansiyelini artırır. Bu nedenle, truva atlarına karşı korunmak için güçlü güvenlik önlemleri almak önemlidir.

RAT programlarında görüşlerime göre efsane olan DarkComet Rat'ı koymazsam olmazsa olmazdır.

Ama artık eskidiği için kullanım oranı düşüşe geçmiştir, GitHub gibi platformlarda güncel RAT yazılımları bulabilirsiniz

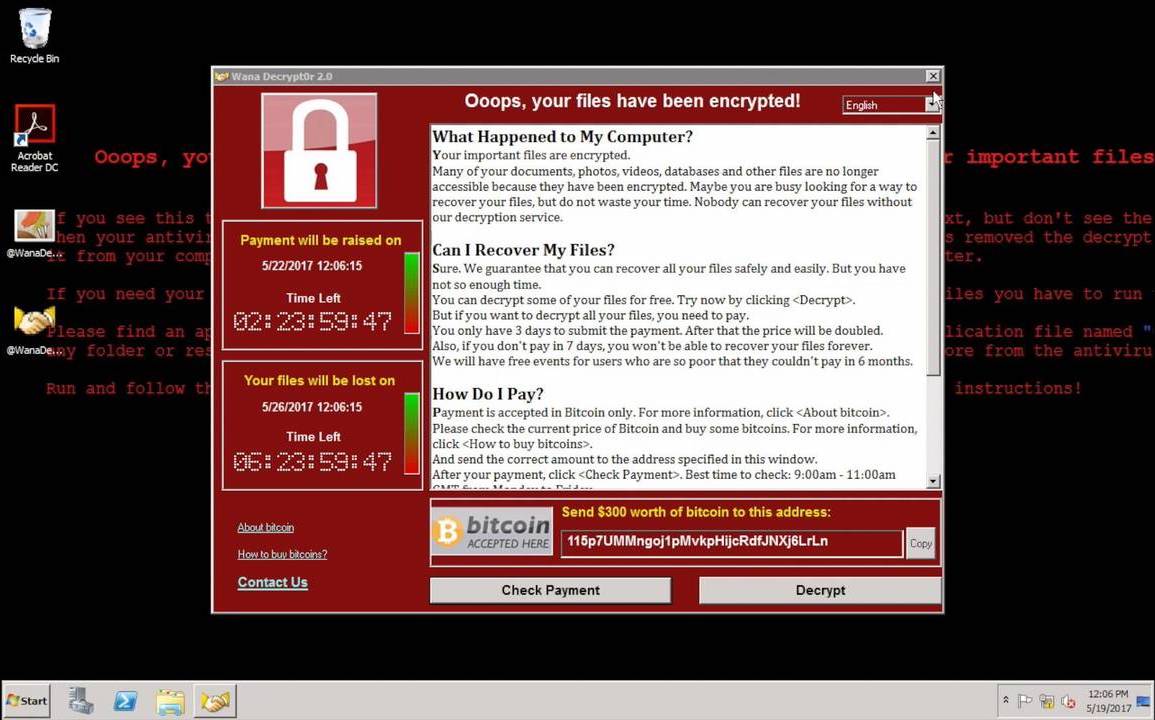

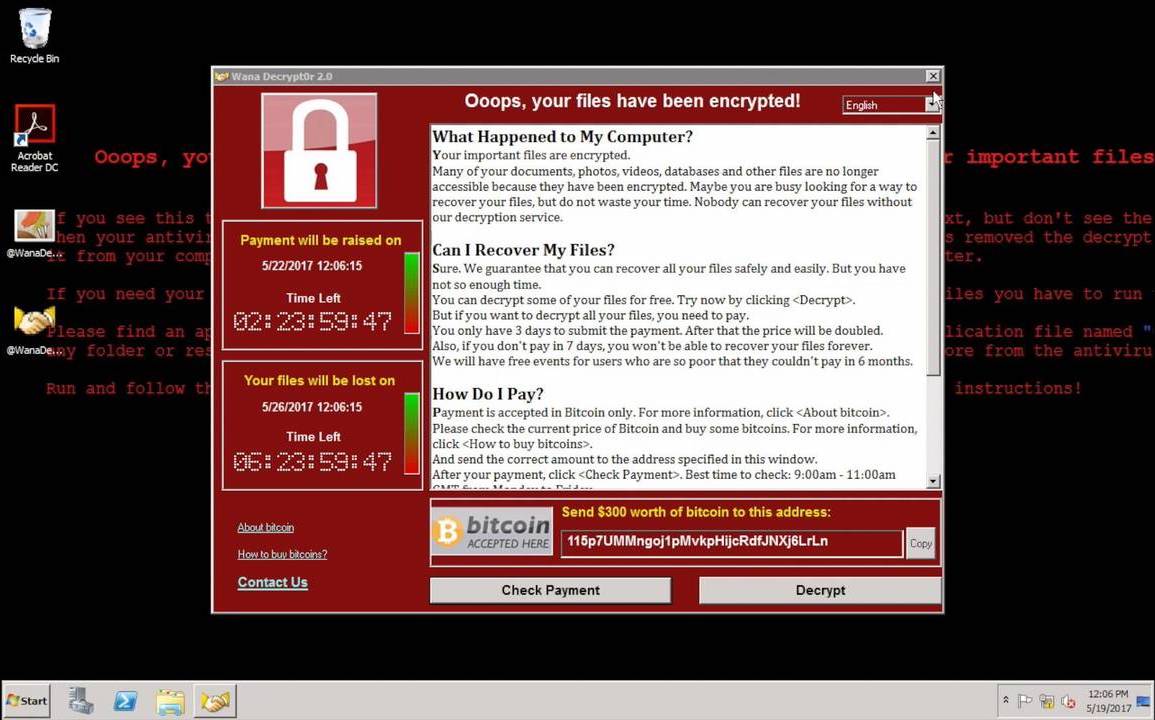

3. Ransomware: (Fidye Virüsü)

Ransomware: (fidye virüsü), kullanıcının dosyalarını şifreleyerek erişimi engeller ve dosyaların kilidini açmak için fidye talep eden virüs türüdür.

Bu tür virüsler genellikle kurumları hedef alarak büyük çaplı veri kayıplarına neden olabilir.

FBİ raporlarına göre WannaCry (Fidye Yazılımı) "The Shadow Brokers" TSB Tarafından oluşturulduğuna yönelik iddialar vardır.

Bu tür virüsler genellikle kurumları hedef alarak büyük çaplı veri kayıplarına neden olabilir.

FBİ raporlarına göre WannaCry (Fidye Yazılımı) "The Shadow Brokers" TSB Tarafından oluşturulduğuna yönelik iddialar vardır.

4. Spyware:

Spyware, kullanıcının bilgisayar aktivitelerini izleyen ve bu bilgileri kötü niyetli amaçlar için kullanan virüs türüdür.

Genellikle kullanıcının izni olmadan bilgi toplar ve bu bilgileri reklamcılık, kimlik hırsızlığı veya diğer suç faaliyetleri için kullanabilir.

Kullanıcı İzni Olmadan Veri Toplama: Spyware, genellikle kullanıcının bilgisayar aktivitelerini izlemek ve toplamak için gizlice çalışır.

Bu, tarayıcı geçmişi, klavye girişleri, ziyaret edilen web siteleri gibi bilgileri içerir.

Güvenlik Açıkları Oluşturmak: Spyware, bilgisayar sistemine bulaştığı anda güvenlik açıkları yaratabilir.

Bu açıklar, diğer kötü niyetli yazılımların sisteme sızmasına veya bilgilerin çalınmasına olanak tanır.

Genellikle kullanıcının izni olmadan bilgi toplar ve bu bilgileri reklamcılık, kimlik hırsızlığı veya diğer suç faaliyetleri için kullanabilir.

Kullanıcı İzni Olmadan Veri Toplama: Spyware, genellikle kullanıcının bilgisayar aktivitelerini izlemek ve toplamak için gizlice çalışır.

Bu, tarayıcı geçmişi, klavye girişleri, ziyaret edilen web siteleri gibi bilgileri içerir.

Güvenlik Açıkları Oluşturmak: Spyware, bilgisayar sistemine bulaştığı anda güvenlik açıkları yaratabilir.

Bu açıklar, diğer kötü niyetli yazılımların sisteme sızmasına veya bilgilerin çalınmasına olanak tanır.

5. Adware:

Adware, bilgisayar kullanıcısına istenmeyen reklamları gösteren ve genellikle ücretsiz yazılımlarla birlikte gelerek sistemi etkileyen bir virüs türüdür.

Kullanıcının bilgisayarını yavaşlatabilir ve tarayıcı deneyimini olumsuz etkileyebilir.

Kullanıcının bilgisayarını yavaşlatabilir ve tarayıcı deneyimini olumsuz etkileyebilir.

6. Rootkit:

Rootkit, genellikle sistem düzeyinde gizlenen ve diğer kötü niyetli yazılımların tespitini önleyen bir virüs türüdür.

Rootkit'ler, sisteme sızdıktan sonra genellikle kötü amaçlı faaliyetleri gizlemek için sürekli olarak gelişen teknikler kullanırlar.

Gizlilik ve Görünmezlik: Rootkit virüsleri, genellikle kendilerini gizleyerek tespit edilmelerini zorlaştırır.

Bu, sistemde varlıklarını mümkün olduğunca uzun süre gizli tutmaya çalıştıkları anlamına gelir.

Kernel Seviyesinde Erişim: Rootkit'ler genellikle işletim sistemi çekirdeğine yerleşirler.

Bu, normal kullanıcı araçları veya güvenlik yazılımları tarafından tespit edilmelerini zorlaştırır ve yüksek bir ayrıcalık düzeyine erişim sağlar.

Gelişmiş Yetenekler: Rootkit'ler, bilgisayar sistemine derinlemesine entegre oldukları için genellikle gelişmiş yeteneklere sahiptir.

Bu, dosya ve klasörlerin gizli kalmasını, ağ trafiğini manipüle etmeyi veya sistem günlüklerini değiştirmeyi içerebilir.

Güvenlik Yazılımı Tespiti Engelleme: Rootkit virüsleri, kendilerini tespit etmeye çalışan güvenlik yazılımlarını engelleyebilir veya atlayabilir.

Bu, kötü amaçlı faaliyetlerini daha etkili bir şekilde sürdürebilmelerine olanak tanır.

Rootkit'ler, sisteme sızdıktan sonra genellikle kötü amaçlı faaliyetleri gizlemek için sürekli olarak gelişen teknikler kullanırlar.

Gizlilik ve Görünmezlik: Rootkit virüsleri, genellikle kendilerini gizleyerek tespit edilmelerini zorlaştırır.

Bu, sistemde varlıklarını mümkün olduğunca uzun süre gizli tutmaya çalıştıkları anlamına gelir.

Kernel Seviyesinde Erişim: Rootkit'ler genellikle işletim sistemi çekirdeğine yerleşirler.

Bu, normal kullanıcı araçları veya güvenlik yazılımları tarafından tespit edilmelerini zorlaştırır ve yüksek bir ayrıcalık düzeyine erişim sağlar.

Gelişmiş Yetenekler: Rootkit'ler, bilgisayar sistemine derinlemesine entegre oldukları için genellikle gelişmiş yeteneklere sahiptir.

Bu, dosya ve klasörlerin gizli kalmasını, ağ trafiğini manipüle etmeyi veya sistem günlüklerini değiştirmeyi içerebilir.

Güvenlik Yazılımı Tespiti Engelleme: Rootkit virüsleri, kendilerini tespit etmeye çalışan güvenlik yazılımlarını engelleyebilir veya atlayabilir.

Bu, kötü amaçlı faaliyetlerini daha etkili bir şekilde sürdürebilmelerine olanak tanır.

7. Keylogger:

Keylogger, kullanıcının bilgisayarında yazdığı her tuşu kaydeden ve bu bilgileri saldırganlara ileten bir virüs türüdür. Genellikle şifre,

kredi kartı bilgileri gibi hassas verileri çalmak amacıyla kullanılır. Keylogyger'lar, kullanıcının bilgi güvenliğini ciddi şekilde tehlikeye atabilir.

Keylogger'lar genelde şu özelliklere sahiptir (Keylogger Hedef Kişi, Firma yapılacak saldırıya göre değişiklik gösterebilir.) Özellikleri şu şekildedir.

Klavye Girişi İzleme: Keylogger, kullanıcının klavye üzerinde hangi tuşlara bastığını takip eder.

Bu, yazılan metni, şifreleri, kullanıcı adlarını kredi kartı bilgilerini ve diğer hassas bilgileri ele geçirmek için kullanılır.

Webcam Keylogger: Sadece klavye girişlerini değil, aynı zamanda kullanıcının kamera görüntülerini de kaydedebilir.

Kullanıcının bilgisayar önündeki fiziksel aktivitelerini izleyebilir, gizlilik ve mahremiyeti yok edebilir.

Ekran Görüntüsü Alabilme: Bilgisayar ekranındaki görüntüleri belirli aralıklarla yakalar ve kaydeder, kullanıcıyı izleyip takip eder.

Mikrofon Kaydı: Gelişmiş keylogger'lar, kullanıcının çevresindeki sesleri kaydedebilir. Bu, gizli toplantılar veya konuşmaların ifşa edilmesine neden olabilir.

Bu virüs türleri, siber saldırıların çeşitliliğini ve karmaşıklığını göstermektedir. Bilgisayar kullanıcıları, güvenliklerini sağlamak

ve virüslere karşı korunmak için güçlü güvenlik önlemleri almalı ve düzenli olarak güvenlik yazılımlarını güncellemelidirler.

kredi kartı bilgileri gibi hassas verileri çalmak amacıyla kullanılır. Keylogyger'lar, kullanıcının bilgi güvenliğini ciddi şekilde tehlikeye atabilir.

Keylogger'lar genelde şu özelliklere sahiptir (Keylogger Hedef Kişi, Firma yapılacak saldırıya göre değişiklik gösterebilir.) Özellikleri şu şekildedir.

Klavye Girişi İzleme: Keylogger, kullanıcının klavye üzerinde hangi tuşlara bastığını takip eder.

Bu, yazılan metni, şifreleri, kullanıcı adlarını kredi kartı bilgilerini ve diğer hassas bilgileri ele geçirmek için kullanılır.

Webcam Keylogger: Sadece klavye girişlerini değil, aynı zamanda kullanıcının kamera görüntülerini de kaydedebilir.

Kullanıcının bilgisayar önündeki fiziksel aktivitelerini izleyebilir, gizlilik ve mahremiyeti yok edebilir.

Ekran Görüntüsü Alabilme: Bilgisayar ekranındaki görüntüleri belirli aralıklarla yakalar ve kaydeder, kullanıcıyı izleyip takip eder.

Mikrofon Kaydı: Gelişmiş keylogger'lar, kullanıcının çevresindeki sesleri kaydedebilir. Bu, gizli toplantılar veya konuşmaların ifşa edilmesine neden olabilir.

Bu virüs türleri, siber saldırıların çeşitliliğini ve karmaşıklığını göstermektedir. Bilgisayar kullanıcıları, güvenliklerini sağlamak

ve virüslere karşı korunmak için güçlü güvenlik önlemleri almalı ve düzenli olarak güvenlik yazılımlarını güncellemelidirler.

Tarihe Damga Vuran Virüsler

Bilgisayar virüsleri, tarih boyunca önemli etkiler yaratmış ve siber güvenlik uzmanlarını sürekli olarak meşgul etmiştir.

İşte bazı tarihi öneme sahip virüs örnekleri:

I LOVE YOU (2000): Milyonlarca bilgisayarı etkileyen ve büyük ekonomik zararlara yol açan bir e-posta virüsü.

Stuxnet (2010): İran'ın nükleer programını hedef alan karmaşık bir siber saldırı virüsü. Devlet destekli olduğuna inanılmaktadır.

Wanna Cry (2017): Dünya genelinde milyonlarca bilgisayarı etkileyen ve büyük kuruluşlara zarar veren bir fidye yazılımı saldırısı.

İşte bazı tarihi öneme sahip virüs örnekleri:

I LOVE YOU (2000): Milyonlarca bilgisayarı etkileyen ve büyük ekonomik zararlara yol açan bir e-posta virüsü.

Stuxnet (2010): İran'ın nükleer programını hedef alan karmaşık bir siber saldırı virüsü. Devlet destekli olduğuna inanılmaktadır.

Wanna Cry (2017): Dünya genelinde milyonlarca bilgisayarı etkileyen ve büyük kuruluşlara zarar veren bir fidye yazılımı saldırısı.

Siber Güvenlik ve Korunma Stratejileri

Bilgisayar kullanıcıları, siber güvenlik konusunda bilinçli olmalı ve kendilerini korumak için çeşitli önlemleri almalıdır. Güvenilir anti virüs yazılımları kullanmak, yazılım güncellemelerini düzenli olarak yapmak, güçlü parolalar kullanmak ve bilgi güvenliği konusunda eğitim almak, virüslere karşı etkili bir koruma sağlar.

Sonuç

Bilgisayar virüsleri, dijital dünyanın karmaşıklığının bir yansıması olarak sürekli evrim geçiren, tehlikeli bir olgudur.

Kullanıcılar, güvenlik bilinci ve siber güvenlik önlemleri konusunda sürekli olarak bilgilenmeli ve güvenliklerini sağlama almalıdırlar.

Aynı zamanda, siber güvenlik uzmanları da bu virüslere karşı mücadelede sürekli olarak yeni stratejiler geliştirmelidirler.

Kullanıcılar, güvenlik bilinci ve siber güvenlik önlemleri konusunda sürekli olarak bilgilenmeli ve güvenliklerini sağlama almalıdırlar.

Aynı zamanda, siber güvenlik uzmanları da bu virüslere karşı mücadelede sürekli olarak yeni stratejiler geliştirmelidirler.