CVE-2020-0618: Microsoft SQL Server Raporlama Hizmetleri Güvenlik Açığı Nedir ?

Analiz

CVE-2020-0618, SSRS'nin ReportingServicesWebServer.dll dosyasındaki yanlış giriş doğrulama açığıdır. Dalili'nin bir blog yazısına göre, Microsoft.Reporting.WebForms.BrowserNavigationCorrector sınıfının OnLoad yöntemi, güvenilmeyen kullanıcı girişini (örneğin, NavigationCorrector$ViewState parametresi aracılığıyla iletilen bir seri load) LosFormatter sınıfına deserialize etmek üzere geçirir.

Araştırmasında, Dalili, Microsoft.ReportingServices.WebServer.ReportViewerPage sınıfı tarafından kullanılan Microsoft.Reporting.WebForms.BrowserNavigationCorrector sınıfını gözlemledi.

Açığı sömürmek için, Dalili bir SharePoint sunucusunda ReportViewer.aspx dosyasını hedef aldı. ysoserial.net kullanılarak oluşturulan bir seri yük içeren özel olarak hazırlanmış bir POST isteği göndererek, Dalili açığı tetikleyebilir ve zafiyetli sunucuda bir shell elde edebilir.

Saldırganın açığı sömürmeden önce Microsoft SSRS'nin kurulmuş olması gerekir. Ancak, güvenlik araştırmacılarından zafiyetli örnekleri arayan raporlar aldığımızı görüyoruz.

Sızma testçisi Damian Schwyrz, son zamanlarda "çok büyük bir otomobil şirketinin sunucusunda

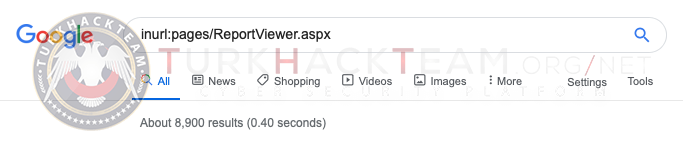

Ayrıca, Dalili, halka açık olarak erişilebilir görünen 8,900'den fazla ReportViewer.aspx örneğini gösteren bir Google arama sorgusu paylaştı, bunların birçoğu devletle ilgili gibi görünüyor.

Çözüm

Microsoft, 11 Şubat'ta Salı Güncellemesi'nin bir parçası olarak bu açığı yamaladı. Bildirimlerine göre, bu açık Microsoft SQL Server 2012, 2014 ve 2016'yı etkiler. Ancak, güvenlik araştırmacısı Kevin Beaumont'dan gelen ek raporlar, bu açığın ayrıca Microsoft SQL Server 2008'i de etkilediğini doğruladı. 2008'in bildirimde yer almamasının nedeni, Temmuz 2014'te destek dönemini tamamlamasıdır.

Madde | Yazı | Type | Applicable Versions | Included Servicing Release |

|---|---|---|---|---|

Security update for SQL Server 2016 Service Pack 2 | GDR | 13.0.5026.0—13.0.5101.9 | ||

Security update for SQL Server 2016 Service Pack 2 | CU | 13.0.5149.0—13.0.5598.27 | ||

Security update for SQL Server 2014 Service Pack 3 | GDR | 12.0.6024.0—12.0.6108.1 | ||

Security update for SQL Server 2014 Service Pack 2 | CU | 12.0.6205.1—12.0.6329.1 | ||

Security update for SQL Server 2012 Service Pack 4 | GDR | 111.0.7001.0—11.0.7462.6 |

Son düzenleme: