AlınganPanda Hack Anlatımları

Bölüm 1

Hacker Adayının Deneyimleri

Bu kısmı bir tanımlama kısmı olarak kullanmak istiyorum sebebiyse anlatımda kullanacağım bazı kısaltmaların, lakapların, tanımların vb. şeylerin kafalarda "o ney ya" gibi soru işaretleri bırakmamasını istemem.

-------------------

Hekırcan (ya da) Hackercan = Hacker Adayı.

-------------------

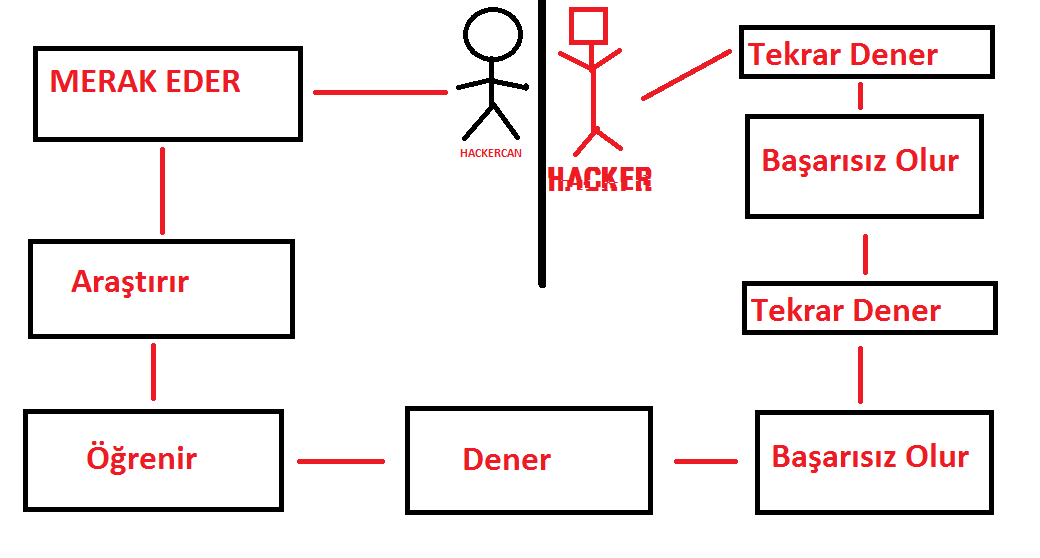

Öncelikle hackercan(lar)ımızın yapacaklarını grafikler halinde verip açıklayalım.

Meraklı Hackercan

Öncelikle bu kötü çizim için Picasso, Davinci ve tüm TürkHackTeam grafik takımından özür diliyorum.

Grafikteki tüm maddeleri sırasıyla açıklayalım.

Merak Eder

Hackercanımız internette gezinirken, bir gazete küpüründe ya da bir filmden görerek "Nasıl hacker olunur ?" gibi sorularla yegane arama motorumuz google ablayı meşgul eder.

Araştırır

meşgul kelimesini niye kırmızı şekilde belirttiğime gelirsek;

öğrenmek tabii ki güzel bir şey ama Hackercan'ımız bunu google'a yazdığında karşılaşacağı içerikler genelde:

1-2 boş laf ve ünlü hackerlar, programlama dilleri vb. hakkında bir sürü gereksiz video olacaktır Hackercanımız bu videoları izledikten sonra muhtemel surat ifadesi şu olacak :RpS_mellow: ve öğrendiklerinin yol bile göstermediğini anlayacaktır.

Öğrenir

Hackercanımız eğer birazcık inatçıysa turkhackteam.org vb. bir bilgi paylaşım platformuyla tanışır. Biraz göz atar ve eğer severse üye olur. Böylece öğrenme aşaması başlar bu sırada çevresinden siteyle ilgili; onlar tehlikeli, yasadışı vb. kelimeler duyarsa ve Hackercan'ımız birazcık da tırsak bir yapıya sahipse sonraki aşamaya bu önyargılardan kurtulmadan asla geçemez.

Öğrenme aşaması kararlı bir öğrenimde yaklaşık 3-5 gün kadardır bu süreçte sadece basit düzeyde hack anlatımlarından öğrendiği bilgiyle bir sonraki aşamaya atlar.

Dener

Hackercanımız öğrendiklerinin çalışıp çalışmadığını teyit etmek için denemeler yapar. Yaptıklarının başarılı olması düşük bir ihtimaldir genelde...

Başarısız Olur-Tekrar Dener

Meraklı Hackercanın önündeki tek engel işte bu döngüdür artık. Meraklı hackercanımız sürekli grafiğin başına döner ve başka şeyler araştırır genelde yardımı direk balık alacak şekilde bekler ama yardım edenler de hep balık tutmayı öğretmeye çalışır. Hackercanımızın ilk hayal kırıklığı da işte tam bu noktada yaşanır. Bundan sonrası hackercanımızın inadı ve merakına kalmıştır eğer kendine inanırsa ve öğrenmeye açık olursa bir sonraki aşama yani Hackerlık dünyasına girmiş sayılır.

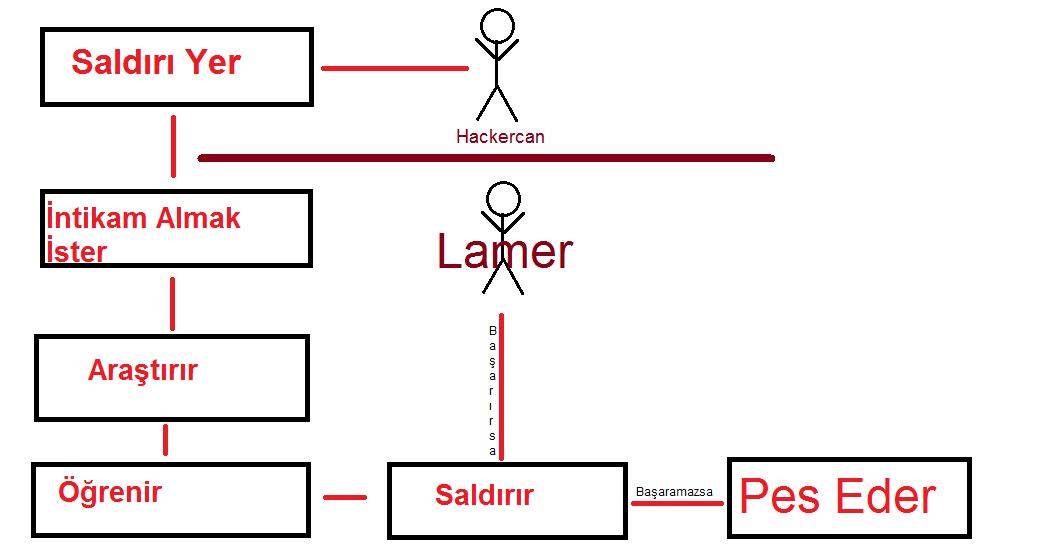

Öfkeli Hackercan

Saldırı Yer

Hackercanımız web sitesine, facebook profiline bir saldırı yer ya da oynadığı oyunda hile kullanan bir kullanıcıya sinirlenip küfür yağdırarak oyundan çıkar.

İntikam Almak İster

Sinirlenen Hackercanımız forumları karşılar ve intikam duygusuyla her yere konu açar. Böylece ilk hata da gerçekleşmiş olur

Araştırır

Öfkeyle forumları karıştıran Hackercanımız karşıdakine "gününü göstermek" ümidiyle forumları araştırır ,forumları karşılar.

Öğrenir

Aslında bu aşamaya ne kadar "öğrenme" aşaması diyebileceğimiz tartışılır. Hackercanımız forumlardan vb. yerlerden duyup gördüğü kulaktan dolma bilgilerle ve öğrendiği bir kaç programla bir sonraki aşamaya geçer.

Saldırır

Hackercanımız duyduğu tüm bilgileri ve öğrendiği tüm programları "kullanmaya çalışarak" öfkelendiği kişiye saldırma aşamasına girer. bu durumun 2 tür sonucu olabilir ve ikiside olumlu değildir.

Eğer Başarırsa;

Hackercanımız "gününü göstermenin" verdiği özgüvenle etrafa kendini hacker olarak tanıtır ve milyonlarca lamerın arasına hızlı bir giriş yapmış olur. Aslında kendisi de ilk başlarda lamer olduğunun farkında değildir bunu bir sonraki saldırı denemesinde başarısız olunca anlayacaktır.

Eğer Başaramazsa;

Çalınan hesabın, çöken serverın, giden skorun arkasından bir bardak soğuk su içer ve "neyse ya olmuyorsa olmuyor allahından bulsun bilmnenin çocuğu" diyerek pes eder.

Yukarıda da gördüğümüz gibi meraklı olan Hackercanımız sürekli deneyerek başarıyı yakalayabilir ve belki de en ünlü hackerlardan biri bile olabilir. Ancak öfkeli Hackercanımız öfkeyle ve amaç doğrultusunda Hacker olmaya çalıştığı için en fazla olabileceği şey "Lamer" dır.

Burada tekrar hatırlatmakta fayda var ki "Öfkeyle kalkan zararla oturur."

Bu yüzden eğer meraklı Hackercan konumunda değilseniz öncelikle meraklı Hackercan konumuna gelmeniz gerekmektedir. Öfkeyle bu işleri asla başaramazsınız. "Keskin sirke küpüne zarar." bir sonraki bölümümüzde hedef ve amaç konusuna değineceğiz.

Bölüm 1

Hacker Adayının Deneyimleri

Bu kısmı bir tanımlama kısmı olarak kullanmak istiyorum sebebiyse anlatımda kullanacağım bazı kısaltmaların, lakapların, tanımların vb. şeylerin kafalarda "o ney ya" gibi soru işaretleri bırakmamasını istemem.

-------------------

Hekırcan (ya da) Hackercan = Hacker Adayı.

-------------------

Öncelikle hackercan(lar)ımızın yapacaklarını grafikler halinde verip açıklayalım.

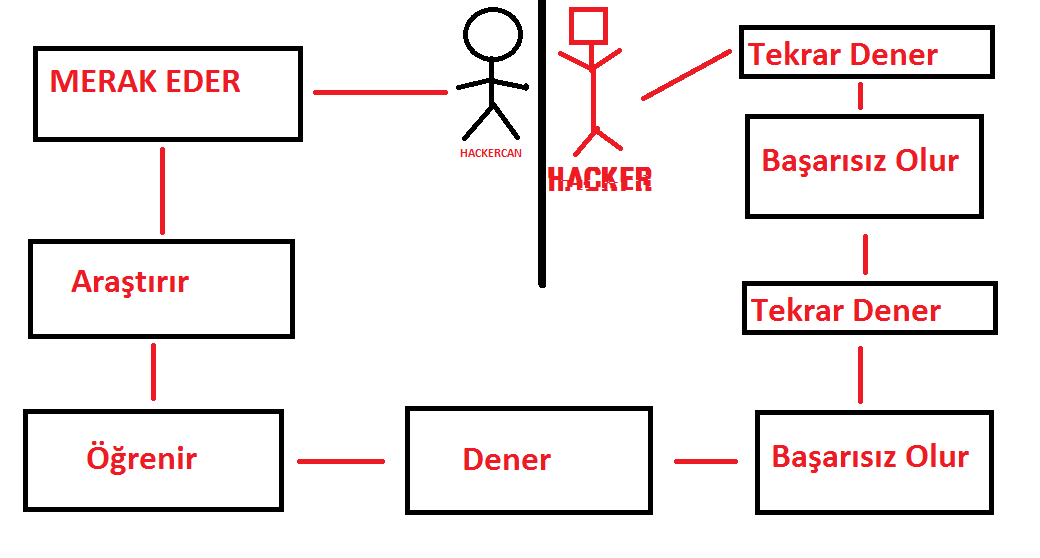

Meraklı Hackercan

Öncelikle bu kötü çizim için Picasso, Davinci ve tüm TürkHackTeam grafik takımından özür diliyorum.

Grafikteki tüm maddeleri sırasıyla açıklayalım.

Merak Eder

Hackercanımız internette gezinirken, bir gazete küpüründe ya da bir filmden görerek "Nasıl hacker olunur ?" gibi sorularla yegane arama motorumuz google ablayı meşgul eder.

Araştırır

meşgul kelimesini niye kırmızı şekilde belirttiğime gelirsek;

öğrenmek tabii ki güzel bir şey ama Hackercan'ımız bunu google'a yazdığında karşılaşacağı içerikler genelde:

1-2 boş laf ve ünlü hackerlar, programlama dilleri vb. hakkında bir sürü gereksiz video olacaktır Hackercanımız bu videoları izledikten sonra muhtemel surat ifadesi şu olacak :RpS_mellow: ve öğrendiklerinin yol bile göstermediğini anlayacaktır.

Öğrenir

Hackercanımız eğer birazcık inatçıysa turkhackteam.org vb. bir bilgi paylaşım platformuyla tanışır. Biraz göz atar ve eğer severse üye olur. Böylece öğrenme aşaması başlar bu sırada çevresinden siteyle ilgili; onlar tehlikeli, yasadışı vb. kelimeler duyarsa ve Hackercan'ımız birazcık da tırsak bir yapıya sahipse sonraki aşamaya bu önyargılardan kurtulmadan asla geçemez.

Öğrenme aşaması kararlı bir öğrenimde yaklaşık 3-5 gün kadardır bu süreçte sadece basit düzeyde hack anlatımlarından öğrendiği bilgiyle bir sonraki aşamaya atlar.

Dener

Hackercanımız öğrendiklerinin çalışıp çalışmadığını teyit etmek için denemeler yapar. Yaptıklarının başarılı olması düşük bir ihtimaldir genelde...

Başarısız Olur-Tekrar Dener

Meraklı Hackercanın önündeki tek engel işte bu döngüdür artık. Meraklı hackercanımız sürekli grafiğin başına döner ve başka şeyler araştırır genelde yardımı direk balık alacak şekilde bekler ama yardım edenler de hep balık tutmayı öğretmeye çalışır. Hackercanımızın ilk hayal kırıklığı da işte tam bu noktada yaşanır. Bundan sonrası hackercanımızın inadı ve merakına kalmıştır eğer kendine inanırsa ve öğrenmeye açık olursa bir sonraki aşama yani Hackerlık dünyasına girmiş sayılır.

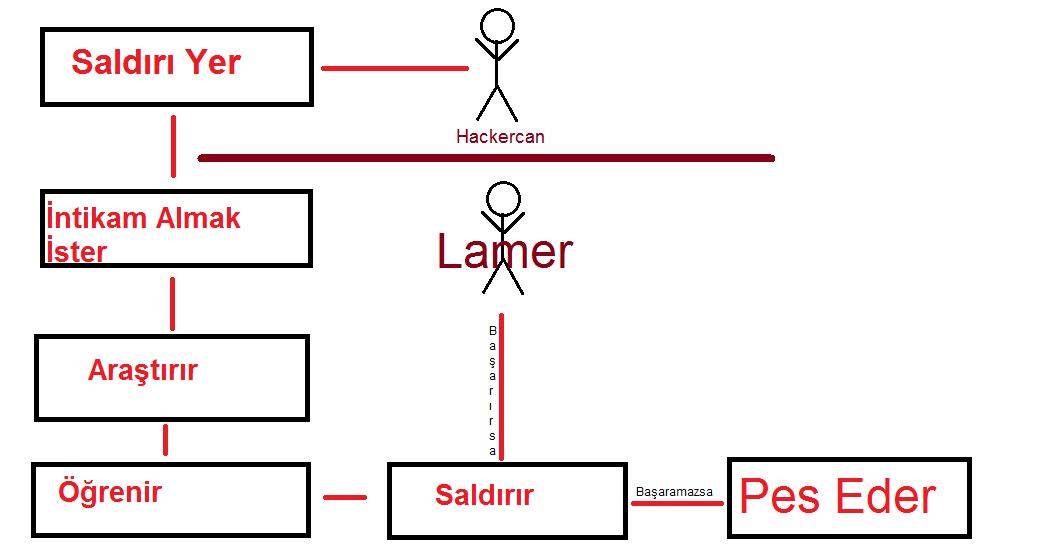

Öfkeli Hackercan

Saldırı Yer

Hackercanımız web sitesine, facebook profiline bir saldırı yer ya da oynadığı oyunda hile kullanan bir kullanıcıya sinirlenip küfür yağdırarak oyundan çıkar.

İntikam Almak İster

Sinirlenen Hackercanımız forumları karşılar ve intikam duygusuyla her yere konu açar. Böylece ilk hata da gerçekleşmiş olur

Araştırır

Öfkeyle forumları karıştıran Hackercanımız karşıdakine "gününü göstermek" ümidiyle forumları araştırır ,forumları karşılar.

Öğrenir

Aslında bu aşamaya ne kadar "öğrenme" aşaması diyebileceğimiz tartışılır. Hackercanımız forumlardan vb. yerlerden duyup gördüğü kulaktan dolma bilgilerle ve öğrendiği bir kaç programla bir sonraki aşamaya geçer.

Saldırır

Hackercanımız duyduğu tüm bilgileri ve öğrendiği tüm programları "kullanmaya çalışarak" öfkelendiği kişiye saldırma aşamasına girer. bu durumun 2 tür sonucu olabilir ve ikiside olumlu değildir.

Eğer Başarırsa;

Hackercanımız "gününü göstermenin" verdiği özgüvenle etrafa kendini hacker olarak tanıtır ve milyonlarca lamerın arasına hızlı bir giriş yapmış olur. Aslında kendisi de ilk başlarda lamer olduğunun farkında değildir bunu bir sonraki saldırı denemesinde başarısız olunca anlayacaktır.

Eğer Başaramazsa;

Çalınan hesabın, çöken serverın, giden skorun arkasından bir bardak soğuk su içer ve "neyse ya olmuyorsa olmuyor allahından bulsun bilmnenin çocuğu" diyerek pes eder.

Yukarıda da gördüğümüz gibi meraklı olan Hackercanımız sürekli deneyerek başarıyı yakalayabilir ve belki de en ünlü hackerlardan biri bile olabilir. Ancak öfkeli Hackercanımız öfkeyle ve amaç doğrultusunda Hacker olmaya çalıştığı için en fazla olabileceği şey "Lamer" dır.

Burada tekrar hatırlatmakta fayda var ki "Öfkeyle kalkan zararla oturur."

Bu yüzden eğer meraklı Hackercan konumunda değilseniz öncelikle meraklı Hackercan konumuna gelmeniz gerekmektedir. Öfkeyle bu işleri asla başaramazsınız. "Keskin sirke küpüne zarar." bir sonraki bölümümüzde hedef ve amaç konusuna değineceğiz.

Bölüm 2

Hedef Çizgisi

Öncelikle tekrar merhabalar arkadaşlar. Söz verdiğim gibi ikinci bölümü yazıyorum. Bu dersler her gün bir ders şeklinde gidecek ve siz "bitir artık bıktık" vb. bir cümle kurmadan bitmeyecek...

Hayatta herkesin bir hedefi vardır. Ulaşabileceğimiz (ya da) ulaşamayacağımız şeyleri kendimize hedef seçeriz, bunun sebebi; Hedeflerin bizi hayata bağlamasıdır. İşte tam da bu noktada kendimize bilgisayar ve hacking ile ilgili bir hedef belirlemeliyiz çünkü "Hedefi olmayan gemiye hiçbir rüzgar yardım edemez."

Gerçek hayatta koyduğumuz hedeflerin bizi hayata bağladığından bahsetmiştik. Bu "sanal" ortamda koyacağımız hedefler de bizi adeta sanala bağlar. Ancak bu kesinlikle Oyun oynamak, facede karı kız kovalamak gibi bir bağlılık olmayacaktır. Kendinize az sonra anlatacağımız değişkenlere bağlı kalarak bir hedef belirlediğinizde siz de bilgisayara "teknoloji kutusu" muamelesi yapmayı bırakacak ve onun dilini anlayacaksınız.

Hedeflerimizi Neye Göre Belirlemeliyiz ?

Hedeflerimizi belirlerken önümüzde birden fazla değişken vardır o yüzden hedefler ilgi alanlarına, amaçlarınıza vb. değişkenlere bağlıdır aşağıda ayrıntılı olarak bu değişkenleri teker teker göstereceğim.

İlgi Alanlarınız

Bana kalırsa ilgi alanlarınız bu işin temelini oluşturur örneğin benim ilgi alanım "Bilgi teknolojileri ve yazılım dilleri" bir başkasının ki "Web dilleri" ya da "Elektronik" hatta ve hatta bir başkasının ki de sadece "İnsan ilişkileri" olabilir. Bu saydığım ilgi alanları "Hacker olmaya yatkın" kişilerin seçtiği ilgi alanlarıdır. Tabii ki ilgi alanınız farklı da olabilir bunlar sadece aklıma gelenler.

Amaçlarınız

"Amaç" ve "Hedef" birbirine çok sık karıştırılan iki kelimedir birazcık farklarından bahsedelim;

Aslında amaçta bir hedeftir ama büyük bir hedeftir. Yani pes etmediğiniz sürece değişmez. Şöyle bir örnek verelim; bir kişi "Ben hacker olmak istiyorum" diyip bu makaleyi okumaya başladığında kendine bir amaç belirlemiş olur.

Hedef ise daha dinamik bir kavramdır gene örneğimizden gidecek olursak "Ben hacker olmak istiyorum bunun için önce Web dillerini öğrenmeliyim." dediğinde bu bir hedeftir kişi artık kendine Web dillerini hedef olarak belirlemiştir.

Bu yüzden amaçlarınızı daima büyük tutarken hedefleri de daima kendinize yakın seçin eğer koyduğunuz hedefe ulaşırsanız daha büyük bir hedef seçerek ilerleyin.

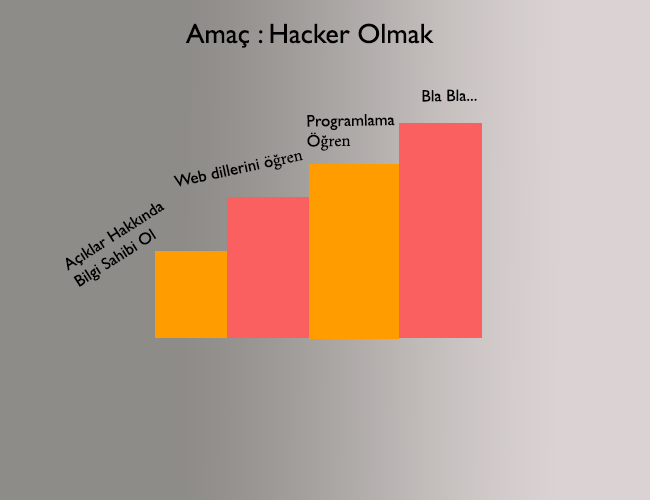

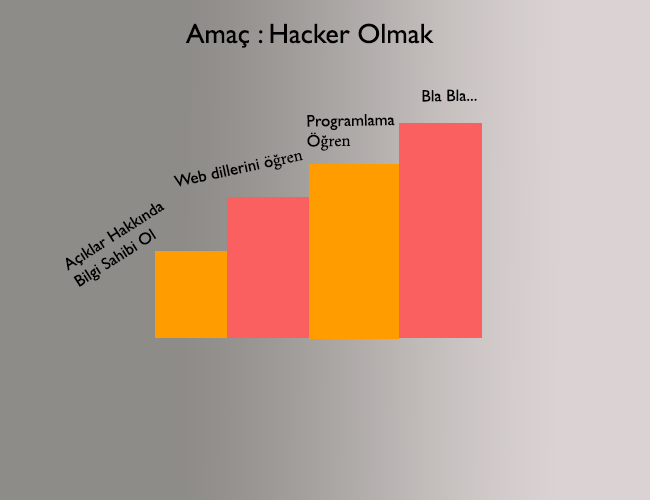

Basamak Basamak Hedef Belirlemek

Hedefleri kendinize yakın seçin ve ulaştıkça büyütün demiştik. Bu da basamak sistemini oluşturur. Sistemi bir grafikle açıklayalım

Amacı "Hacker olmak" olan kişinin kendisine koyacağı genel hedefler bu şekilde olacaktır. Burada dikkat edilmesi gereken şey; amaçla alakasız hedef seçiminin bizi farklı amaçlara yönlendirip esas amaçtan çıkaracağıdır. Bu yüzden hedeflerinizi belirlerken "Bu bana ne kadar yararlı olur ?" sorusunu kendinize sorun. Bu bölümü burada bitiriyoruz. Bir dahaki bölümde misyon ve vizyon kelimelerinin üzerine gideceğiz. Bir sonraki bölüme görüşmek üzere, Hoşçakalın.

Bölüm 3

Misyon ve Vizyon İşte Bütün Mesele Bu

Genellikle önce "misyon" kısmından başlarlar ancak ben geçen konuyla daha ilintili olduğunu düşündüğüm için öncelikle "vizyon" konusuna giriş yapacağım.

Hayatta ve sanalda herkesin bir hedefi olmalı demiştik. Vizyon tam olarak budur. Eğer bu yazıyı okuyorsanız tek bir vizyonunuz olmalı: "Türkiye ve Dünyada en bilgili ve en tanınmış hackerlar arasına girmek." Unutmayın büyük oynayan kazanır.

Sıra geldi misyona; William Shakespeare'in ( Bunu yazarken barcelona diyemeyen spikere de dönmüş olabilirim. ) de dediği gibi "Olmak ya da olmamak işte bütün mesele bu" diyerek bile misyonu tanımlayabilirim. Ancak yeterli olması açısından birazcık daha uzatacağım. Misyonu olmayan bir hacker, "olmayan" bir hackerdır. İşte misyonun önemi bu denli büyüktür. Peki misyonu olan her hacker, hacker mıdır ?. Bu soruya da "Hayır" cevabını pek tabii verebiliriz. Ama misyonun önemli bir olgu ve saygınlık olduğunu asla göz ardı etmeyin.

Madem bu yazıyı turkhackteam.org'un topraklarında yazıyoruz, buradaki herkesin zaten bir misyonu olmalı.

Bu anlatım tarafımca turkhackteam.org forumu için yazılmış olup tek bir kelimesi bile alıntı değildir. Soru, öneri ve görüşleriniz için bana özel mesaj atabilirsiniz.Hedef Çizgisi

Öncelikle tekrar merhabalar arkadaşlar. Söz verdiğim gibi ikinci bölümü yazıyorum. Bu dersler her gün bir ders şeklinde gidecek ve siz "bitir artık bıktık" vb. bir cümle kurmadan bitmeyecek...

Hayatta herkesin bir hedefi vardır. Ulaşabileceğimiz (ya da) ulaşamayacağımız şeyleri kendimize hedef seçeriz, bunun sebebi; Hedeflerin bizi hayata bağlamasıdır. İşte tam da bu noktada kendimize bilgisayar ve hacking ile ilgili bir hedef belirlemeliyiz çünkü "Hedefi olmayan gemiye hiçbir rüzgar yardım edemez."

Gerçek hayatta koyduğumuz hedeflerin bizi hayata bağladığından bahsetmiştik. Bu "sanal" ortamda koyacağımız hedefler de bizi adeta sanala bağlar. Ancak bu kesinlikle Oyun oynamak, facede karı kız kovalamak gibi bir bağlılık olmayacaktır. Kendinize az sonra anlatacağımız değişkenlere bağlı kalarak bir hedef belirlediğinizde siz de bilgisayara "teknoloji kutusu" muamelesi yapmayı bırakacak ve onun dilini anlayacaksınız.

Hedeflerimizi Neye Göre Belirlemeliyiz ?

Hedeflerimizi belirlerken önümüzde birden fazla değişken vardır o yüzden hedefler ilgi alanlarına, amaçlarınıza vb. değişkenlere bağlıdır aşağıda ayrıntılı olarak bu değişkenleri teker teker göstereceğim.

İlgi Alanlarınız

Bana kalırsa ilgi alanlarınız bu işin temelini oluşturur örneğin benim ilgi alanım "Bilgi teknolojileri ve yazılım dilleri" bir başkasının ki "Web dilleri" ya da "Elektronik" hatta ve hatta bir başkasının ki de sadece "İnsan ilişkileri" olabilir. Bu saydığım ilgi alanları "Hacker olmaya yatkın" kişilerin seçtiği ilgi alanlarıdır. Tabii ki ilgi alanınız farklı da olabilir bunlar sadece aklıma gelenler.

Amaçlarınız

"Amaç" ve "Hedef" birbirine çok sık karıştırılan iki kelimedir birazcık farklarından bahsedelim;

Aslında amaçta bir hedeftir ama büyük bir hedeftir. Yani pes etmediğiniz sürece değişmez. Şöyle bir örnek verelim; bir kişi "Ben hacker olmak istiyorum" diyip bu makaleyi okumaya başladığında kendine bir amaç belirlemiş olur.

Hedef ise daha dinamik bir kavramdır gene örneğimizden gidecek olursak "Ben hacker olmak istiyorum bunun için önce Web dillerini öğrenmeliyim." dediğinde bu bir hedeftir kişi artık kendine Web dillerini hedef olarak belirlemiştir.

Bu yüzden amaçlarınızı daima büyük tutarken hedefleri de daima kendinize yakın seçin eğer koyduğunuz hedefe ulaşırsanız daha büyük bir hedef seçerek ilerleyin.

Basamak Basamak Hedef Belirlemek

Hedefleri kendinize yakın seçin ve ulaştıkça büyütün demiştik. Bu da basamak sistemini oluşturur. Sistemi bir grafikle açıklayalım

Amacı "Hacker olmak" olan kişinin kendisine koyacağı genel hedefler bu şekilde olacaktır. Burada dikkat edilmesi gereken şey; amaçla alakasız hedef seçiminin bizi farklı amaçlara yönlendirip esas amaçtan çıkaracağıdır. Bu yüzden hedeflerinizi belirlerken "Bu bana ne kadar yararlı olur ?" sorusunu kendinize sorun. Bu bölümü burada bitiriyoruz. Bir dahaki bölümde misyon ve vizyon kelimelerinin üzerine gideceğiz. Bir sonraki bölüme görüşmek üzere, Hoşçakalın.

Bölüm 3

Misyon ve Vizyon İşte Bütün Mesele Bu

Genellikle önce "misyon" kısmından başlarlar ancak ben geçen konuyla daha ilintili olduğunu düşündüğüm için öncelikle "vizyon" konusuna giriş yapacağım.

Hayatta ve sanalda herkesin bir hedefi olmalı demiştik. Vizyon tam olarak budur. Eğer bu yazıyı okuyorsanız tek bir vizyonunuz olmalı: "Türkiye ve Dünyada en bilgili ve en tanınmış hackerlar arasına girmek." Unutmayın büyük oynayan kazanır.

Sıra geldi misyona; William Shakespeare'in ( Bunu yazarken barcelona diyemeyen spikere de dönmüş olabilirim. ) de dediği gibi "Olmak ya da olmamak işte bütün mesele bu" diyerek bile misyonu tanımlayabilirim. Ancak yeterli olması açısından birazcık daha uzatacağım. Misyonu olmayan bir hacker, "olmayan" bir hackerdır. İşte misyonun önemi bu denli büyüktür. Peki misyonu olan her hacker, hacker mıdır ?. Bu soruya da "Hayır" cevabını pek tabii verebiliriz. Ama misyonun önemli bir olgu ve saygınlık olduğunu asla göz ardı etmeyin.

Madem bu yazıyı turkhackteam.org'un topraklarında yazıyoruz, buradaki herkesin zaten bir misyonu olmalı.

4.Bölüm

Hataların Önemi

Aslında bu yazıyı yarın yayınlamam lazımdı ama hem sıkıldığım, hem de yoğun bir talep olduğu için bu akşam yazıp 4. Bölümle birlikte ufaktan nasihatlar vermeyi geçerek hack anlatımlarının "teknik" bölümüne girmek istedim.

Hatalar bir hacker için en önemli unsurlardır, eğer bir sisteme hata verdirmeyi başardıysanız geri kalan tek şey bu hatayı nasıl kullanabileceğinizi bulmaktır. Peki nasıl bulunur bu hatalar ? işte siz sevgili Hackercanlara aşağıda anlatacağım şeyde tam olarak bu.

İşleyişi Bilmek

Şimdi kafamızda örnek bir sistem düşünelim. Mesela bir Hastane Bilgi Yönetim Sistemine hata verdirmek istiyorsunuz. Hatayı bulabilmek için ya sistemin çok basit bir sistem olması gerekir, ya dünyanın en şanslı olmanız gerekir, ya da size şimdi anlatmak istediğim şey olan "Sistemin çalışma prensibini" bilmeniz gerekir.

eğer hastane bilgi yönetimi sistemi için çalışma prensibi konusunu düşünecek olursak algoritma şuna benzer bir şey olacaktır;

1 - Kayıtlar veznedeki clientten girilir ve sistemin veritabanına kaydedilir.

2 - Kayıtlar içerdeki diğer clientler tarafından okunur, işlenir veya silinir.

3 - Kayıtlar belli bir zaman sonra otomatik olarak arşiv veritabanına gönderilerek ana veritabananından silinir.

Programın "aşırı" kabataslak böyle bir algoritması olduğunu düşünelim bu bizim ne işimize yarayacak ? bu bilgiyi bilmek bize 2.adım olan "Kullanılan Materyaller" hakkında bilgi yürütme fırsatı sunacak.

Kullanılan Materyaller

"Neyden bahsediyor bu ?" diyebilirsiniz. O yüzden hemen neyi kastettiğimi anlatayım;

Bir sistem oluşturulurken her şey sıfırdan oluşturulmaz. Bir programın oluşturulmasında pek çok "yardımcı" materyal bulunur. Bu yardımcı materyaller bazen sadece bir kaç kodla sisteme eklenir, bazen ise kod yazmaya bile gerek olmadan sisteme dahil olurlar. Yazılım üreten çoğu firma ve kişiler bu yardımcı bileşenlerin içeriğini çok kurcalamaz. Ancak bu bileşenler bazen önemli açıklara sebep olurlar.

Kullanılan Dil

Bir sistemin yazıldığı dili kolaylıkla anlayabilirsiniz. heleki bu istem bir web sitesiyse neredeyse tüm siteler aşağıdaki dillerle hazırlanır.

HTML

PHP

ASP

web sitelerinin dili şu şekilde anlaşılır. Web sitesinin ana sayfası şu olsun diyelim.

www.websitesi.com/anasayfa

Anasayfadan başka alt sayfalara geçtiğinizde yapı aşağıdaki gibiyse;

www.websitesi.com/altsayfa.html

ya da

www.websitesi.com/altsayfa/

Bu sistem html ile hazırlanmış bir sistemdir diyebiliriz, web sistemlerinde en az açık bu tip sitelerde olur sebebi ise html'in düşük fonksiyonlu fakat yüksek stabilizasyonlu ve güvenlikli olmasıdır.

eğer altsayfalar şu şekilde gözüküyorsa;

www.anasayfa.com/altsayfa.php

Bu sistem php ile yazılmıştır ve php ünlü markalar dahil bir çok sitenin hacklenmesini kolaylaştıran açıklara sahiptir, çok tercih edilmesinin nedeni ise Bol fonksiyonlu ve stabilize olmasıdır, html ile yapamayacağınız şeyleri php ile rahatça yapabilirsiniz.

eğer altsayfalar şu şekilde gözüküyorsa;

www.anasayfa.com/altsayfa.aspya da www.anasayfa.com/altsayfa.aspx

asp .net tabanlı bir dildir ve bu dil "sanırım" en kolay yazılan dillerden olması sebebiyle tercih edilmekte.

Örnek Sistemde Kullanılan Materyalleri Bulunması ve Oluşabilecek Açıkların Tespiti

Örnek sistemimiz üzerinden ilerleyerek basitçe materyalleri tespit edelim ve oluşabilecek açıkları tahmin edelim.

1 - Kayıtlar veznedeki clientten girilir ve sistemin veritabanına kaydedilir.

2 - Kayıtlar içerdeki diğer clientler tarafından okunur, işlenir veya silinir.

3 - Kayıtlar belli bir zaman sonra otomatik olarak arşiv veritabanına gönderilerek ana veritabananından silinir.

Kırmızı yazılan işlemlerin var olması için bir veritabanı uygulaması kullanılması gerekir;

HBYS sistemlerinde yaygın olarak kullanılan iki tanesiyse

Acces ve SQL veritabanıdır.

Örneğin; sistemde SQL kullanılmış olsun sql'in en bilindik açığı ise hiç şüphesiz şekilde "SQL Injection" dır türkçeye SQL Enjektesi olarak geçen bu açığı bir kaç ders sonra gayet ayrıntılı bir şekilde anlatacağım şimdilik sadece bunun bir açık olduğunu bilmeniz yeterlidir.

Sistemde bir SQL Injection taraması yerinde olacaktır, eğer bu taramayı yaptığımızda sistem bize hata veriyorsa yapmamız gereken sql injection adımlarını takip etmektir.

Bilindik Açıklar ve Hack Yöntemleri

Bu kısımda sizlere bilindik açık ve hack yöntemlerinin çok üstüne düşmeden kısacık bir bilgisini vereceğim ki gelecek derslerde bize yardımı dokunsun. Ayrıca bu listeyi de derslerin sırası ve basitlik düzeylerine göre hazırladım ki ileride neyi göreceğimiz hakkında bir "İçindekiler" tablosu görevi görsün.

1 - BruteForce

Türkçeye "kaba kuvvet" olarak geçirebileceğimiz bu açığın kaynağı ne kodlamada yapılan hata, ne kullanılan materyaldir bu açığın esas kaynağı "Kerizcanlardır". "Nasıl yani ?" diye soracak olursanız; Kerizcanımız Wordpress üzerine kurulu bir web sitesinin yöneticisidir ve parolasını "çok sık kullanılan" bir parola olarak ayarlamıştır. Burada saldırıyı gerçekleştirecek kişinin yapması gereken tek şey Wordlist yani Kelime listesi adını verdiğimiz listeleri programa yüklemektir.

2 - SQL Injection

Türkçeye SQL Enjeksiyonu olarak geçirebileceğimiz bu açığın kaynağı ise hiç şüphesiz veritabanlı ve enjeksiyon yapılan satır arasında olan alışverişin filtrelenmemesidir. Burada saldırganımızın yapacağı şeyler sırasıyla şu şekildedir.

1 - Açığın Tespiti

2 - Veritabanı ve İçeriği Hakkında Bilgi Toplanması

3 - Sitenin Yönetim Paneli Bulunarak Sisteme Admin olarak Giriş Yapılması.

3 - XSS

Açığın açılımı Cross Site Scripting olup türkçeye çevrilişi Çapraz Site Betimlemedir. bu açık çok eski bir açık olup gene filtrelenmemiş kodlardan dolayı oluşmaktadır. İlerike derslerde ayrıntılı olarak değinilecektir.

4 - RFI

Bu açığın açılımı Remote File Inclusion olup türkçeye çevrilişi Uzaktan Dosya Dahil Etmedir bu açığın en temel sebebi çoğu açıkta da olduğu gibi hatalı kodlamadır. Kodlama tıpkı araba sürmeye benzer. Araba sürmeyi çoğu insan bilir ancak hata yapmamak için virajlarda dikkat etmek gerekir. Kodlamada ise kodların "doğru ve düzenli" şekilde yazıldığından emin olmak gerekir.

5 - LFI

RFI'nin kardeşi olan bu açık ise Local File Inclusion olup türkçeye çevrilişi Yerel Dosya Dahil Etmedir. bu açığın da abisi gibi temel sebebi yanlış kodlamadır.

Bun açıklar gibi bir çok açığa daha www.exploit-db.com adresinden ulaşabilirsiniz

exploit-db yeni bulunan açıkların ayrıntılı olarak yer aldığı bir Veritabanıdır.

Hataların Önemi

Aslında bu yazıyı yarın yayınlamam lazımdı ama hem sıkıldığım, hem de yoğun bir talep olduğu için bu akşam yazıp 4. Bölümle birlikte ufaktan nasihatlar vermeyi geçerek hack anlatımlarının "teknik" bölümüne girmek istedim.

Hatalar bir hacker için en önemli unsurlardır, eğer bir sisteme hata verdirmeyi başardıysanız geri kalan tek şey bu hatayı nasıl kullanabileceğinizi bulmaktır. Peki nasıl bulunur bu hatalar ? işte siz sevgili Hackercanlara aşağıda anlatacağım şeyde tam olarak bu.

İşleyişi Bilmek

Şimdi kafamızda örnek bir sistem düşünelim. Mesela bir Hastane Bilgi Yönetim Sistemine hata verdirmek istiyorsunuz. Hatayı bulabilmek için ya sistemin çok basit bir sistem olması gerekir, ya dünyanın en şanslı olmanız gerekir, ya da size şimdi anlatmak istediğim şey olan "Sistemin çalışma prensibini" bilmeniz gerekir.

eğer hastane bilgi yönetimi sistemi için çalışma prensibi konusunu düşünecek olursak algoritma şuna benzer bir şey olacaktır;

1 - Kayıtlar veznedeki clientten girilir ve sistemin veritabanına kaydedilir.

2 - Kayıtlar içerdeki diğer clientler tarafından okunur, işlenir veya silinir.

3 - Kayıtlar belli bir zaman sonra otomatik olarak arşiv veritabanına gönderilerek ana veritabananından silinir.

Programın "aşırı" kabataslak böyle bir algoritması olduğunu düşünelim bu bizim ne işimize yarayacak ? bu bilgiyi bilmek bize 2.adım olan "Kullanılan Materyaller" hakkında bilgi yürütme fırsatı sunacak.

Kullanılan Materyaller

"Neyden bahsediyor bu ?" diyebilirsiniz. O yüzden hemen neyi kastettiğimi anlatayım;

Bir sistem oluşturulurken her şey sıfırdan oluşturulmaz. Bir programın oluşturulmasında pek çok "yardımcı" materyal bulunur. Bu yardımcı materyaller bazen sadece bir kaç kodla sisteme eklenir, bazen ise kod yazmaya bile gerek olmadan sisteme dahil olurlar. Yazılım üreten çoğu firma ve kişiler bu yardımcı bileşenlerin içeriğini çok kurcalamaz. Ancak bu bileşenler bazen önemli açıklara sebep olurlar.

Kullanılan Dil

Bir sistemin yazıldığı dili kolaylıkla anlayabilirsiniz. heleki bu istem bir web sitesiyse neredeyse tüm siteler aşağıdaki dillerle hazırlanır.

HTML

PHP

ASP

web sitelerinin dili şu şekilde anlaşılır. Web sitesinin ana sayfası şu olsun diyelim.

www.websitesi.com/anasayfa

Anasayfadan başka alt sayfalara geçtiğinizde yapı aşağıdaki gibiyse;

www.websitesi.com/altsayfa.html

ya da

www.websitesi.com/altsayfa/

Bu sistem html ile hazırlanmış bir sistemdir diyebiliriz, web sistemlerinde en az açık bu tip sitelerde olur sebebi ise html'in düşük fonksiyonlu fakat yüksek stabilizasyonlu ve güvenlikli olmasıdır.

eğer altsayfalar şu şekilde gözüküyorsa;

www.anasayfa.com/altsayfa.php

Bu sistem php ile yazılmıştır ve php ünlü markalar dahil bir çok sitenin hacklenmesini kolaylaştıran açıklara sahiptir, çok tercih edilmesinin nedeni ise Bol fonksiyonlu ve stabilize olmasıdır, html ile yapamayacağınız şeyleri php ile rahatça yapabilirsiniz.

eğer altsayfalar şu şekilde gözüküyorsa;

www.anasayfa.com/altsayfa.aspya da www.anasayfa.com/altsayfa.aspx

asp .net tabanlı bir dildir ve bu dil "sanırım" en kolay yazılan dillerden olması sebebiyle tercih edilmekte.

Örnek Sistemde Kullanılan Materyalleri Bulunması ve Oluşabilecek Açıkların Tespiti

Örnek sistemimiz üzerinden ilerleyerek basitçe materyalleri tespit edelim ve oluşabilecek açıkları tahmin edelim.

1 - Kayıtlar veznedeki clientten girilir ve sistemin veritabanına kaydedilir.

2 - Kayıtlar içerdeki diğer clientler tarafından okunur, işlenir veya silinir.

3 - Kayıtlar belli bir zaman sonra otomatik olarak arşiv veritabanına gönderilerek ana veritabananından silinir.

Kırmızı yazılan işlemlerin var olması için bir veritabanı uygulaması kullanılması gerekir;

HBYS sistemlerinde yaygın olarak kullanılan iki tanesiyse

Acces ve SQL veritabanıdır.

Örneğin; sistemde SQL kullanılmış olsun sql'in en bilindik açığı ise hiç şüphesiz şekilde "SQL Injection" dır türkçeye SQL Enjektesi olarak geçen bu açığı bir kaç ders sonra gayet ayrıntılı bir şekilde anlatacağım şimdilik sadece bunun bir açık olduğunu bilmeniz yeterlidir.

Sistemde bir SQL Injection taraması yerinde olacaktır, eğer bu taramayı yaptığımızda sistem bize hata veriyorsa yapmamız gereken sql injection adımlarını takip etmektir.

Bilindik Açıklar ve Hack Yöntemleri

Bu kısımda sizlere bilindik açık ve hack yöntemlerinin çok üstüne düşmeden kısacık bir bilgisini vereceğim ki gelecek derslerde bize yardımı dokunsun. Ayrıca bu listeyi de derslerin sırası ve basitlik düzeylerine göre hazırladım ki ileride neyi göreceğimiz hakkında bir "İçindekiler" tablosu görevi görsün.

1 - BruteForce

Türkçeye "kaba kuvvet" olarak geçirebileceğimiz bu açığın kaynağı ne kodlamada yapılan hata, ne kullanılan materyaldir bu açığın esas kaynağı "Kerizcanlardır". "Nasıl yani ?" diye soracak olursanız; Kerizcanımız Wordpress üzerine kurulu bir web sitesinin yöneticisidir ve parolasını "çok sık kullanılan" bir parola olarak ayarlamıştır. Burada saldırıyı gerçekleştirecek kişinin yapması gereken tek şey Wordlist yani Kelime listesi adını verdiğimiz listeleri programa yüklemektir.

2 - SQL Injection

Türkçeye SQL Enjeksiyonu olarak geçirebileceğimiz bu açığın kaynağı ise hiç şüphesiz veritabanlı ve enjeksiyon yapılan satır arasında olan alışverişin filtrelenmemesidir. Burada saldırganımızın yapacağı şeyler sırasıyla şu şekildedir.

1 - Açığın Tespiti

2 - Veritabanı ve İçeriği Hakkında Bilgi Toplanması

3 - Sitenin Yönetim Paneli Bulunarak Sisteme Admin olarak Giriş Yapılması.

3 - XSS

Açığın açılımı Cross Site Scripting olup türkçeye çevrilişi Çapraz Site Betimlemedir. bu açık çok eski bir açık olup gene filtrelenmemiş kodlardan dolayı oluşmaktadır. İlerike derslerde ayrıntılı olarak değinilecektir.

4 - RFI

Bu açığın açılımı Remote File Inclusion olup türkçeye çevrilişi Uzaktan Dosya Dahil Etmedir bu açığın en temel sebebi çoğu açıkta da olduğu gibi hatalı kodlamadır. Kodlama tıpkı araba sürmeye benzer. Araba sürmeyi çoğu insan bilir ancak hata yapmamak için virajlarda dikkat etmek gerekir. Kodlamada ise kodların "doğru ve düzenli" şekilde yazıldığından emin olmak gerekir.

5 - LFI

RFI'nin kardeşi olan bu açık ise Local File Inclusion olup türkçeye çevrilişi Yerel Dosya Dahil Etmedir. bu açığın da abisi gibi temel sebebi yanlış kodlamadır.

Bun açıklar gibi bir çok açığa daha www.exploit-db.com adresinden ulaşabilirsiniz

exploit-db yeni bulunan açıkların ayrıntılı olarak yer aldığı bir Veritabanıdır.

Bölüm 5

Herşeyiyle Brute Force

Öncelikle uzun süre bölüm atmadığım için özür diliyorum ancak bu bölümde telafi edebileceğime inanıyorum.

Bu yazıyı yazmadan önce oturup düşündüm. Acaba Brute Force'u anlatmaya nereden başlasam diye ve klasik olarak dork yazımından başlamayı uygun gördüm ancak klasiklerin yanında bazı ipucu ve taktikleri de paylaşacağım.

Dork Yazmak

Ben ve bir çok arkadaşıma göre dork yazmak BruteForce'un temelidir ve bu değişmez bir kuraldır.

İyi Dork = Fazla Deface

Bunu aklınızdan asla çıkarmayın.

Peki nedir bu dork yenir mi içilir mi ?

Dorklar açıklı sitelerin bulunmasında büyük yararları olan küçük arama enjeksiyonlarıdır. ve

gibi taglar kullanılarak yazılır.

eğer örnek bir dork yazacak olursak;

Bu şekilde bir kelime oluşturmuş oluruz buradaki ("author/admin") kısmı tag ya da prefix olarak adlandırılabilir ( ben öyle demeyi tercih ediyorum dork diyenler de olabilir. ) tag kısmını kafanıza göre üstten seçebilirsiniz. Burada esas önemli olan kelimedir yazdığınız kelime öyle bir kelime olmalı ki "Hem arama motorları tarafından çokça listelenmeli hem de sizden başka kimsenin aklına gelmemeli"

Burdan sonrasını okurken aynı zamanda uygulamanız çok çok iyi olacaktır.

Önce şu vereceğim dosyayı indirin içine brute force ile ilgili ihtiyaç olabilecek her şeyi ekledim.

İndir Brute Force rar

Ordan bakınca güvensiz biri gibi mi gözüküyorum ? ( Sheller trojan olarak gözükür güvenmeyen indirmemekte özgür.)

Öncelikle bir metin belgesi açın ve size ilham olabilecek bir şeyler bulun örneğin ben türkçe bir şarkı açıyorum ve şarkıda geçen kelimeleri arama motorlarında listelenebilecek şekilde yazıyorum. Şimdi yazmaya başlayalım.

Örneğin benim beynimden dork yazarken bu kelimeler geçti ben de bunları yazdım ancak biz türk sitesi istemiyoruz bu yüzden kelimeleri translate ile farklı dillere çevirelim; Önerim vietnamca, hintçe ve ingilizcedir en çok siteyi bu şekilde bulursunuz, bu da size bir ipucu olsun

Kelimeleri çevirdikten sonra başlarına taglarını eklemek zorundayız. eğer çok fazla kelimeniz varsa rar içindeki kendi yapımım olan dorkPrefixAdder adlı programı da kullanabilirsiniz.

Taglarımızı ekledikten sonra Arama Motoru programını açalım ve aşağıda bulanan siyah kısma dorklarımızı yapıştıralım. Sağ taraftaki tümünü seç butonuna basıp üstten tarama bölümüne gelip taramayı başlatalım.

% kaçda bittiği çok önemli değil sadece trafik durar ve site bulmamaya başlar o zaman sitelerimizi bir txt dosyasına kaydedelim ve BruteForce programımızı açalım.

Aşağıdaki yazıya tıklayın ve programa giriş yapın. Sol tarafa siteleri ekleyin. Admin ve Login kısmına da verdiğim wordlistleri yükleyip Start Brute'a basın ve programın işini bitirmesini bekleyin

İşin Zevkli Kısmı

Başlıktanda gördüğünüz gibi işin zevkli kısmı siteler düştükten sonra başlıyor.

Örnek düşen sitemiz bu olsun

burada ilk iki nokta üst üste işareti ( yani şu işaret oluyor ":" ) ; Kullanıcı adını belirtirken ikinci iki nokta üst üste işareti şifreyi belirtir.

Sadece şu kısmı tarayıcımıza yapıştırarak Wordpress admin paneline giriş yapalım.

Username ve Şifre yazarak panele devam edelim. Buradan sonra sizi okumak gibi büyük bir zahmetten kısmen de olsa kurtarıyorum

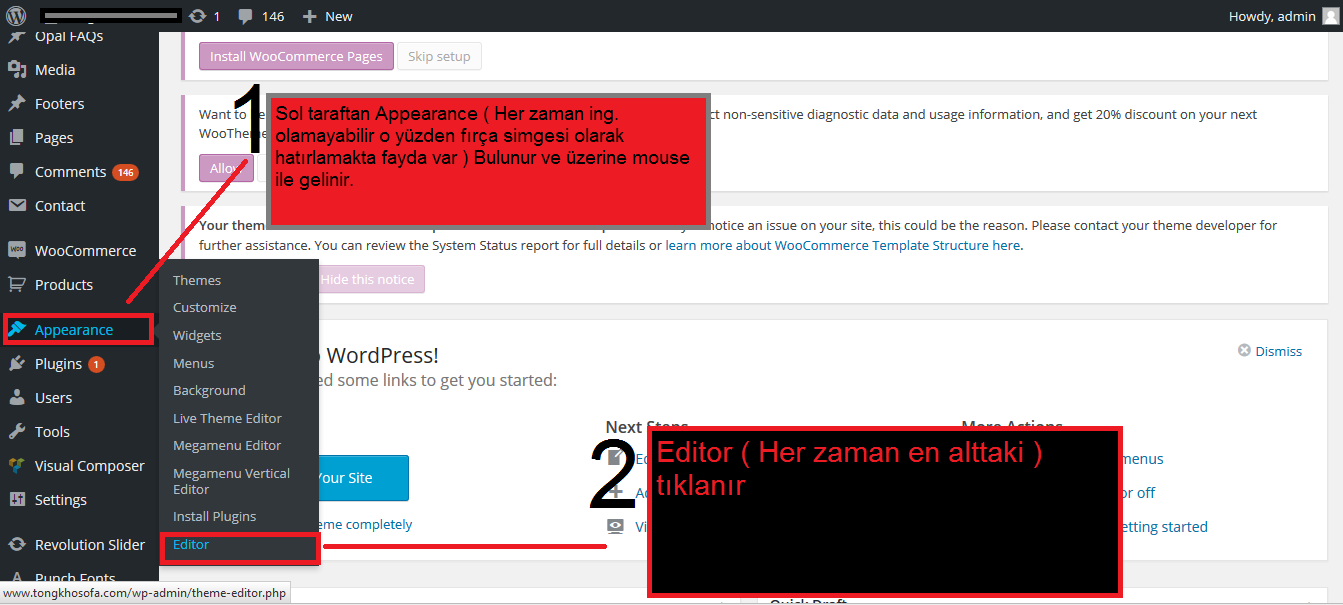

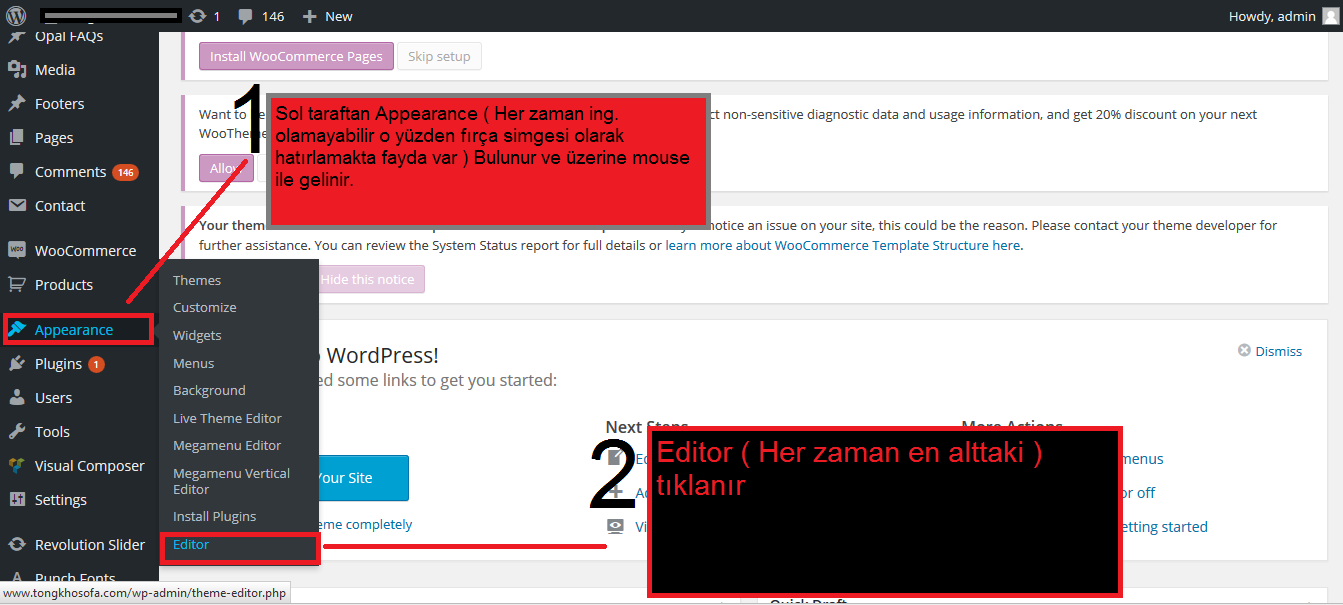

Ekran Alıntısı 1 : Editor'e giriş

( Sol altta sitenin adresi görülmüş, şifreyi vermediğimden dolayı çok da sıkıntı değil )

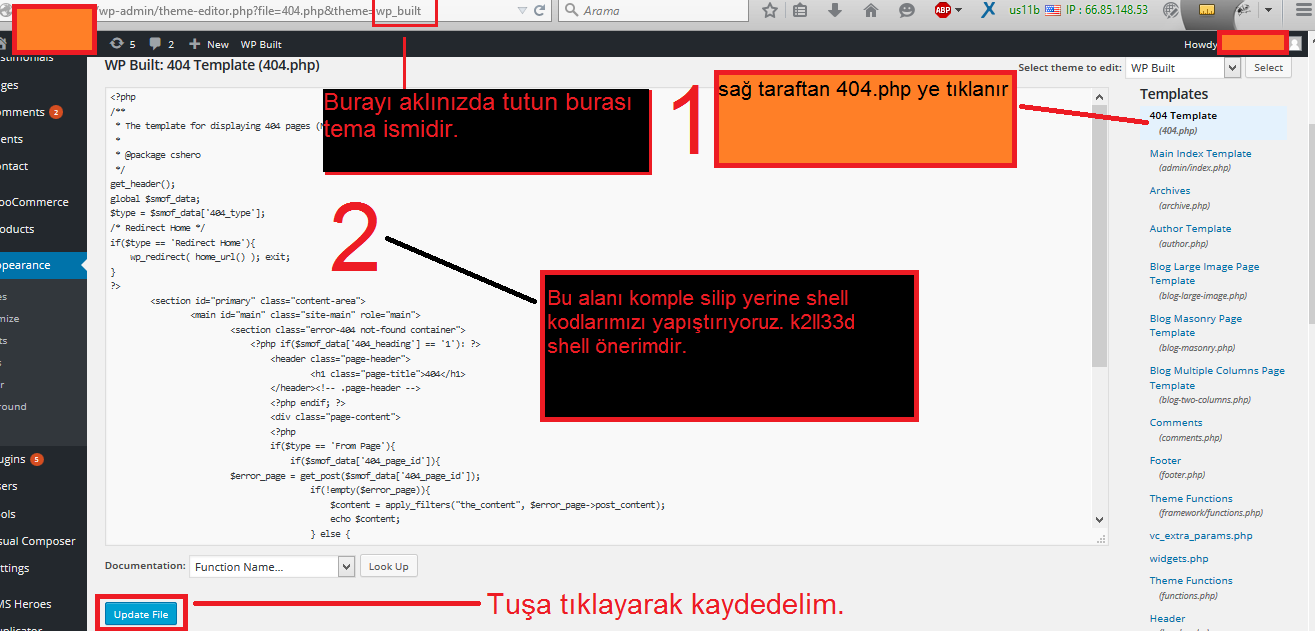

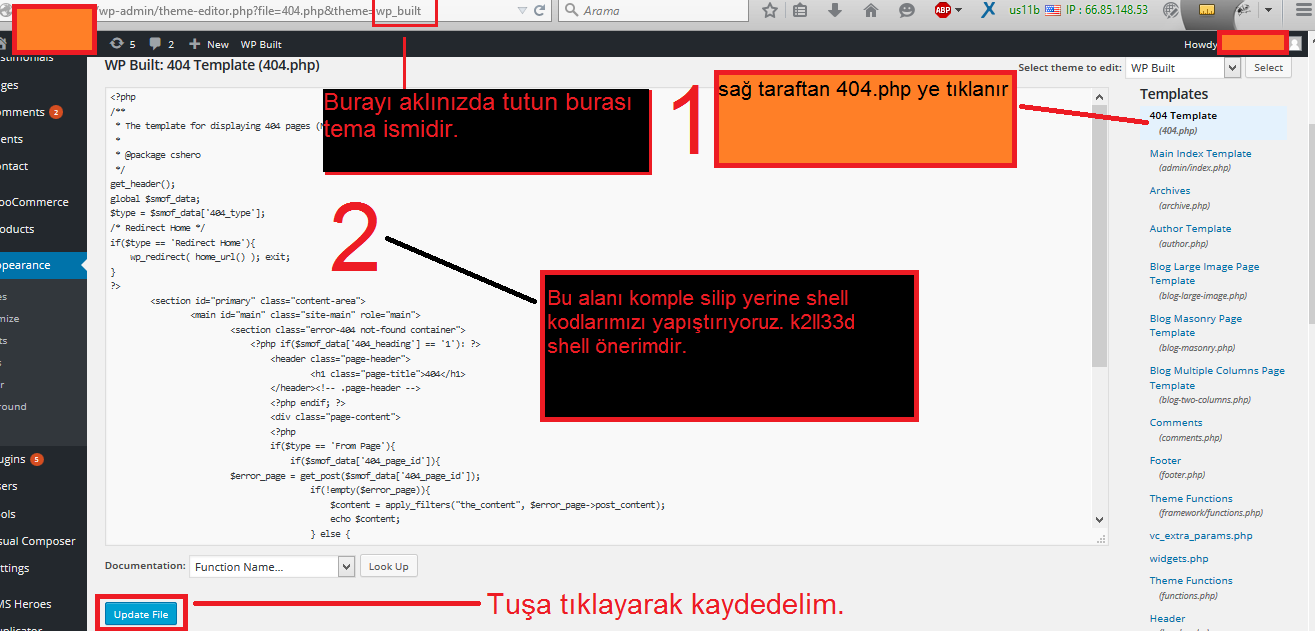

Buradan sonra shell arşivi'ni açalım ve k2ll3dd.php adlı shelli notepad ile açıp kodlarını aşağıdaki fotoğrafta verilen yere yapıştırıyoruz. burada önemli bir kısım var o da url kısmında işaretlediğim alan bunu aklınıza not alın az sonra kullanacağız.

"Update File" tuşuna tıkladıktan üst kısımda böyle bir mesaj çıkmışsa shellimiz başarıyla 404.php adresine atılmıştır.

Shell'e girdiğinizde gözüne tır farı tutulmuş tavşancık gibi kalmamanız için shell'in ne olduğu hakkında bir açıklama yapayım ; Sheller hedef sitenin "neredeyse" tüm bilgilerini önümüze süren php ile kodlanmış sayfalardır ve bazı antivirüs programları tarafından virüs olarak algılanırlar. Bir de şunu belirtmekte fayda var : neredeyse piyasadaki tüm sheller "log" tutar. yani hacklediğiniz sitenin tüm kayıtları başkalarına iletilir. Webroot serisinin tamamında shell vardır bu yüzden size verdiğim k2ll33d shelli kullanın "logsuzdur."

Şimdi shellimize giriş yapalım site adresinin sonuna şu şekilde yazarak shelle giriş yapabilirsiniz.

Yani bizim sitemiz

"www.alinganpandahackdersleri.com" olduğuna göre ve tema adımız "wp_built" olduğuna göre shell yolu şu olacaktır.

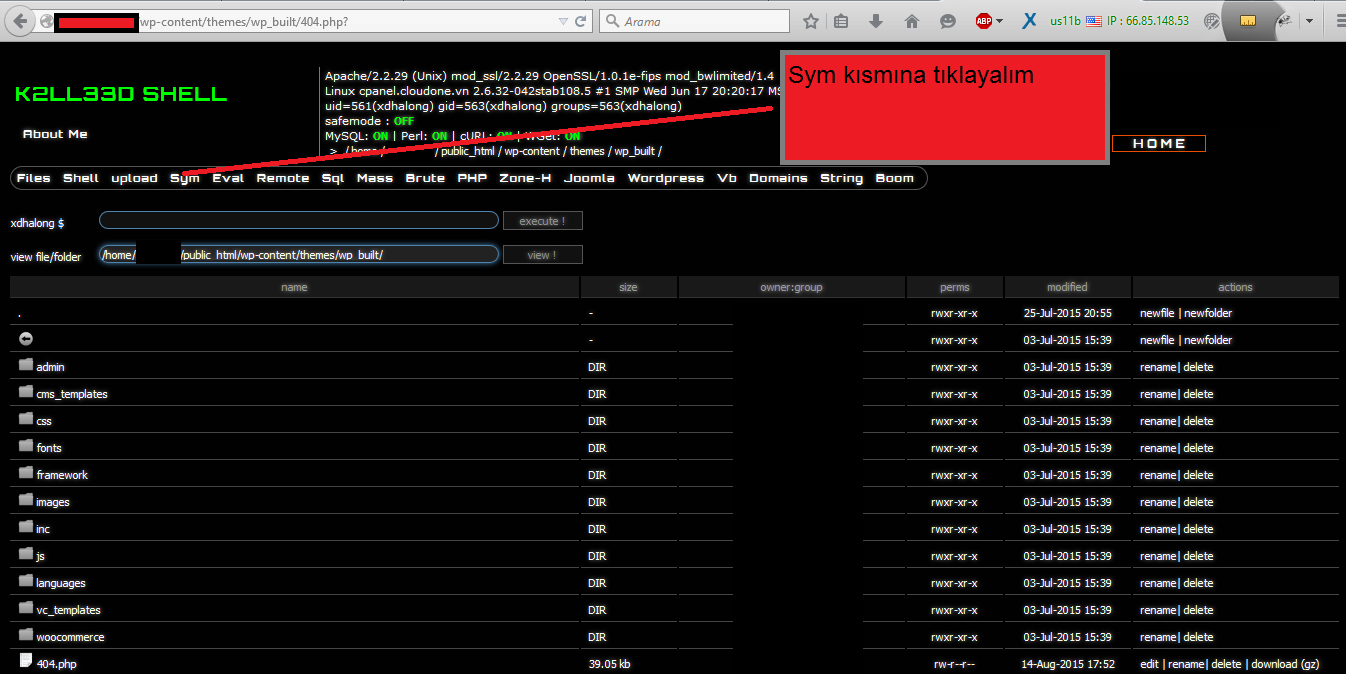

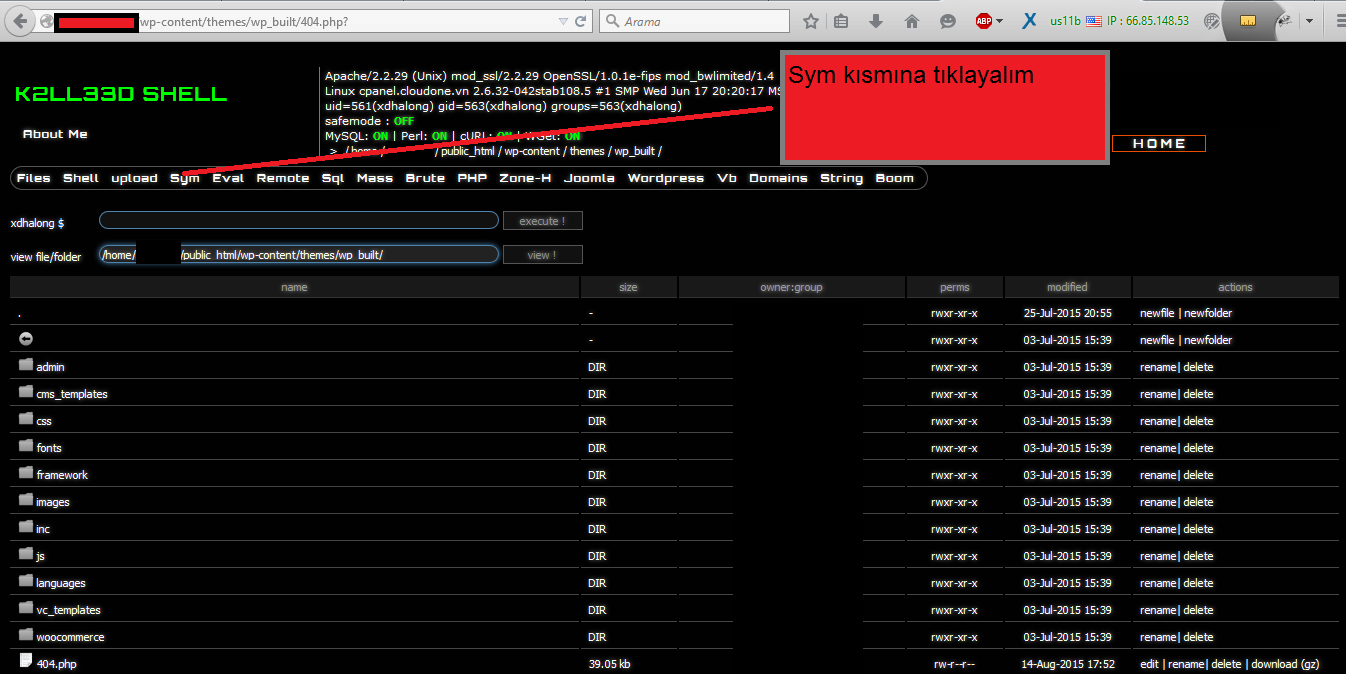

Shellimize giriş yaptık bizi tam bir heçkır ekranı karşılıyor

Resimde biraz eksik anlatmışım. Sym kısmının altından "Get configs'"e tıklayalım.

ve açılan pencerenin en altında Get'em butonuna tıklayın.

Eğer şu mesajı aldıysanız Config çekmişiz demektir.

"configs" yazan kısma tıklayarak database bilgilerini görüntüleyebiliriz.

Config çekme işlemi bu kadar.

Şimdi editor kısmına tekrar dönelim.

Sağ taraftan home.php kısmını bulun ve index kodlarınızı buraya yapıştırıp "Update File" tıklayın daha sonra sitenin anasayfasına bakın. Eğer index basılmamışsa index.php içinde aynı işlemi gerçekleştirin.

Tebrikler! index bastınız.

kali linux kurulumu konumuz içinde olmadığından değinmeyeceğim. Ben linux dağıtımlarını çoğunlukla sanal makine üzerinden kullanıyorum. Böylece hem windowsun hem de linuxun avantajlarından faydalanabiliyorum. Eğer sizde sanal makine üzerine linux kurmak istiyorsanız: http://www.turkhackteam.org/linux/1140133-virtual-box-araciligiyla-kali-linux-kurulumu.html

gayet iyi bir rehber olmuş.

LİNUX ORTAMI

Gene bir tanımlama yapalım: Kali linux cümle içinde uzun olduğu ve imla hatasına yol açtığı için kali linux, dağıtım olarak tanımlanmıştır.

Eğer dağıtımı grafik arayüzüyle kurduysanız (ki genelde yapılan budur): İlk başta ikonların yerleşimi, şekli ve arkaplan dışında pek bir farklılık göremeyeceksiniz. Sizce böyle mi ? Kesinlikle linux bambaşka bir ortamdır ve gerçekten birşeyler yapmak istiyorsanız kullanmanız gereken yegâne işletim sistemidir.

? Kesinlikle linux bambaşka bir ortamdır ve gerçekten birşeyler yapmak istiyorsanız kullanmanız gereken yegâne işletim sistemidir.

Ana Dağıtımımızın avantajlarına geçmeden önce neden linux kullanıyoruz, avantajları nelerdir gibi soruların yanıtını verelim.

Linux'un Avantajları

1- Özgür Yazılım!

Linux dibine kadar özgür bir işletim sistemidir, en basit avantajını söylemek gerekirse linux; BELEŞTİR! ve Linux her geliştirici tarafından geliştirilebilir. Dolayısıyla söz konusu Linux ise tek bir geliştiriciye asla bağlı kalmazsınız.

2- Linux Kararlıdır

Linux zaman zaman çökebilse de size asla Windows'un mavi ekran deneyimini yaşatmaz. Grafik kartınızın çalışması için boyutları 2gb civarını bile bulabilen ekran kartı sürücülerine gereksinim duymaz.

3- Linux Güvenlidir

Linux; trojan,malware gibi zararlı yazılımlardan etkilenmez! (Tabii ki istisnası var) yapılan araştırmalara göre linux kullanıcılarının bilgisayarlarını formatlama sıklığı windows kullanıcılarına göre %59.8 (küsüratlı rakam vereyim de salladığım belli olmasın Şaka bir yana gerçekten daha az, bu konuyla ilgili tam bir sayısal veri elde edemedim. ) daha az.

Şaka bir yana gerçekten daha az, bu konuyla ilgili tam bir sayısal veri elde edemedim. ) daha az.

4-Linux Kasmaz

Linux; ölü bir bilgisayar için en iyi işletim sistemidir windows gibi ağır grafik işlemler yapmadığı için gereksiz sürücüler kullanarak bilgisayarını aşırı yüklemez.

Neyse, sanırım linux için bu kadar bilgi yeter. Artık siber güvenliğin ana işletim sistemi olan Kali Linux (eski adı: backtrack) dağıtımına geçelim.

Kali Linux, bilgi güvenliğinin artık yapı taşıdır diyebiliriz. İçerisinde hack ile ilgili işinize yarayan yaramayan onlarca tool mevcuttur. Ve biz bunları kullanarak güzel işler başaracağız. İnanın !

Kali Linux ile Yapılabilecekler

1- Bilgi Toplama

2- Zafiyet Analizi

3- Kablosuz Ağların Kırılması ve Domine Edilmesi

4- Ağ Protokollerinin Analizi

5- SQL Açıklarının Kullanılması ve Analizi

6- Password Cracking

7- Brute Force (Bu başta anlattığımızdan birazcık daha farklı, siz de seveceksiniz )

)

Ve Dahası...

Kali Linux ortamına giriş için ön bilgilerimiz bu kadar. Bir sonraki dersimizde bu ortamda yapabileceğimiz ufak tefek şeyleri anlatacağım. O zamana kadar kendinize iyi bakın. Bol bol alıştırma yapın.

Herşeyiyle Brute Force

Öncelikle uzun süre bölüm atmadığım için özür diliyorum ancak bu bölümde telafi edebileceğime inanıyorum.

Bu yazıyı yazmadan önce oturup düşündüm. Acaba Brute Force'u anlatmaya nereden başlasam diye ve klasik olarak dork yazımından başlamayı uygun gördüm ancak klasiklerin yanında bazı ipucu ve taktikleri de paylaşacağım.

Dork Yazmak

Ben ve bir çok arkadaşıma göre dork yazmak BruteForce'un temelidir ve bu değişmez bir kuraldır.

İyi Dork = Fazla Deface

Bunu aklınızdan asla çıkarmayın.

Peki nedir bu dork yenir mi içilir mi ?

Dorklar açıklı sitelerin bulunmasında büyük yararları olan küçük arama enjeksiyonlarıdır. ve

Kod:

("author/admin")

("uncategorized")

("Comment on Hello World!")eğer örnek bir dork yazacak olursak;

Kod:

("author/admin")kelimeBurdan sonrasını okurken aynı zamanda uygulamanız çok çok iyi olacaktır.

Önce şu vereceğim dosyayı indirin içine brute force ile ilgili ihtiyaç olabilecek her şeyi ekledim.

İndir Brute Force rar

Ordan bakınca güvensiz biri gibi mi gözüküyorum ? ( Sheller trojan olarak gözükür güvenmeyen indirmemekte özgür.)

Öncelikle bir metin belgesi açın ve size ilham olabilecek bir şeyler bulun örneğin ben türkçe bir şarkı açıyorum ve şarkıda geçen kelimeleri arama motorlarında listelenebilecek şekilde yazıyorum. Şimdi yazmaya başlayalım.

Kod:

Panel

Cevap

Deneme

Gizli

Saklı

Pervane

Yazı

Güven

MaskeKelimeleri çevirdikten sonra başlarına taglarını eklemek zorundayız. eğer çok fazla kelimeniz varsa rar içindeki kendi yapımım olan dorkPrefixAdder adlı programı da kullanabilirsiniz.

Taglarımızı ekledikten sonra Arama Motoru programını açalım ve aşağıda bulanan siyah kısma dorklarımızı yapıştıralım. Sağ taraftaki tümünü seç butonuna basıp üstten tarama bölümüne gelip taramayı başlatalım.

% kaçda bittiği çok önemli değil sadece trafik durar ve site bulmamaya başlar o zaman sitelerimizi bir txt dosyasına kaydedelim ve BruteForce programımızı açalım.

Aşağıdaki yazıya tıklayın ve programa giriş yapın. Sol tarafa siteleri ekleyin. Admin ve Login kısmına da verdiğim wordlistleri yükleyip Start Brute'a basın ve programın işini bitirmesini bekleyin

İşin Zevkli Kısmı

Başlıktanda gördüğünüz gibi işin zevkli kısmı siteler düştükten sonra başlıyor.

Örnek düşen sitemiz bu olsun

Kod:

http://alinganpandahackdersleri.com/wp-login.php:admin:Admin@123 [WordPress]Sadece şu kısmı tarayıcımıza yapıştırarak Wordpress admin paneline giriş yapalım.

Kod:

[SIZE=3][COLOR=DarkRed][SIZE=2][COLOR=Gray]http://alinganpandahackdersleri.com/wp-login.php

[/COLOR][/SIZE][/COLOR][/SIZE]

Ekran Alıntısı 1 : Editor'e giriş

( Sol altta sitenin adresi görülmüş, şifreyi vermediğimden dolayı çok da sıkıntı değil )

Buradan sonra shell arşivi'ni açalım ve k2ll3dd.php adlı shelli notepad ile açıp kodlarını aşağıdaki fotoğrafta verilen yere yapıştırıyoruz. burada önemli bir kısım var o da url kısmında işaretlediğim alan bunu aklınıza not alın az sonra kullanacağız.

"Update File" tuşuna tıkladıktan üst kısımda böyle bir mesaj çıkmışsa shellimiz başarıyla 404.php adresine atılmıştır.

Shell'e girdiğinizde gözüne tır farı tutulmuş tavşancık gibi kalmamanız için shell'in ne olduğu hakkında bir açıklama yapayım ; Sheller hedef sitenin "neredeyse" tüm bilgilerini önümüze süren php ile kodlanmış sayfalardır ve bazı antivirüs programları tarafından virüs olarak algılanırlar. Bir de şunu belirtmekte fayda var : neredeyse piyasadaki tüm sheller "log" tutar. yani hacklediğiniz sitenin tüm kayıtları başkalarına iletilir. Webroot serisinin tamamında shell vardır bu yüzden size verdiğim k2ll33d shelli kullanın "logsuzdur."

Şimdi shellimize giriş yapalım site adresinin sonuna şu şekilde yazarak shelle giriş yapabilirsiniz.

Kod:

/wp-content/themes/tema-adi/404.php"www.alinganpandahackdersleri.com" olduğuna göre ve tema adımız "wp_built" olduğuna göre shell yolu şu olacaktır.

Kod:

http://www.alinganpandahackderslericom/wp-content/themes/wp_built/404.php

Resimde biraz eksik anlatmışım. Sym kısmının altından "Get configs'"e tıklayalım.

ve açılan pencerenin en altında Get'em butonuna tıklayın.

Eğer şu mesajı aldıysanız Config çekmişiz demektir.

"configs" yazan kısma tıklayarak database bilgilerini görüntüleyebiliriz.

Config çekme işlemi bu kadar.

Şimdi editor kısmına tekrar dönelim.

Sağ taraftan home.php kısmını bulun ve index kodlarınızı buraya yapıştırıp "Update File" tıklayın daha sonra sitenin anasayfasına bakın. Eğer index basılmamışsa index.php içinde aynı işlemi gerçekleştirin.

Tebrikler! index bastınız.

kali linux kurulumu konumuz içinde olmadığından değinmeyeceğim. Ben linux dağıtımlarını çoğunlukla sanal makine üzerinden kullanıyorum. Böylece hem windowsun hem de linuxun avantajlarından faydalanabiliyorum. Eğer sizde sanal makine üzerine linux kurmak istiyorsanız: http://www.turkhackteam.org/linux/1140133-virtual-box-araciligiyla-kali-linux-kurulumu.html

gayet iyi bir rehber olmuş.

LİNUX ORTAMI

Gene bir tanımlama yapalım: Kali linux cümle içinde uzun olduğu ve imla hatasına yol açtığı için kali linux, dağıtım olarak tanımlanmıştır.

Eğer dağıtımı grafik arayüzüyle kurduysanız (ki genelde yapılan budur): İlk başta ikonların yerleşimi, şekli ve arkaplan dışında pek bir farklılık göremeyeceksiniz. Sizce böyle mi

Ana Dağıtımımızın avantajlarına geçmeden önce neden linux kullanıyoruz, avantajları nelerdir gibi soruların yanıtını verelim.

Linux'un Avantajları

Linux dibine kadar özgür bir işletim sistemidir, en basit avantajını söylemek gerekirse linux; BELEŞTİR! ve Linux her geliştirici tarafından geliştirilebilir. Dolayısıyla söz konusu Linux ise tek bir geliştiriciye asla bağlı kalmazsınız.

2- Linux Kararlıdır

Linux zaman zaman çökebilse de size asla Windows'un mavi ekran deneyimini yaşatmaz. Grafik kartınızın çalışması için boyutları 2gb civarını bile bulabilen ekran kartı sürücülerine gereksinim duymaz.

3- Linux Güvenlidir

Linux; trojan,malware gibi zararlı yazılımlardan etkilenmez! (Tabii ki istisnası var) yapılan araştırmalara göre linux kullanıcılarının bilgisayarlarını formatlama sıklığı windows kullanıcılarına göre %59.8 (küsüratlı rakam vereyim de salladığım belli olmasın

4-Linux Kasmaz

Linux; ölü bir bilgisayar için en iyi işletim sistemidir windows gibi ağır grafik işlemler yapmadığı için gereksiz sürücüler kullanarak bilgisayarını aşırı yüklemez.

Neyse, sanırım linux için bu kadar bilgi yeter. Artık siber güvenliğin ana işletim sistemi olan Kali Linux (eski adı: backtrack) dağıtımına geçelim.

Kali Linux, bilgi güvenliğinin artık yapı taşıdır diyebiliriz. İçerisinde hack ile ilgili işinize yarayan yaramayan onlarca tool mevcuttur. Ve biz bunları kullanarak güzel işler başaracağız. İnanın !

Kali Linux ile Yapılabilecekler

1- Bilgi Toplama

2- Zafiyet Analizi

3- Kablosuz Ağların Kırılması ve Domine Edilmesi

4- Ağ Protokollerinin Analizi

5- SQL Açıklarının Kullanılması ve Analizi

6- Password Cracking

7- Brute Force (Bu başta anlattığımızdan birazcık daha farklı, siz de seveceksiniz

Ve Dahası...

Kali Linux ortamına giriş için ön bilgilerimiz bu kadar. Bir sonraki dersimizde bu ortamda yapabileceğimiz ufak tefek şeyleri anlatacağım. O zamana kadar kendinize iyi bakın. Bol bol alıştırma yapın.

Anlatımlar; içerikleri değiştirilmeden farklı mecralarda paylaşılabilir.

Anlatımlar bittikten sonra bir pdf oluşturup set haline getirmek istiyorum, bu yüzden bulduğunuz yazım yanlışlarını bana özel mesaj yoluyla iletirseniz memnun olurum.

Anlatımlar bittikten sonra bir pdf oluşturup set haline getirmek istiyorum, bu yüzden bulduğunuz yazım yanlışlarını bana özel mesaj yoluyla iletirseniz memnun olurum.

Son düzenleme: