Çok eski bir web tarayıcısı kullanıyorsunuz. Bu veya diğer siteleri görüntülemekte sorunlar yaşayabilirsiniz..

Tarayıcınızı güncellemeli veya alternatif bir tarayıcı kullanmalısınız.

Tarayıcınızı güncellemeli veya alternatif bir tarayıcı kullanmalısınız.

Web Siteleri Nasıl Hackleniyor ? | Tool Arşivi Tadında Konu

- Konbuyu başlatan teux

- Başlangıç tarihi

- 23 Ocak 2023

- 959

- 1,323

Teşekkürler canoeline sağlık kardeşim

Eline sağlık işte harika bir konu çalışmalarının devamını beklerim

Merhabalar dostlar ben teux. Uzun bir aradan sonra "Web Sitesi Nasıl Hacklenir?" - "Web Siteleri Nasıl Hackleniyor?" - "Web Sitem Var Açık Varmı Diye Nasıl Kontrol Edebilirim?" adı altında Web Site Hacklenirken Hackerların İzlediği Adımlar / Yol ve yöntemler çeşitli araştırmalarım, kendi tecrübelerim, ve sağlam git repolarından toplayarak hazırlamış olduğum konuyla sizlerle birlikteyim. Konu sürecinde kısa kısa tanımlar yapıp bunu kullanabilirsiniz şeklinde ilerleyeceğim. Keyifli okumalar dilerim.

Konuya girmeden önce Kali veya herhangi bir debian işletim sistemi kullanmayı bilmeniz veya öğrenmeniz gerektiğini söylememe gerek yoktur umarım sohbet türünde bir konu oldu fikir düşünce eksik yerleri yorumlarda bekliyorum Özellikle Ankacı Hocalarımı

Konu genelinde verilmiş olan her türlü bilgi eğitim ve farkındalık oluşturmak amaçlıdır. Yasadışı bir faliyette sorumluluk şahısa aittir. Bir sistemin her ne surette olursa olsun işleyişini engellemek, sistemde bulunan verileri bozmak, değiştirmek, başka yere göndermek, yok etmek ve benzeri eylemler suctur. Bu suç banka sistemleri üzerinde işlenirse cezayı artırıcı sebeptir. Türk Ceza Kanunu Madde 244 de düzenlenmiştir

Adım - 1 : Anonim Olmak

Daha Bismillah başlamadık, neden anonimliği anlatıyorsun teux? İşe en temelden girişelim arkamızda hiç bir iz bırakmak istemeyiz, kişisel vicdan rahatlatma adımı diyorum ben buna sonuçta zırtapoz bir VPN sağlıyıcısını açan herkes kendini %100 anonim zannediyor. Durumumuz bundan ibaret değil, %100'lük bir anonimlik zaten sağlayamayız. Sağlayabilecek olsak bile NASA'yı hacklemiyoruz yaO kadar kasmayalım.

Anonim Olabilmek İçin Neler Kullanabilirim ?

TOR Browser - Brave - VPN Gibi başlıklar herkesin bildiği şeylerdir. Ek olarak; GitHub - trimstray/multitor: Create multiple TOR instances with a load-balancing. - GitHub - Und3rf10w/kali-anonsurf: A port of ParrotSec's stealth and anonsurf modules to Kali LinuxAdım - 2 : Hedef Web Sitesi Hakkında Bilgi Toplamak

Hedef siteden topladığımız bilgiler Aktif ve Pasif bilgi olarak ikiye ayrılır. Bu bağlamda Bilgi toplamanın önemi çok fazladır. Savaşlardan örnek verelim komutanlar karşı tarafın gücünü taktiklerini ne olduğunu neler yapabileceklerini kavrayamazsa başarısız olur. Bizlerde eğer bilgi toplamayıp hedef hakkında bilgi sahibi olmazsak en fazla havamızı alırız.

Hedef Web Sitesi Hakkında Bilgi Toplamak İçin Neler Kullanabilirim ?

Pasif Bilgi Toplayabilmek İçin: GitHub - laramies/theHarvester: E-mails, subdomains and names Harvester - OSINT - Netcraft | Leader in Phishing Detection, Cybercrime Disruption and Website Takedown - Homepage - Whois - DNS Lookup - Google Dorking - https://www.shodan.io/ - tinfoleak | Free dossier of a twitter user

Aktif Bilgi Toplayabilmek İçin: GitHub - trimstray/sandmap: Nmap on steroids. Simple CLI with the ability to run pure Nmap engine, 31 modules with 459 scan profiles. - dirb - GitHub - 1N3/BruteX: Automatically brute force all services running on a target. - DMitry -https://github.com/joker25000/Devploit - TrackerJacker

Buna Ek:

Dracnmap - Port scanning - Host to IP - Xerosploit - RED HAWK (All In One Scanning) - ReconSpider(For All Scanning) - IsItDown (Check Website Down/Up) - Infoga - Email OSINT - ReconDog - Striker - SecretFinder (like API & etc) - Find Info Using Shodan - Port Scanner - rang3r (Python 2.7) - Port Scanner - Ranger Reloaded (Python 3+) - Breacher

Vermiş olduğum bir çok tool aynı amaca hizmet eder, bu konudaki tek amacım sizlere bir yol haritası oluşturmak bunların her birini açıklamak zaten çok zor olur. Genelde en popüler kullanılan teknikten en az kullanılana doğru yaptım. Konu başlıklarını araştırmak size eminim çok şey katacaktır. Çünkü işe yaramayan sadece konu dolu görünsün diye koyduğum hiç bir tool yok, hepsi kullanışlı aktif toollar...

Adım - 3.1 : Toplanılan Bilgiler ile Kişiye Veya Şirkete Özel Saldırılar - KİŞİSEL

O kadar aktif pasif dedik hedef hakkında bir çok bilgi topladık, E bu bilgiler ile neler yapabiliriz ? Hedef şirketteki bir kişiye mi saldırı yapacağız? Bu doğrultuda kişiyi ele geçirip kaleyi içtenmi feth edeceğiz? Direk şirket web sitesinemi saldırılar deneyeceğiz burada bunun kararını vermeliyiz.

Eğer kişisel ilerleyeceksek sistemde admin yetkisi olan bir personeli hedef aldıysak genel ve topladığımız bilgiler doğrultusunda yapabileceğimiz saldırıları türlerinde kullanabileceğimiz şeyler:

Kişiye Özel Saldırılar Yapacağım Ne Yapmam Gerek ?

Kişiye Özel Password WordList Hazırlamak - Cupp - WordlistCreator - Goblin WordGenerator - Password list (1.4 Billion Clear Text Password)

SocialMedia Bruteforce (Sosyal Medya Hesaplarına Şifre Deneme Saldırıları) Instagram Attack - AllinOne SocialMedia Attack - Facebook Attack - Application Checker

Android Hacking tools (Android Hack Araçları) Keydroid - MySMS - Lockphish (Grab target LOCK PIN) - DroidCam (Capture Image) - EvilApp (Hijack Session) - HatCloud(Bypass CloudFlare for IP)

Phishing attack tools Setoolkit -SocialFish - HiddenEye - Evilginx2 - I-See_You(Get Location using phishing attack) - SayCheese (Grab target's Webcam Shots) - QR Code Jacking - ShellPhish - BlackPhish

IDN Homograph Attack EvilURL

Email Verify tools (E-Posta Doğrulama Araçları) Knockmail

SocialMedia Finder (Sosyal Medya Bulucu) Find SocialMedia By Facial Recognation System - Find SocialMedia By UserName - Sherlock - SocialScan | Username or Email

Payload Injector Debinject -Pixload

Uzaktan Yönetici Araçları( RAT - Trojen - Zararlı Yazılım denemeleri ) Stitch - Pyshell

Adım - 3.2 : Web Sitesi Hedef Alarak Yapılan Saldırılar

Burada çok çeşitli farklı amaçlara hizmet eden kaliteli toolara yer verdik, mantığını anlatalım. Bir şirket personalini hedef almıştık ilk senaryomuzda, Anonimlik sağladık, Kişi hakkında bilgi edindik, kişinin özelliklerine hobilerine göre wordlistler oluşturduk, Bu wordlistleri brute force atağı ile somut saldırılar gerçekleştirmeye başladık. / Başarısız olma senaryosuna karşılık telefonuna saldırılar yapmaya çalıştık, Phising saldırı da yanında cabası. Sonradan verdiklerim ise Kişi hakkında çok daha çeşitli veriler bulmak için, kullanılabilecek toolar... Sondaki madde sıkıntı

Burada sizlerin web zafiyetlerine hakim olmanız gerekmektedir. E teux milyonlarca zafiyet var hepsinin nereden geldiğini nasıl sömürebileceğini nereden aklımda tutacağım? OWASP TOP 10 LİST OWASP Top Ten | OWASP Foundation ine göz at dostum burada web sitelerinde en fazla görülen açıklar var. bunlar nezlinde araştırmalar yap. Bunlar için de elbette toollar var. Ancak hazıra konmayalım ilk başta mantığını kavradıktan sonra toolara geçiş yapalım

Kısaca bir web zafiyetlerine değinmek isterim konumuz eksik olmasın değerli okuyanlar eksik bilgi edinmesin neticede dimi, Her bir zafiyet için ne oldukları nerelerde çıkabilecekleri hakkında bir git reposu atacağım.

XSS - bugbounty-cheatsheet/cheatsheets/xss.md at master · EdOverflow/bugbounty-cheatsheet

En Çok Rastlanan Web Zafiyetleri

SQL - bugbounty-cheatsheet/cheatsheets/sqli.md at master · EdOverflow/bugbounty-cheatsheet

SSRF - bugbounty-cheatsheet/cheatsheets/ssrf.md at master · EdOverflow/bugbounty-cheatsheet

CRLF - bugbounty-cheatsheet/cheatsheets/crlf.md at master · EdOverflow/bugbounty-cheatsheet

RCE - bugbounty-cheatsheet/cheatsheets/rce.md at master · EdOverflow/bugbounty-cheatsheet

OPEN REDİRECT - bugbounty-cheatsheet/cheatsheets/open-redirect.md at master · EdOverflow/bugbounty-cheatsheet

TEMPLATE İNLECTİON - bugbounty-cheatsheet/cheatsheets/template-injection.md at master · EdOverflow/bugbounty-cheatsheet

Arbitrary File Upload - Dosya Yükleme

CRLF Injection

Cross Site Request Forgery (CSRF) - Siteler Arası İstek Sahteciliği

Cross Site Scripting (XSS) - Siteler Arası Komut Dosyası Çalıştırma

Denial of Service (DoS) - Hizmet Reddi

Exposed Source Code - Açığa Çıkan Kaynak Kodu

Host Header Injection - Ana Bilgisayar Başlığı Enjeksiyonu

Insecure Direct Object References (IDOR) - Güvenli Olmayan Doğrudan Nesne Referansları

Local File Inclusion (LFI) - Yerel Dosya Ekleme

Mass Assignment - Sunucu Tarafı İstek Sahteciliği

NoSQL Injection (NoSQLi)

OAuth Misconfiguration

Open Redirect

Reflected File Download (RFD) - Yansıtılan Dosya İndirme

Remote File Inclusion (RFI)

Server Side Include Injection (SSI Injection) - Sunucu Tarafı Ekleme Enjeksiyonu

Server Side Request Forgery

SQL Injection (SQLi)

Web Cache Deception

Web Cache Poisoning

E bu zafiyetleri ben kavradım, Peki bunları Nasıl Sömüreceğim Sisteme Nasıl Sızacağım?

Mantığını kavradığınızı düşünerekten; Biliyorsunuz buraya kadar atlamadan geldiyseniz, Anonim olduk, bilgi topladık, kişi bazlı saldırılar denedik web zafiyetlerini okuduk öğrendik kavradıkşimdi sıra ana saldırılarda, Ne yapacağız ? Öğrendiğimiz zafiyetleri nasıl neler kullanarak sömürebileceğimizi öğreneceğiz.

Web Attack tools Web2Attack - Skipfish - SubDomain Finder - CheckURL - Blazy(Also Find ClickJacking) - Sub-Domain TakeOver - Dirb

Payload creation tools The FatRat - Brutal - Stitch - MSFvenom Payload Creator - Venom Shellcode Generator - Spycam - Mob-Droid - Enigma

Exploit framework RouterSploit - WebSploit - Commix - Web2Attack

Reverse engineering tools (Tersine Mühendislik) Androguard - Apk2Gold - JadX

DDOS Attack Tools SlowLoris - Asyncrone | Multifunction SYN Flood DDoS Weapon - UFOnet - GoldenEye

XSS Attack Tools DalFox(Finder of XSS) - XSS Payload Generator - Extended XSS Searcher and Finder - XSS-Freak - XSpear

SQL Injection Tools Sqlmap tool - NoSqlMap - Damn Small SQLi Scanner - Explo - SQLScan

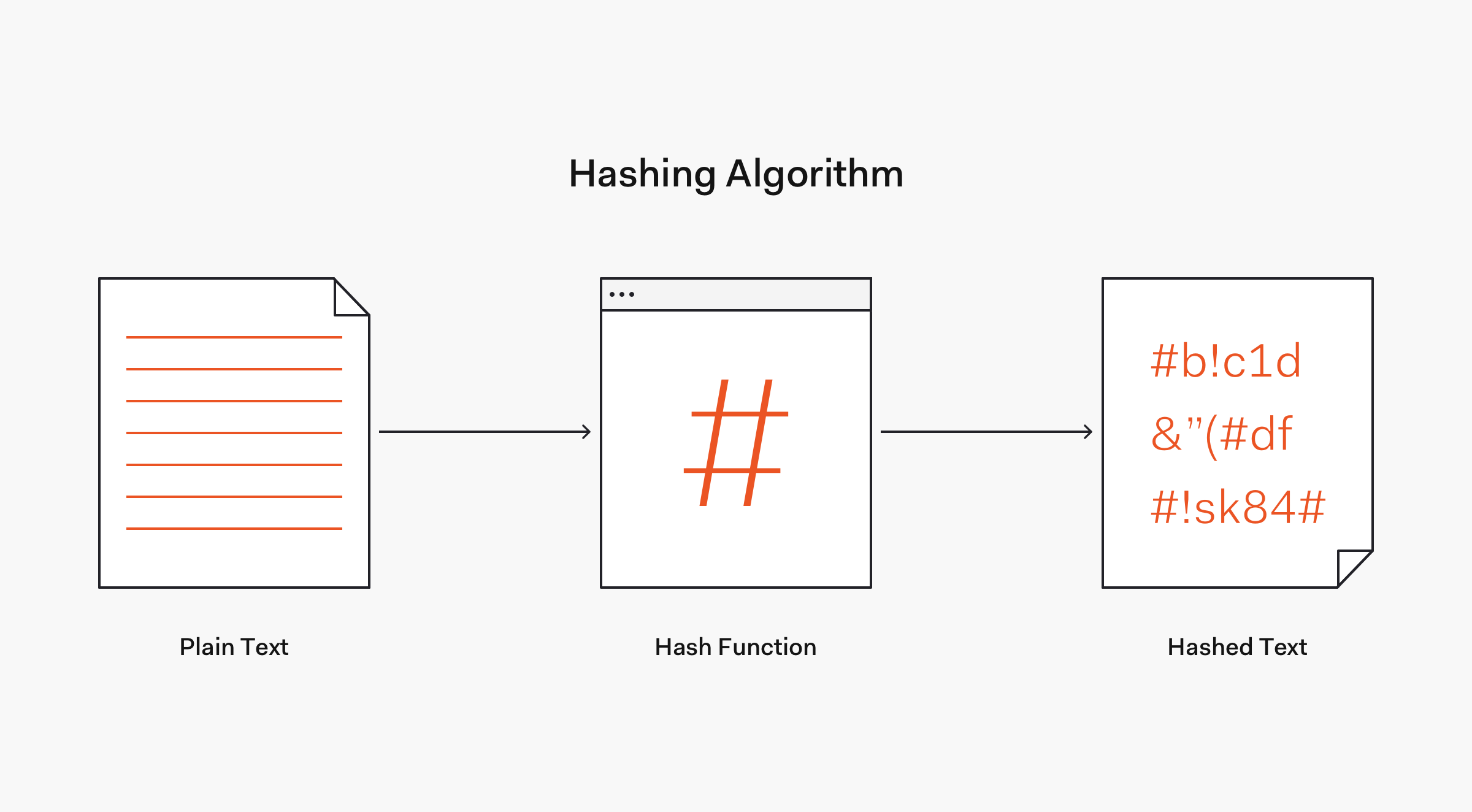

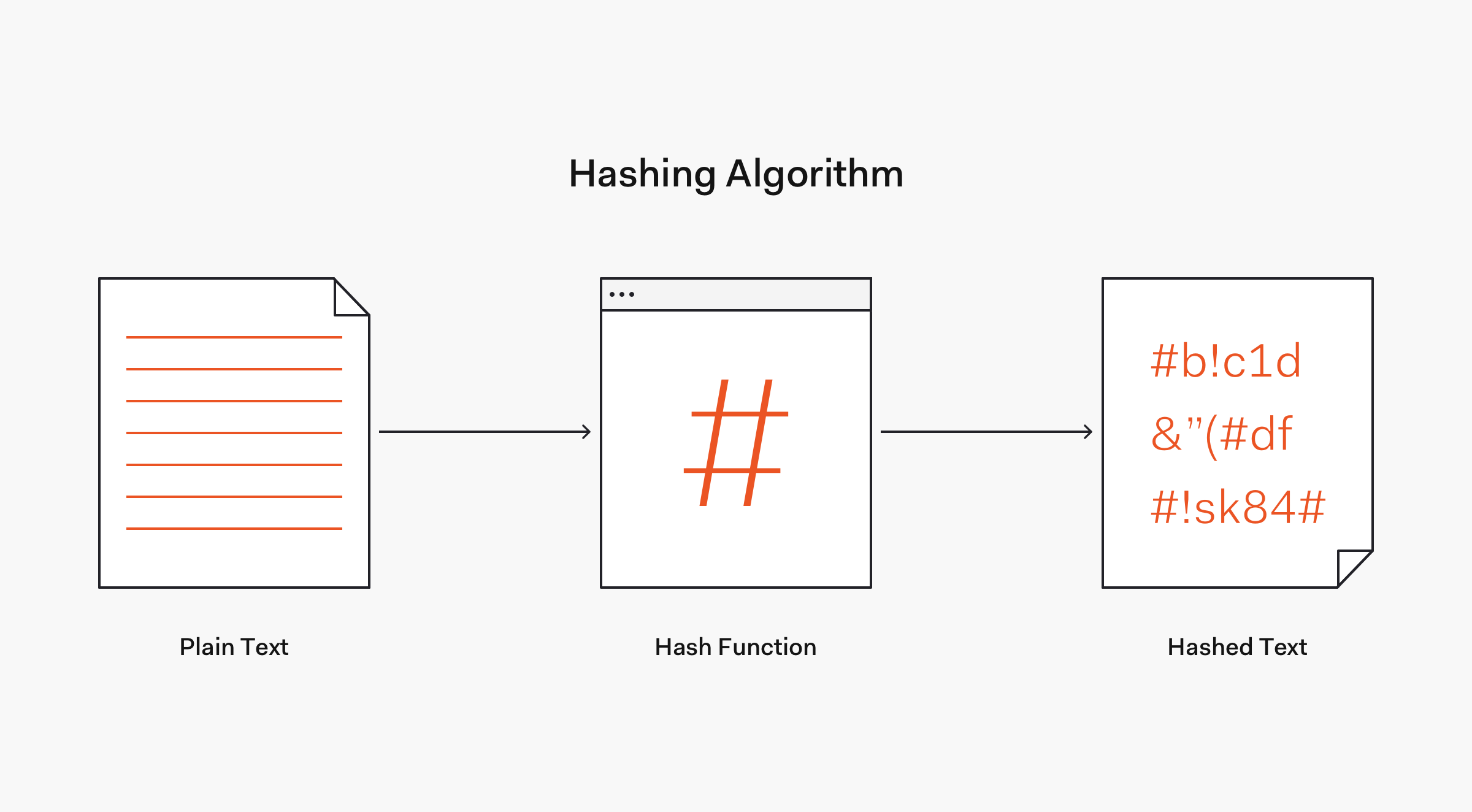

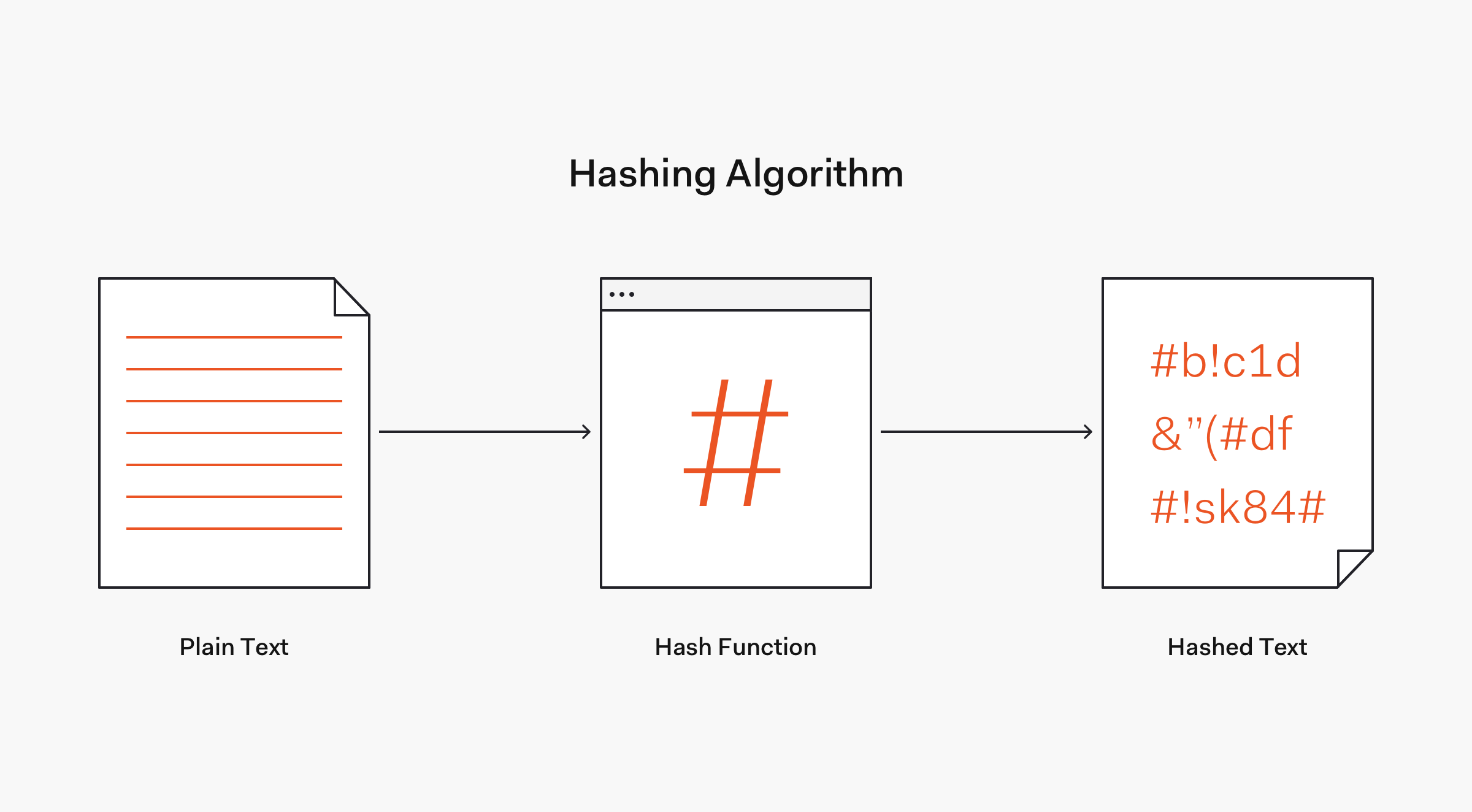

Yüksek İhtimalle şifre olarak sandığın şey bir tür hash, Hashler sistemdeki şifrelerin kırılmasının daha zorlaştırılabilmesi için datada şifrelenmesine denir her birinin hendisine özel algoritması vardır. E bunu çözebilen bir tool elbette var GitHub - s0md3v/Hash-Buster: Crack hashes in seconds. - HashCat Şifrelemenin farklı bir türevi olan Steganografi de olabilir elbette onuda çözümlemek için SteganoHide - StegnoCracker kullanabilirsiniz.

Teux İyi hoşta bir kaç şifre olduğunu düşündüğüm şey buldum, Giriyorum olmuyor ?

BAŞARDIM SİSTEME SIZDIM! ARKAMDA İZ BIRAKMAK İSTEMİYORUM NE YAPACAĞIM?

Forumda geçmişte yazdığım şu konuya BASH Kabuk İzlerinizi Koruma - Adli Tıp aynı şekilde çok sevdiğim dostumun yazdığı şu konuya Dosya Parçalamak - Adli Bilişim ( Eliot İzlerini Nasıl Örttü )giderek çeşitli kaydedilen verileri silebilirsiniz. Ancak tamamiyle silmek yok etmek imkansıza yakındır. Mr.Robot izlediyseniz biliyorsunuzdur, SD Kartları mikrodalgaya atıp imha ediyordu... Unutmayın devlet bulur...

Alınabilecek Bir Risk Değil Savaş Cebeci

Devletimizin bu alanda çok ciddi çalışmalarını şu haberden izlemenizi tavsiye ederim.

Adli tıp kurumu nasıl çalışır?

Adli olaylarda karşılaşılan bilim dışı yaklaşımlar neler?www.haberturk.com

Konu genelinde verilmiş olan her türlü bilgi eğitim ve farkındalık oluşturmak amaçlıdır. Yasadışı bir faliyette sorumluluk şahısa aittir

. Bir sistemin her ne surette olursa olsun işleyişini engellemek, sistemde bulunan verileri bozmak, değiştirmek, başka yere göndermek, yok etmek ve benzeri eylemler suctur. Bu suç banka sistemleri üzerinde işlenirse cezayı artırıcı sebeptir. Türk Ceza Kanunu Madde 244 de düzenlenmiştir

Vermiş olduğum bir çok tool aynı amaca hizmet eder, bu konudaki tek amacım sizlere bir yol haritası oluşturmak bunların her birini açıklamak zaten çok zor olur. Genelde en popüler kullanılan teknikten en az kullanılana doğru yaptım. Konu başlıklarını araştırmak size eminim çok şey katacaktır. Çünkü işe yaramayan sadece konu dolu görünsün diye koyduğum hiç bir tool yok, hepsi kullanışlı aktif toollar...

SAYGILARIMLA - TEUX

- 3 Mar 2021

- 36

- 8

Hocam, en açıklayıcı şekilde yolu göstermişsin.

Merhabalar dostlar ben teux. Uzun bir aradan sonra "Web Sitesi Nasıl Hacklenir?" - "Web Siteleri Nasıl Hackleniyor?" - "Web Sitem Var Açık Varmı Diye Nasıl Kontrol Edebilirim?" adı altında Web Site Hacklenirken Hackerların İzlediği Adımlar / Yol ve yöntemler çeşitli araştırmalarım, kendi tecrübelerim, ve sağlam git repolarından toplayarak hazırlamış olduğum konuyla sizlerle birlikteyim. Konu sürecinde kısa kısa tanımlar yapıp bunu kullanabilirsiniz şeklinde ilerleyeceğim. Keyifli okumalar dilerim.

Konuya girmeden önce Kali veya herhangi bir debian işletim sistemi kullanmayı bilmeniz veya öğrenmeniz gerektiğini söylememe gerek yoktur umarım sohbet türünde bir konu oldu fikir düşünce eksik yerleri yorumlarda bekliyorum Özellikle Ankacı Hocalarımı

Konu genelinde verilmiş olan her türlü bilgi eğitim ve farkındalık oluşturmak amaçlıdır. Yasadışı bir faliyette sorumluluk şahısa aittir. Bir sistemin her ne surette olursa olsun işleyişini engellemek, sistemde bulunan verileri bozmak, değiştirmek, başka yere göndermek, yok etmek ve benzeri eylemler suctur. Bu suç banka sistemleri üzerinde işlenirse cezayı artırıcı sebeptir. Türk Ceza Kanunu Madde 244 de düzenlenmiştir

Adım - 1 : Anonim Olmak

Daha Bismillah başlamadık, neden anonimliği anlatıyorsun teux? İşe en temelden girişelim arkamızda hiç bir iz bırakmak istemeyiz, kişisel vicdan rahatlatma adımı diyorum ben buna sonuçta zırtapoz bir VPN sağlıyıcısını açan herkes kendini %100 anonim zannediyor. Durumumuz bundan ibaret değil, %100'lük bir anonimlik zaten sağlayamayız. Sağlayabilecek olsak bile NASA'yı hacklemiyoruz yaO kadar kasmayalım.

Anonim Olabilmek İçin Neler Kullanabilirim ?

TOR Browser - Brave - VPN Gibi başlıklar herkesin bildiği şeylerdir. Ek olarak; GitHub - trimstray/multitor: Create multiple TOR instances with a load-balancing. - GitHub - Und3rf10w/kali-anonsurf: A port of ParrotSec's stealth and anonsurf modules to Kali LinuxAdım - 2 : Hedef Web Sitesi Hakkında Bilgi Toplamak

Hedef siteden topladığımız bilgiler Aktif ve Pasif bilgi olarak ikiye ayrılır. Bu bağlamda Bilgi toplamanın önemi çok fazladır. Savaşlardan örnek verelim komutanlar karşı tarafın gücünü taktiklerini ne olduğunu neler yapabileceklerini kavrayamazsa başarısız olur. Bizlerde eğer bilgi toplamayıp hedef hakkında bilgi sahibi olmazsak en fazla havamızı alırız.

Hedef Web Sitesi Hakkında Bilgi Toplamak İçin Neler Kullanabilirim ?

Pasif Bilgi Toplayabilmek İçin: GitHub - laramies/theHarvester: E-mails, subdomains and names Harvester - OSINT - Netcraft | Leader in Phishing Detection, Cybercrime Disruption and Website Takedown - Homepage - Whois - DNS Lookup - Google Dorking - https://www.shodan.io/ - tinfoleak | Free dossier of a twitter user

Aktif Bilgi Toplayabilmek İçin: GitHub - trimstray/sandmap: Nmap on steroids. Simple CLI with the ability to run pure Nmap engine, 31 modules with 459 scan profiles. - dirb - GitHub - 1N3/BruteX: Automatically brute force all services running on a target. - DMitry -https://github.com/joker25000/Devploit - TrackerJacker

Buna Ek:

Dracnmap - Port scanning - Host to IP - Xerosploit - RED HAWK (All In One Scanning) - ReconSpider(For All Scanning) - IsItDown (Check Website Down/Up) - Infoga - Email OSINT - ReconDog - Striker - SecretFinder (like API & etc) - Find Info Using Shodan - Port Scanner - rang3r (Python 2.7) - Port Scanner - Ranger Reloaded (Python 3+) - Breacher

Vermiş olduğum bir çok tool aynı amaca hizmet eder, bu konudaki tek amacım sizlere bir yol haritası oluşturmak bunların her birini açıklamak zaten çok zor olur. Genelde en popüler kullanılan teknikten en az kullanılana doğru yaptım. Konu başlıklarını araştırmak size eminim çok şey katacaktır. Çünkü işe yaramayan sadece konu dolu görünsün diye koyduğum hiç bir tool yok, hepsi kullanışlı aktif toollar...

Adım - 3.1 : Toplanılan Bilgiler ile Kişiye Veya Şirkete Özel Saldırılar - KİŞİSEL

O kadar aktif pasif dedik hedef hakkında bir çok bilgi topladık, E bu bilgiler ile neler yapabiliriz ? Hedef şirketteki bir kişiye mi saldırı yapacağız? Bu doğrultuda kişiyi ele geçirip kaleyi içtenmi feth edeceğiz? Direk şirket web sitesinemi saldırılar deneyeceğiz burada bunun kararını vermeliyiz.

Eğer kişisel ilerleyeceksek sistemde admin yetkisi olan bir personeli hedef aldıysak genel ve topladığımız bilgiler doğrultusunda yapabileceğimiz saldırıları türlerinde kullanabileceğimiz şeyler:

Kişiye Özel Saldırılar Yapacağım Ne Yapmam Gerek ?

Kişiye Özel Password WordList Hazırlamak - Cupp - WordlistCreator - Goblin WordGenerator - Password list (1.4 Billion Clear Text Password)

SocialMedia Bruteforce (Sosyal Medya Hesaplarına Şifre Deneme Saldırıları) Instagram Attack - AllinOne SocialMedia Attack - Facebook Attack - Application Checker

Android Hacking tools (Android Hack Araçları) Keydroid - MySMS - Lockphish (Grab target LOCK PIN) - DroidCam (Capture Image) - EvilApp (Hijack Session) - HatCloud(Bypass CloudFlare for IP)

Phishing attack tools Setoolkit -SocialFish - HiddenEye - Evilginx2 - I-See_You(Get Location using phishing attack) - SayCheese (Grab target's Webcam Shots) - QR Code Jacking - ShellPhish - BlackPhish

IDN Homograph Attack EvilURL

Email Verify tools (E-Posta Doğrulama Araçları) Knockmail

SocialMedia Finder (Sosyal Medya Bulucu) Find SocialMedia By Facial Recognation System - Find SocialMedia By UserName - Sherlock - SocialScan | Username or Email

Payload Injector Debinject -Pixload

Uzaktan Yönetici Araçları( RAT - Trojen - Zararlı Yazılım denemeleri ) Stitch - Pyshell

Adım - 3.2 : Web Sitesi Hedef Alarak Yapılan Saldırılar

Burada çok çeşitli farklı amaçlara hizmet eden kaliteli toolara yer verdik, mantığını anlatalım. Bir şirket personalini hedef almıştık ilk senaryomuzda, Anonimlik sağladık, Kişi hakkında bilgi edindik, kişinin özelliklerine hobilerine göre wordlistler oluşturduk, Bu wordlistleri brute force atağı ile somut saldırılar gerçekleştirmeye başladık. / Başarısız olma senaryosuna karşılık telefonuna saldırılar yapmaya çalıştık, Phising saldırı da yanında cabası. Sonradan verdiklerim ise Kişi hakkında çok daha çeşitli veriler bulmak için, kullanılabilecek toolar... Sondaki madde sıkıntı

Burada sizlerin web zafiyetlerine hakim olmanız gerekmektedir. E teux milyonlarca zafiyet var hepsinin nereden geldiğini nasıl sömürebileceğini nereden aklımda tutacağım? OWASP TOP 10 LİST OWASP Top Ten | OWASP Foundation ine göz at dostum burada web sitelerinde en fazla görülen açıklar var. bunlar nezlinde araştırmalar yap. Bunlar için de elbette toollar var. Ancak hazıra konmayalım ilk başta mantığını kavradıktan sonra toolara geçiş yapalım

Kısaca bir web zafiyetlerine değinmek isterim konumuz eksik olmasın değerli okuyanlar eksik bilgi edinmesin neticede dimi, Her bir zafiyet için ne oldukları nerelerde çıkabilecekleri hakkında bir git reposu atacağım.

XSS - bugbounty-cheatsheet/cheatsheets/xss.md at master · EdOverflow/bugbounty-cheatsheet

En Çok Rastlanan Web Zafiyetleri

SQL - bugbounty-cheatsheet/cheatsheets/sqli.md at master · EdOverflow/bugbounty-cheatsheet

SSRF - bugbounty-cheatsheet/cheatsheets/ssrf.md at master · EdOverflow/bugbounty-cheatsheet

CRLF - bugbounty-cheatsheet/cheatsheets/crlf.md at master · EdOverflow/bugbounty-cheatsheet

RCE - bugbounty-cheatsheet/cheatsheets/rce.md at master · EdOverflow/bugbounty-cheatsheet

OPEN REDİRECT - bugbounty-cheatsheet/cheatsheets/open-redirect.md at master · EdOverflow/bugbounty-cheatsheet

TEMPLATE İNLECTİON - bugbounty-cheatsheet/cheatsheets/template-injection.md at master · EdOverflow/bugbounty-cheatsheet

Arbitrary File Upload - Dosya Yükleme

CRLF Injection

Cross Site Request Forgery (CSRF) - Siteler Arası İstek Sahteciliği

Cross Site Scripting (XSS) - Siteler Arası Komut Dosyası Çalıştırma

Denial of Service (DoS) - Hizmet Reddi

Exposed Source Code - Açığa Çıkan Kaynak Kodu

Host Header Injection - Ana Bilgisayar Başlığı Enjeksiyonu

Insecure Direct Object References (IDOR) - Güvenli Olmayan Doğrudan Nesne Referansları

Local File Inclusion (LFI) - Yerel Dosya Ekleme

Mass Assignment - Sunucu Tarafı İstek Sahteciliği

NoSQL Injection (NoSQLi)

OAuth Misconfiguration

Open Redirect

Reflected File Download (RFD) - Yansıtılan Dosya İndirme

Remote File Inclusion (RFI)

Server Side Include Injection (SSI Injection) - Sunucu Tarafı Ekleme Enjeksiyonu

Server Side Request Forgery

SQL Injection (SQLi)

Web Cache Deception

Web Cache Poisoning

E bu zafiyetleri ben kavradım, Peki bunları Nasıl Sömüreceğim Sisteme Nasıl Sızacağım?

Mantığını kavradığınızı düşünerekten; Biliyorsunuz buraya kadar atlamadan geldiyseniz, Anonim olduk, bilgi topladık, kişi bazlı saldırılar denedik web zafiyetlerini okuduk öğrendik kavradıkşimdi sıra ana saldırılarda, Ne yapacağız ? Öğrendiğimiz zafiyetleri nasıl neler kullanarak sömürebileceğimizi öğreneceğiz.

Web Attack tools Web2Attack - Skipfish - SubDomain Finder - CheckURL - Blazy(Also Find ClickJacking) - Sub-Domain TakeOver - Dirb

Payload creation tools The FatRat - Brutal - Stitch - MSFvenom Payload Creator - Venom Shellcode Generator - Spycam - Mob-Droid - Enigma

Exploit framework RouterSploit - WebSploit - Commix - Web2Attack

Reverse engineering tools (Tersine Mühendislik) Androguard - Apk2Gold - JadX

DDOS Attack Tools SlowLoris - Asyncrone | Multifunction SYN Flood DDoS Weapon - UFOnet - GoldenEye

XSS Attack Tools DalFox(Finder of XSS) - XSS Payload Generator - Extended XSS Searcher and Finder - XSS-Freak - XSpear

SQL Injection Tools Sqlmap tool - NoSqlMap - Damn Small SQLi Scanner - Explo - SQLScan

Yüksek İhtimalle şifre olarak sandığın şey bir tür hash, Hashler sistemdeki şifrelerin kırılmasının daha zorlaştırılabilmesi için datada şifrelenmesine denir her birinin hendisine özel algoritması vardır. E bunu çözebilen bir tool elbette var GitHub - s0md3v/Hash-Buster: Crack hashes in seconds. - HashCat Şifrelemenin farklı bir türevi olan Steganografi de olabilir elbette onuda çözümlemek için SteganoHide - StegnoCracker kullanabilirsiniz.

Teux İyi hoşta bir kaç şifre olduğunu düşündüğüm şey buldum, Giriyorum olmuyor ?

BAŞARDIM SİSTEME SIZDIM! ARKAMDA İZ BIRAKMAK İSTEMİYORUM NE YAPACAĞIM?

Forumda geçmişte yazdığım şu konuya BASH Kabuk İzlerinizi Koruma - Adli Tıp aynı şekilde çok sevdiğim dostumun yazdığı şu konuya Dosya Parçalamak - Adli Bilişim ( Eliot İzlerini Nasıl Örttü )giderek çeşitli kaydedilen verileri silebilirsiniz. Ancak tamamiyle silmek yok etmek imkansıza yakındır. Mr.Robot izlediyseniz biliyorsunuzdur, SD Kartları mikrodalgaya atıp imha ediyordu... Unutmayın devlet bulur...

Alınabilecek Bir Risk Değil Savaş Cebeci

Devletimizin bu alanda çok ciddi çalışmalarını şu haberden izlemenizi tavsiye ederim.

Adli tıp kurumu nasıl çalışır?

Adli olaylarda karşılaşılan bilim dışı yaklaşımlar neler?www.haberturk.com

Konu genelinde verilmiş olan her türlü bilgi eğitim ve farkındalık oluşturmak amaçlıdır. Yasadışı bir faliyette sorumluluk şahısa aittir

. Bir sistemin her ne surette olursa olsun işleyişini engellemek, sistemde bulunan verileri bozmak, değiştirmek, başka yere göndermek, yok etmek ve benzeri eylemler suctur. Bu suç banka sistemleri üzerinde işlenirse cezayı artırıcı sebeptir. Türk Ceza Kanunu Madde 244 de düzenlenmiştir

Vermiş olduğum bir çok tool aynı amaca hizmet eder, bu konudaki tek amacım sizlere bir yol haritası oluşturmak bunların her birini açıklamak zaten çok zor olur. Genelde en popüler kullanılan teknikten en az kullanılana doğru yaptım. Konu başlıklarını araştırmak size eminim çok şey katacaktır. Çünkü işe yaramayan sadece konu dolu görünsün diye koyduğum hiç bir tool yok, hepsi kullanışlı aktif toollar...

SAYGILARIMLA - TEUX

- 11 Ara 2020

- 2,565

- 1,480

Eline Sağlık.

- 23 Ocak 2023

- 959

- 1,323

EyvallahEline sağlık işte harika bir konu çalışmalarının devamını beklerim

EyvallahHocam, en açıklayıcı şekilde yolu göstermişsin.

EyvallahEline Sağlık.

- 20 Eki 2023

- 45

- 7

aşırı sağlam konu, elinize sağlık

- 23 Ocak 2023

- 959

- 1,323

Eyvallahaşırı sağlam konu, elinize sağlık

Eline sağlık.

- 12 Haz 2023

- 919

- 536

Ellerine sağlık abim

Merhabalar dostlar ben teux. Uzun bir aradan sonra "Web Sitesi Nasıl Hacklenir?" - "Web Siteleri Nasıl Hackleniyor?" - "Web Sitem Var Açık Varmı Diye Nasıl Kontrol Edebilirim?" adı altında Web Site Hacklenirken Hackerların İzlediği Adımlar / Yol ve yöntemler çeşitli araştırmalarım, kendi tecrübelerim, ve sağlam git repolarından toplayarak hazırlamış olduğum konuyla sizlerle birlikteyim. Konu sürecinde kısa kısa tanımlar yapıp bunu kullanabilirsiniz şeklinde ilerleyeceğim. Keyifli okumalar dilerim.

Konuya girmeden önce Kali veya herhangi bir debian işletim sistemi kullanmayı bilmeniz veya öğrenmeniz gerektiğini söylememe gerek yoktur umarım sohbet türünde bir konu oldu fikir düşünce eksik yerleri yorumlarda bekliyorum Özellikle Ankacı Hocalarımı

Konu genelinde verilmiş olan her türlü bilgi eğitim ve farkındalık oluşturmak amaçlıdır. Yasadışı bir faliyette sorumluluk şahısa aittir. Bir sistemin her ne surette olursa olsun işleyişini engellemek, sistemde bulunan verileri bozmak, değiştirmek, başka yere göndermek, yok etmek ve benzeri eylemler suctur. Bu suç banka sistemleri üzerinde işlenirse cezayı artırıcı sebeptir. Türk Ceza Kanunu Madde 244 de düzenlenmiştir

Adım - 1 : Anonim Olmak

Daha Bismillah başlamadık, neden anonimliği anlatıyorsun teux? İşe en temelden girişelim arkamızda hiç bir iz bırakmak istemeyiz, kişisel vicdan rahatlatma adımı diyorum ben buna sonuçta zırtapoz bir VPN sağlıyıcısını açan herkes kendini %100 anonim zannediyor. Durumumuz bundan ibaret değil, %100'lük bir anonimlik zaten sağlayamayız. Sağlayabilecek olsak bile NASA'yı hacklemiyoruz yaO kadar kasmayalım.

Anonim Olabilmek İçin Neler Kullanabilirim ?

TOR Browser - Brave - VPN Gibi başlıklar herkesin bildiği şeylerdir. Ek olarak; GitHub - trimstray/multitor: Create multiple TOR instances with a load-balancing. - GitHub - Und3rf10w/kali-anonsurf: A port of ParrotSec's stealth and anonsurf modules to Kali LinuxAdım - 2 : Hedef Web Sitesi Hakkında Bilgi Toplamak

Hedef siteden topladığımız bilgiler Aktif ve Pasif bilgi olarak ikiye ayrılır. Bu bağlamda Bilgi toplamanın önemi çok fazladır. Savaşlardan örnek verelim komutanlar karşı tarafın gücünü taktiklerini ne olduğunu neler yapabileceklerini kavrayamazsa başarısız olur. Bizlerde eğer bilgi toplamayıp hedef hakkında bilgi sahibi olmazsak en fazla havamızı alırız.

Hedef Web Sitesi Hakkında Bilgi Toplamak İçin Neler Kullanabilirim ?

Pasif Bilgi Toplayabilmek İçin: GitHub - laramies/theHarvester: E-mails, subdomains and names Harvester - OSINT - Netcraft | Leader in Phishing Detection, Cybercrime Disruption and Website Takedown - Homepage - Whois - DNS Lookup - Google Dorking - https://www.shodan.io/ - tinfoleak | Free dossier of a twitter user

Aktif Bilgi Toplayabilmek İçin: GitHub - trimstray/sandmap: Nmap on steroids. Simple CLI with the ability to run pure Nmap engine, 31 modules with 459 scan profiles. - dirb - GitHub - 1N3/BruteX: Automatically brute force all services running on a target. - DMitry -https://github.com/joker25000/Devploit - TrackerJacker

Buna Ek:

Dracnmap - Port scanning - Host to IP - Xerosploit - RED HAWK (All In One Scanning) - ReconSpider(For All Scanning) - IsItDown (Check Website Down/Up) - Infoga - Email OSINT - ReconDog - Striker - SecretFinder (like API & etc) - Find Info Using Shodan - Port Scanner - rang3r (Python 2.7) - Port Scanner - Ranger Reloaded (Python 3+) - Breacher

Vermiş olduğum bir çok tool aynı amaca hizmet eder, bu konudaki tek amacım sizlere bir yol haritası oluşturmak bunların her birini açıklamak zaten çok zor olur. Genelde en popüler kullanılan teknikten en az kullanılana doğru yaptım. Konu başlıklarını araştırmak size eminim çok şey katacaktır. Çünkü işe yaramayan sadece konu dolu görünsün diye koyduğum hiç bir tool yok, hepsi kullanışlı aktif toollar...

Adım - 3.1 : Toplanılan Bilgiler ile Kişiye Veya Şirkete Özel Saldırılar - KİŞİSEL

O kadar aktif pasif dedik hedef hakkında bir çok bilgi topladık, E bu bilgiler ile neler yapabiliriz ? Hedef şirketteki bir kişiye mi saldırı yapacağız? Bu doğrultuda kişiyi ele geçirip kaleyi içtenmi feth edeceğiz? Direk şirket web sitesinemi saldırılar deneyeceğiz burada bunun kararını vermeliyiz.

Eğer kişisel ilerleyeceksek sistemde admin yetkisi olan bir personeli hedef aldıysak genel ve topladığımız bilgiler doğrultusunda yapabileceğimiz saldırıları türlerinde kullanabileceğimiz şeyler:

Kişiye Özel Saldırılar Yapacağım Ne Yapmam Gerek ?

Kişiye Özel Password WordList Hazırlamak - Cupp - WordlistCreator - Goblin WordGenerator - Password list (1.4 Billion Clear Text Password)

SocialMedia Bruteforce (Sosyal Medya Hesaplarına Şifre Deneme Saldırıları) Instagram Attack - AllinOne SocialMedia Attack - Facebook Attack - Application Checker

Android Hacking tools (Android Hack Araçları) Keydroid - MySMS - Lockphish (Grab target LOCK PIN) - DroidCam (Capture Image) - EvilApp (Hijack Session) - HatCloud(Bypass CloudFlare for IP)

Phishing attack tools Setoolkit -SocialFish - HiddenEye - Evilginx2 - I-See_You(Get Location using phishing attack) - SayCheese (Grab target's Webcam Shots) - QR Code Jacking - ShellPhish - BlackPhish

IDN Homograph Attack EvilURL

Email Verify tools (E-Posta Doğrulama Araçları) Knockmail

SocialMedia Finder (Sosyal Medya Bulucu) Find SocialMedia By Facial Recognation System - Find SocialMedia By UserName - Sherlock - SocialScan | Username or Email

Payload Injector Debinject -Pixload

Uzaktan Yönetici Araçları( RAT - Trojen - Zararlı Yazılım denemeleri ) Stitch - Pyshell

Adım - 3.2 : Web Sitesi Hedef Alarak Yapılan Saldırılar

Burada çok çeşitli farklı amaçlara hizmet eden kaliteli toolara yer verdik, mantığını anlatalım. Bir şirket personalini hedef almıştık ilk senaryomuzda, Anonimlik sağladık, Kişi hakkında bilgi edindik, kişinin özelliklerine hobilerine göre wordlistler oluşturduk, Bu wordlistleri brute force atağı ile somut saldırılar gerçekleştirmeye başladık. / Başarısız olma senaryosuna karşılık telefonuna saldırılar yapmaya çalıştık, Phising saldırı da yanında cabası. Sonradan verdiklerim ise Kişi hakkında çok daha çeşitli veriler bulmak için, kullanılabilecek toolar... Sondaki madde sıkıntı

Burada sizlerin web zafiyetlerine hakim olmanız gerekmektedir. E teux milyonlarca zafiyet var hepsinin nereden geldiğini nasıl sömürebileceğini nereden aklımda tutacağım? OWASP TOP 10 LİST OWASP Top Ten | OWASP Foundation ine göz at dostum burada web sitelerinde en fazla görülen açıklar var. bunlar nezlinde araştırmalar yap. Bunlar için de elbette toollar var. Ancak hazıra konmayalım ilk başta mantığını kavradıktan sonra toolara geçiş yapalım

Kısaca bir web zafiyetlerine değinmek isterim konumuz eksik olmasın değerli okuyanlar eksik bilgi edinmesin neticede dimi, Her bir zafiyet için ne oldukları nerelerde çıkabilecekleri hakkında bir git reposu atacağım.

XSS - bugbounty-cheatsheet/cheatsheets/xss.md at master · EdOverflow/bugbounty-cheatsheet

En Çok Rastlanan Web Zafiyetleri

SQL - bugbounty-cheatsheet/cheatsheets/sqli.md at master · EdOverflow/bugbounty-cheatsheet

SSRF - bugbounty-cheatsheet/cheatsheets/ssrf.md at master · EdOverflow/bugbounty-cheatsheet

CRLF - bugbounty-cheatsheet/cheatsheets/crlf.md at master · EdOverflow/bugbounty-cheatsheet

RCE - bugbounty-cheatsheet/cheatsheets/rce.md at master · EdOverflow/bugbounty-cheatsheet

OPEN REDİRECT - bugbounty-cheatsheet/cheatsheets/open-redirect.md at master · EdOverflow/bugbounty-cheatsheet

TEMPLATE İNLECTİON - bugbounty-cheatsheet/cheatsheets/template-injection.md at master · EdOverflow/bugbounty-cheatsheet

Arbitrary File Upload - Dosya Yükleme

CRLF Injection

Cross Site Request Forgery (CSRF) - Siteler Arası İstek Sahteciliği

Cross Site Scripting (XSS) - Siteler Arası Komut Dosyası Çalıştırma

Denial of Service (DoS) - Hizmet Reddi

Exposed Source Code - Açığa Çıkan Kaynak Kodu

Host Header Injection - Ana Bilgisayar Başlığı Enjeksiyonu

Insecure Direct Object References (IDOR) - Güvenli Olmayan Doğrudan Nesne Referansları

Local File Inclusion (LFI) - Yerel Dosya Ekleme

Mass Assignment - Sunucu Tarafı İstek Sahteciliği

NoSQL Injection (NoSQLi)

OAuth Misconfiguration

Open Redirect

Reflected File Download (RFD) - Yansıtılan Dosya İndirme

Remote File Inclusion (RFI)

Server Side Include Injection (SSI Injection) - Sunucu Tarafı Ekleme Enjeksiyonu

Server Side Request Forgery

SQL Injection (SQLi)

Web Cache Deception

Web Cache Poisoning

E bu zafiyetleri ben kavradım, Peki bunları Nasıl Sömüreceğim Sisteme Nasıl Sızacağım?

Mantığını kavradığınızı düşünerekten; Biliyorsunuz buraya kadar atlamadan geldiyseniz, Anonim olduk, bilgi topladık, kişi bazlı saldırılar denedik web zafiyetlerini okuduk öğrendik kavradıkşimdi sıra ana saldırılarda, Ne yapacağız ? Öğrendiğimiz zafiyetleri nasıl neler kullanarak sömürebileceğimizi öğreneceğiz.

Web Attack tools Web2Attack - Skipfish - SubDomain Finder - CheckURL - Blazy(Also Find ClickJacking) - Sub-Domain TakeOver - Dirb

Payload creation tools The FatRat - Brutal - Stitch - MSFvenom Payload Creator - Venom Shellcode Generator - Spycam - Mob-Droid - Enigma

Exploit framework RouterSploit - WebSploit - Commix - Web2Attack

Reverse engineering tools (Tersine Mühendislik) Androguard - Apk2Gold - JadX

DDOS Attack Tools SlowLoris - Asyncrone | Multifunction SYN Flood DDoS Weapon - UFOnet - GoldenEye

XSS Attack Tools DalFox(Finder of XSS) - XSS Payload Generator - Extended XSS Searcher and Finder - XSS-Freak - XSpear

SQL Injection Tools Sqlmap tool - NoSqlMap - Damn Small SQLi Scanner - Explo - SQLScan

Yüksek İhtimalle şifre olarak sandığın şey bir tür hash, Hashler sistemdeki şifrelerin kırılmasının daha zorlaştırılabilmesi için datada şifrelenmesine denir her birinin hendisine özel algoritması vardır. E bunu çözebilen bir tool elbette var GitHub - s0md3v/Hash-Buster: Crack hashes in seconds. - HashCat Şifrelemenin farklı bir türevi olan Steganografi de olabilir elbette onuda çözümlemek için SteganoHide - StegnoCracker kullanabilirsiniz.

Teux İyi hoşta bir kaç şifre olduğunu düşündüğüm şey buldum, Giriyorum olmuyor ?

BAŞARDIM SİSTEME SIZDIM! ARKAMDA İZ BIRAKMAK İSTEMİYORUM NE YAPACAĞIM?

Forumda geçmişte yazdığım şu konuya BASH Kabuk İzlerinizi Koruma - Adli Tıp aynı şekilde çok sevdiğim dostumun yazdığı şu konuya Dosya Parçalamak - Adli Bilişim ( Eliot İzlerini Nasıl Örttü )giderek çeşitli kaydedilen verileri silebilirsiniz. Ancak tamamiyle silmek yok etmek imkansıza yakındır. Mr.Robot izlediyseniz biliyorsunuzdur, SD Kartları mikrodalgaya atıp imha ediyordu... Unutmayın devlet bulur...

Alınabilecek Bir Risk Değil Savaş Cebeci

Devletimizin bu alanda çok ciddi çalışmalarını şu haberden izlemenizi tavsiye ederim.

Adli tıp kurumu nasıl çalışır?

Adli olaylarda karşılaşılan bilim dışı yaklaşımlar neler?www.haberturk.com

Konu genelinde verilmiş olan her türlü bilgi eğitim ve farkındalık oluşturmak amaçlıdır. Yasadışı bir faliyette sorumluluk şahısa aittir

. Bir sistemin her ne surette olursa olsun işleyişini engellemek, sistemde bulunan verileri bozmak, değiştirmek, başka yere göndermek, yok etmek ve benzeri eylemler suctur. Bu suç banka sistemleri üzerinde işlenirse cezayı artırıcı sebeptir. Türk Ceza Kanunu Madde 244 de düzenlenmiştir

Vermiş olduğum bir çok tool aynı amaca hizmet eder, bu konudaki tek amacım sizlere bir yol haritası oluşturmak bunların her birini açıklamak zaten çok zor olur. Genelde en popüler kullanılan teknikten en az kullanılana doğru yaptım. Konu başlıklarını araştırmak size eminim çok şey katacaktır. Çünkü işe yaramayan sadece konu dolu görünsün diye koyduğum hiç bir tool yok, hepsi kullanışlı aktif toollar...

SAYGILARIMLA - TEUX

- 23 Ocak 2023

- 959

- 1,323

EyvallahEline sağlık.

EyvallahEllerine sağlık abim